Piergiorgio Venuti

Piergiorgio Venuti

Nuovo modello Acronis Cloud Backup per utenti finali e nuovo piano per rivenditori

Nuovo modello Acronis Backup Cloud per utenti finali e nuovo piano per rivenditori

Il nostro servizio Acronis Cloud Backup si rinnova con due tipologie di abbonamento distinte per gli utenti finali e per i rivenditori/system integrator. Con la prima infatti è possibile soddisfare le esigenze di piccole e medie imprese che necessitano di avere una soluzione professionale per la gestione dei propri backup locali e remoti (Cloud). La seconda invece è in grado di soddisfare le esigenze più articolate dei System integrator che potranno utilizzare il servizio per realizzare progetti di Data Protection ad-hoc per i propri clienti.

Pacchetto Starter

Il pacchetto Starter protegge una Workstation e tre dispositivi mobili mettendo a disposizione 30Gb di spazio sul nostro Cloud. Questa soluzione è ideale per liberi professionisti o piccoli studi dove all’interno dell’ufficio si vuole salvaguardare i dati di una workstation e fino a 3 mobile device.

Pacchetto Basic

Il pacchetto Basic protegge cinque Workstation, un Server, tre macchine virtuali e quindici dispositivi mobili mettendo a disposizione 300Gb di spazio sul nostro Cloud. Questa soluzione è ideale per studi professionali o piccole aziende.

Pacchetto Professional

Il pacchetto Professional protegge un numero illimitato di Workstation, Server, macchine virtuali e dispositivi mobili mettendo a disposizione 2Tb di spazio sul nostro Cloud. Questa soluzione è ideale per aziende medio/grandi.

Gli agent software di tutte le soluzioni Acronis Cloud possono essere utilizzate anche per il backup locale (NAS locali) senza costi aggiuntivi grazie ai piani di backup multipli che è possibile asseggnare ad ogni sistema da proteggere.

Prezzi Acronis Cloud Backup

- Acronis Cloud Backup - Starter

Per piccole aziende

- 4.49/Mese

- Workstation = 1

- Server = 0

- Macchine virtuali = 0

- Dispositivi mobile = 3

- Spazio disco = 30 Gb

- Configura

- Acronis Cloud Backup - Basic

Per medie aziende

- 59.99/Mese

- Workstation = 5

- Server = 1

- Macchine virtuali = 3

- Dispositivi mobile = 15

- Spazio disco = 300 Gb

- Configura

- Acronis Cloud Backup - Professional

Per grandi aziende

- 239.99/Mese

- Workstation = Illimitato

- Server = Illimitato

- Macchine virtuali = Illimitato

- Dispositivi mobile = Illimitato

- Spazio disco = 2Tb

- Configura

Perche’ scegliere Acronis Cloud Backup?

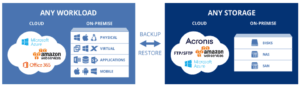

Acronis Backup Cloud è una soluzione altamente personalizzabile e conveniente che è già integrata nella nostra piattaforma di business automation e opera come potente piattaforma autonoma.

Basato sulla tecnologia Acronis AnyData Engine, Acronis Cloud Backup offre ai tuoi clienti una soluzione best-in-class semplice, completa e sicura.

-

• Semplice – Un’unica piattaforma studiata per permettere ai System Integrator di configurare, distribuire e gestire i backup dei propri clienti e dei loro clienti. Acronis Cloud Backup include una potente funzionalità di integrazione con i sistemi di supporto aziendale, che permette di ridurre i costi operativi e ottimizzare le vendite cloud.

-

• Completa – Possibilità di fornire un servizio di backup che supporta sedici piattaforme diverse, permettendo ai System Integrator di gestire un numero maggiore di endpoint dei propri clienti. Con il supporto di server fisici e virtuali, workstation PC e Mac®, laptop, dispositivi mobile iPhone®/iPad®/ Android® e dati delle caselle di posta Office 365®, puoi proteggere tutti i dati dei tuoi clienti mediante una sola piattaforma unificata.

-

• Sicura – Archivia i dati dei clienti in uno dei data center della Secure Online Desktop Tier IV, dotati di certificazione SSAE 16, o nel tuo data center protetto, sotto il tuo diretto controllo. Usa il software Acronis Storage incluso per un’archiviazione dei backup ancora più affidabile. Utilizza la crittografia SSL per i canali di gestione e la crittografia AES-256 per i dati in transito e in sosta.

[btnsx id=”2929″]

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications