Nuovo modello di prezzo VPS: metà prezzo

Home » Nuovo modello di prezzo VPS: metà prezzo

Nuovo modello di prezzo VPS: metà prezzo

Gentili clienti,

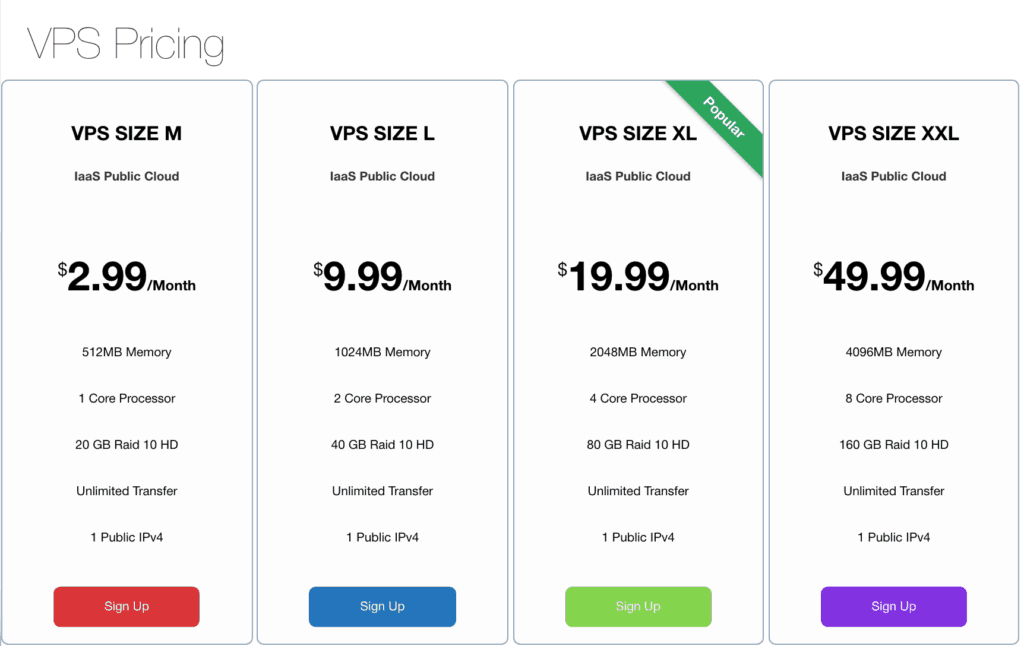

abbiamo un’eccezionale novità per voi, i VPS M, L, XL, XXL sono ora disponibili con il doppio delle risorse, abbiamo mantenuto gli stessi nomi di VPS con gli stessi prezzi ma abbiamo raddoppiato le risorse contenute nell’offerta. E’ rimasta però invariata la qualità dei nostri prodotti che ormai conoscete e che apprezzate da tempo.

Di seguito potrete vedere la differenza tra le due offerte.

Vecchia offerta

Nuova offerta

L’offerta si applica ai nuovi ordini sia per i clienti nuovi che per quelli esistenti.

[btnsx id=”7828″]

[btnsx id=”2929″]

Condividi

RSS

Piu’ articoli…

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

- Red Team, Blue Team e Purple Team: quali sono le differenze?

- La distrazione di Mercedes mette a rischio i segreti aziendali: l’importanza della Cyber Threat Intelligence

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (20)

- ownCloud (7)

- Privacy (8)

- Secure Online Desktop (14)

- Security (214)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

CSIRT

CSIRT

- Aggiornamenti di sicurezza per prodotti Mozilla

(AL03/240417/CSIRT-ITA) Aprile 17, 2024Mozilla ha rilasciato aggiornamenti di sicurezza per sanare alcune vulnerabilità, di cui 9 con gravità “alta”, nei prodotti Firefox e Firefox ESR.

- Risolte vulnerabilità in Google Chrome

(AL02/240417/CSIRT-ITA) Aprile 17, 2024Google ha rilasciato un aggiornamento per il browser Chrome al fine di correggere 22 vulnerabilità di sicurezza, di cui 4 con gravità “alta”.

- Palo Alto Networks risolve vulnerabilità in PAN-OS

(AL03/240412/CSIRT-ITA) - Aggiornamento Aprile 17, 2024Aggiornamenti di sicurezza sanano 5 vulnerabilità, di cui una con gravità “critica”, nel software PAN-OS. Tali vulnerabilità, qualora sfruttate, potrebbero consentire a un utente remoto non autenticato di eseguire codice arbitrario, accedere a informazioni sensibili o compromettere la disponibilità del servizio sui sistemi target.

- Critical Patch Update di Oracle

(AL01/240417/CSIRT-ITA) Aprile 17, 2024Oracle ha rilasciato il Critical Patch Update di aprile che descrive molteplici vulnerabilità su più prodotti, di cui 18 con gravità “critica”. Tra queste, alcune potrebbero essere sfruttate per eseguire operazioni non autorizzate o compromettere la disponibilità del servizio sui sistemi target.

- Vulnerabilità in prodotti Netgear

(AL02/240416/CSIRT-ITA) Aprile 16, 2024Rilevata nuova vulnerabilità di sicurezza con gravità “alta” che interessa alcune varianti di router WiFi RAX di Netgear. Tale vulnerabilità, potrebbe permettere il bypass dei meccanismi di autenticazione sui dispositivi interessati.

- Vulnerabilità in PuTTY

(AL01/240416/CSIRT-ITA) Aprile 16, 2024Rilevata una vulnerabilità in PuTTY, noto client open source per la gestione remota (SSH, Telnet e rlogin) di sistemi informatici. Tale vulnerabilità, dovuta ad un’errata implementazione del protocollo ECDSA (NIST P-521), comporta la generazione di chiavi di cifratura asimmetrica non conformi allo standard. Ne consegue che quanto cifrato con tali chiavi potrebbe essere analizzato – […]

- HTTP/2: Continuation Flood

(BL01/240408/CSIRT-ITA) - Aggiornamento Aprile 15, 2024È stata recentemente analizzata una vulnerabilità che riguarda l’implementazione del protocollo HTTP/2 che potrebbe consentire attacchi di tipo “Denial of Service”.

- Vulnerabilità in PHP

(AL01/240415/CSIRT-ITA) Aprile 15, 2024Rilevate 4 vulnerabilità, di cui una con gravità “critica” e una con gravità “alta”, in PHP, noto interprete del linguaggio di scripting. Tali vulnerabilità, qualora sfruttate, potrebbero consentire la compromissione della disponibilità del servizio e l’esecuzione di codice arbitrario sui sistemi target

- La Settimana Cibernetica del 14 aprile 2024 Aprile 15, 2024Scarica il riepilogo delle notizie pubblicate dallo CSIRT Italia dal 8 al 14 aprile 2024.

- PoC pubblico per lo sfruttamento della CVE-2024-2389

(AL09/240412/CSIRT-ITA) Aprile 12, 2024Disponibile un Proof of Concept (PoC) per la CVE-2024-2389 – già sanata dal vendor – presente in Flowmon, software per il monitoraggio del traffico di rete di Progress. Tale vulnerabilità – con score CVSS v3.x pari a 10.0 – potrebbe permettere ad un attaccante non autenticato di eseguire da remoto codice sui sistemi affetti per […]

darkreading

darkreading

- Redgate Launches Enterprise Edition of Redgate Monitor Aprile 17, 2024

- Dangerous ICS Malware Targets Orgs in Russia and Ukraine Aprile 17, 2024"Kapeka" and "Fuxnet" are the latest examples of malware to emerge from the long-standing conflict between the two countries.

- Active Kubernetes RCE Attack Relies on Known OpenMetadata Vulns Aprile 17, 2024Once attackers have control over a workload in the cluster, they can leverage access for lateral movement both inside the cluster and to external resources.

- Ivanti Releases Fixes for More Than 2 Dozen Vulnerabilities Aprile 17, 2024Users will need to download the latest version of Ivanti's Avalanche to apply fixes for all of the bugs.

- Various Botnets Pummel Year-Old TP-Link Flaw in IoT Attacks Aprile 17, 2024Moobot, Miori, AGoent, and a Gafgyt variant have joined the infamous Mirai botnet in attacking unpatched versions of vulnerable Wi-Fi routers.

- Preparing for Cyber Warfare: 6 Key Lessons From Ukraine Aprile 17, 2024Having a solid disaster recovery plan is the glue that keeps your essential functions together when all hell breaks loose.

- Why a Native-First Approach Is Key to Cloud Security Aprile 17, 2024A native-first approach delivers better protections and a more efficient use of resources than best-of-breed solutions, benefiting cloud service providers and end-user customers alike.

- 'Sandworm' Group Is Russia's Primary Cyberattack Unit in Ukraine Aprile 17, 2024But even with that focus, the sophisticated threat group has continued operations against targets globally, including the US, says Google's Mandiant.

- Israeli Defense Forces Hold Hybrid Cyber & Military Readiness Drills Aprile 17, 2024Israel prepares for a response to Iran's April 14 drone and missile attack.

- Delinea Fixes Flaw, but Only After Analyst Goes Public With Disclosure First Aprile 16, 2024Delinea rolls out Secret Server SOAP API flaw fixes, while researcher claims the vendor ignored his findings for weeks.

Full Disclosure

Full Disclosure

- CVE-2024-31705 Aprile 14, 2024Posted by V3locidad on Apr 14CVE ID: CVE-2024-31705 Title : RCE to Shell Commands" Plugin / GLPI Shell Command Management Interface Affected Product : GLPI - 10.X.X and last version Description: An issue in Infotel Conseil GLPI v.10.X.X and after allows a remote attacker to execute arbitrary code via the insufficient validation of user-supplied input. […]

- SEC Consult SA-20240411-0 :: Database Passwords in Server Response in Amazon AWS Glue Aprile 14, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 14SEC Consult Vulnerability Lab Security Advisory < 20240411-0 > ======================================================================= title: Database Passwords in Server Response product: Amazon AWS Glue vulnerable version: until 2024-02-23 fixed version: as of 2024-02-23 CVE number: - impact: medium homepage: https://aws.amazon.com/glue/ found:...

- [KIS-2024-03] Invision Community <= 4.7.16 (toolbar.php) Remote Code Execution Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10------------------------------------------------------------------------------ Invision Community

- [KIS-2024-02] Invision Community <= 4.7.15 (store.php) SQL Injection Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10-------------------------------------------------------------------- Invision Community

- Multiple Issues in concretecmsv9.2.7 Aprile 11, 2024Posted by Andrey Stoykov on Apr 10# Exploit Title: Multiple Web Flaws in concretecmsv9.2.7 # Date: 4/2024 # Exploit Author: Andrey Stoykov # Version: 9.2.7 # Tested on: Ubuntu 22.04 # Blog: http://msecureltd.blogspot.com Verbose Error Message - Stack Trace: 1. Directly browse to edit profile page 2. Error should come up with verbose stack trace […]

- OXAS-ADV-2024-0001: OX App Suite Security Advisory Aprile 11, 2024Posted by Martin Heiland via Fulldisclosure on Apr 10Dear subscribers, We're sharing our latest advisory with you and like to thank everyone who contributed in finding and solving those vulnerabilities. Feel free to join our bug bounty programs for OX App Suite, Dovecot and PowerDNS at YesWeHack. This advisory has also been published at https://documentation.open-xchange.com/appsuite/security/advisories/html/2024/oxas-adv-2024-0001.html. […]

- Trojan.Win32.Razy.abc / Insecure Permissions (In memory IPC) Aprile 11, 2024Posted by malvuln on Apr 10Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/0eb4a9089d3f7cf431d6547db3b9484d.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Trojan.Win32.Razy.abc Vulnerability: Insecure Permissions (In memory IPC) Family: Razy Type: PE32 MD5: 0eb4a9089d3f7cf431d6547db3b9484d SHA256: 3d82fee314e7febb8307ccf8a7396b6dd53c7d979a74aa56f3c4a6d0702fd098 Vuln ID: MVID-2024-0678...

- CVE-2023-27195: Broken Access Control - Registration Code in TM4Web v22.2.0 Aprile 11, 2024Posted by Clément Cruchet on Apr 10CVE ID: CVE-2023-27195 Description: An access control issue in Trimble TM4Web v22.2.0 allows unauthenticated attackers to access a specific crafted URL path to retrieve the last registration access code and use this access code to register a valid account. If the access code was used to create an Administrator […]

- [CFP] IEEE CSR Workshop on Cyber Forensics& Advanced Threat Investigations in Emerging Technologies 2024 Aprile 5, 2024Posted by Andrew Zayine on Apr 05Dear Colleagues, IEEE CSR Workshop on Cyber Forensics and Advanced Threat Investigations in Emerging Technologies organizing committee is inviting you to submit your research papers. The workshop will be held in Hybrid mode. The in-person mode will held at Hilton London Tower Bridge, London from 2 to 4 September […]

- Backdoor.Win32.Agent.ju (PSYRAT) / Authentication Bypass RCE Aprile 5, 2024Posted by malvuln on Apr 05Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/0e6e40aad3e8d46e3c0c26ccc6ab94b3.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Backdoor.Win32.Agent.ju (PSYRAT) Vulnerability: Authentication Bypass RCE Family: PSYRAT Type: PE32 MD5: 0e6e40aad3e8d46e3c0c26ccc6ab94b3 Vuln ID: MVID-2024-0677 Disclosure: 04/01/2024 Description: The PsyRAT 0.01 malware listens on...

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- Advanced persistent threat (APT): cosa sono e come difendersi Aprile 17, 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza Aprile 15, 2024

- SOAR e l’automazione della sicurezza informatica Marzo 27, 2024

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica Marzo 25, 2024

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta. Marzo 6, 2024

Recensioni Google

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications