PageSpeed Insight: migliore velocita’ con Google

Home » PageSpeed Insight: migliore velocita’ con Google

Giacomo Lanzi

Giacomo Lanzi

PageSpeed Insight: migliore velocita’ con Google

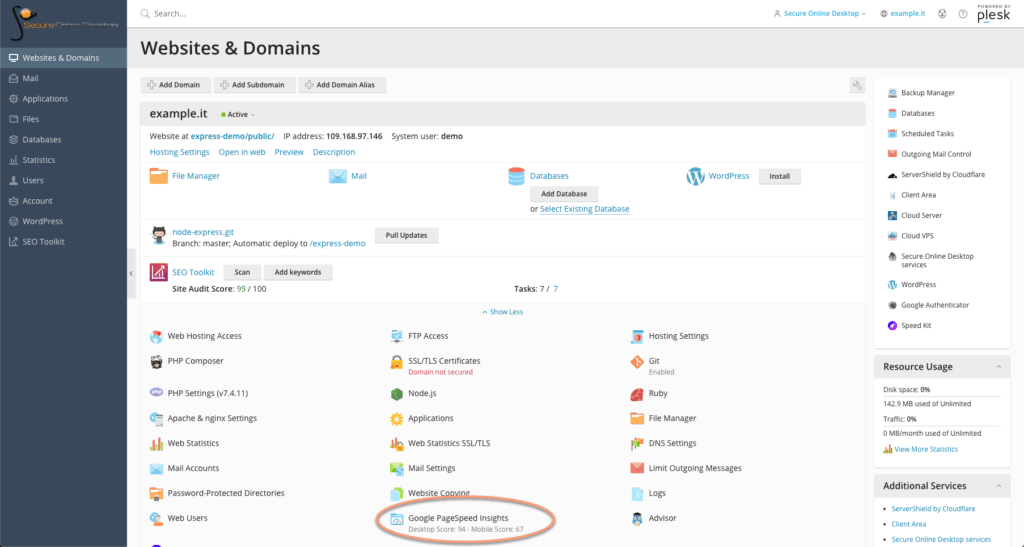

Se il sito e’ lento, stai perdendo clienti. E’ molto semplice e non ci sono modi piu’ gentili per dire la stessa cosa. La velocita’ di un sito e’ direttamente proporzionale alla voglia di un utente di visitarlo. Per misurare il proprio portale si puo’ utilizzare uno strumento messo a disposizione da Google: PageSpeed Insight. Si puo’ accedere a questo servizio dal pannello di controllo Plesk offerto da SOD, semplicemente cliccando sull’icona in basso nel pannello del sito.

Oggi cerchiamo di capire come questo strumento puo’ aiutarci a migliorare l’esperienza utente sul nostro sito e anche il posizionamento per i motori di ricerca (SEO). A questo proposito, consiglio di verificare i dati di una ricerca effettuata da Backlinko in cui hanno testato come diversi parametri on-site e off-site influenzano il posizionamento, la ricerca e’ in inglese ma e’ stata anche tradotta in italiano.

Perche’ la velocita’ e’ importante?

La velocita’ del vostro sito web ha un impatto diretto sulla SEO e sui tassi di conversione. Non prendersi il tempo di apportare miglioramenti puo’ essere un errore costoso. Gli utenti sono molto piu’ propensi a lasciare un sito web lento senza averlo nemmeno visitato, e la probabilita’ che cio’ accada aumenta di oltre il 100% se il tempo di caricamento di una pagina passa da 1s a 6s. In particolare, la bouncing rate (percentuale di utenti che se ne va senza visitare altre pagine) si attesta nei seguenti parametri:

– Caricamento fino a 3 secondi: bouncing rate +32%

– Caricamento fino a 5 secondi: bouncing rate +90%

– Fino a 6 secondi: bouncing rate +106%

C’e’ davvero bisogno di velocita’, e lo strumento gratuito PageSpeed Insights di Google e’ una risorsa fantastica per aiutarti a trovare e risolvere i problemi che potrebbero rallentare il tuo sito.

Cos’e’ PageSpeed Insight

PageSpeed Insights e’ uno strumento gratuito offerto da Google per aiutare ad analizzare le prestazioni di un sito web e ricevere suggerimenti su come migliorarlo. In effetti, e’ probabilmente lo strumento di analisi della velocita’ delle pagine piu’ popolare in circolazione, quindi vale la pena imparare a usarlo.

PageSpeed fornisce un indice di velocita’ in centesimi, il cui massimo e’, ovviamente 100/100. Prima di correre a capire come ottenere quel punteggio, e’ necessario sapere come utilizzare correttamente lo strumento e implementare i suggerimenti che fornisce. Infatti, non solo viene prodotto un punteggio, ma sono mostrati anche i punti deboli che influenzano il punteggio, i tempi di caricamento e i suggerimenti per migliorarlo.

Vediamo qualche informazione utile per comprendere ancora meglio il funzionamento di PageSpeed Insight.

PageSpeed e tempo di caricamento

Lo strumento PageSpeed Insight non misura il tempo di caricamento del vostro sito. Nonostante quello che la gente pensa. Per capire cosa vuol dire, vediamo la differenza tra PageSpeed e il tempo di caricamento delle pagine.

PageSpeed

PageSpeed e’ il punteggio dato da Google col suo strumento PageSpeed Insights. Questo strumento prende le metriche di performance grezze e le converte in un punteggio compreso tra 1 e 100. Anche se offrira’ opportunita’ e rapporti diagnostici come parte del report, questi non contribuiscono direttamente al punteggio delle prestazioni.

Cio’ significa che PageSpeed Insight, da solo, non e’ in realta’ un vero e proprio indicatore del tempo di caricamento di un sito.

Tempo di caricamento

Quindi, cos’e’ il tempo di caricamento, in confronto a PageSpeed? E’ il tempo medio che impiega una pagina per essere caricata da un utente. Non e’ un punteggio calcolato, e’ il tempo effettivo di caricamento di una pagina, in secondi o millisecondi, tra l’inizio e la fine del caricamento dei contenuti.

Naturalmente, il tempo di caricamento da solo non da’ un’idea di cio’ che causa problemi di velocita’ o di come risolverli.

Come funziona lo strumento?

Una volta avuto accesso allo strumento dal pannello di controllo dell’hosting, ci trovera’ davanti a molte informazioni.

Lo strumento Google PagesSpeed Insights fornisce sia dati di laboratorio che dati sul campo per ogni pagina. I dati di laboratorio vengono raccolti in un ambiente controllato durante la scansione di una pagina ed e’ un ottimo modo per identificare i problemi di performance e trovare soluzioni per risolverli. I dati sul campo, invece, vengono raccolti dai dati sulle prestazioni del mondo reale quando gli utenti caricano la pagina. Alcuni dei problemi e degli evidenti colli di bottiglia che rendono piu’ difficile la conversione per i visitatori reali possono presentarsi qui.

In breve: lo strumento mostra un punteggio di performance su un totale di 100. Tuttavia, i risultati metrici delle prestazioni utilizzati per calcolarlo non sono ponderati allo stesso modo. Cose come la “first contentful paint” (la prima volta che si vede qualcosa sullo schermo) hanno invece un effetto maggiore.

Ci sono dei dati particolari che hanno influenze diverse sul punteggio finale mostrato in centesimi. Per scoprire cosa migliorare per aumentare il punteggio di PageSpeed, bisogna analizzare le sezioni in cui sono presenti i dati specifici della pagina.

Le sezioni

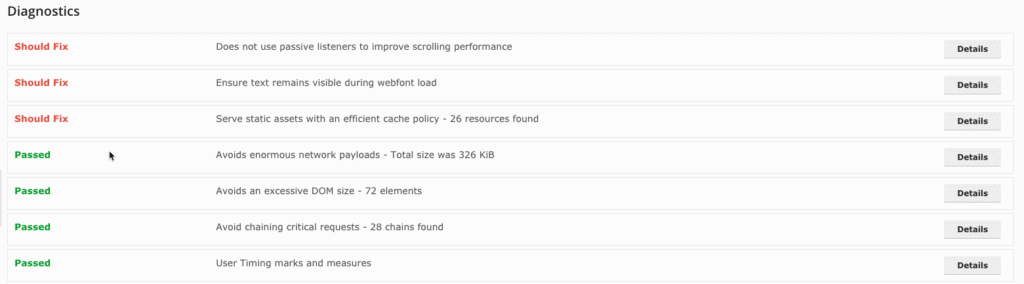

Nella pratica, la schermata visualizzata nel pannello di controllo mostra prima di tutto una tabella in cui mostrate le risorse caricate e la loro dimensione. Successivamente ci sono le sezioni “Lab Data”, “Load Opportunities” e “Diagnostic”.

In ognuna della sezioni sono riportati tutti i test che sono stati passati, quelli che richiedono di essere migliorati e quelli che mostrano dei problemi. E’ tutto mostrato con un color-code che aiuta a individuare immediatamente dove si trovano i problemi.

Bastera’ cliccare sul tasto “Details” per ottenere maggiori informazioni e verificare cosa ci sia che non va.

Bastera’ cliccare sul tasto “Details” per ottenere maggiori informazioni e verificare cosa ci sia che non va.

Conclusioni

Lo strumento e’ offerto in modo gratuito e fornisce dei dati importanti per i webmaster che vogliono monetizzare il sito e prestare attenzione alle conversioni. Ogni voce dell’elenco viene accompagnata da un link che fornisce ulteriori informazioni su quel tema specifico.

Migliorare un certo aspetto del proprio sito sara’ molto piu’ semplice, avendo a disposizione degli indizi su come procedere. Soprattutto se si effettuano vendite sul sito, se si cerca di convertire i propri visitatori, la velocita’ delle pagine e’ un parametro su cui lavorare attentamente per ottimizzarlo il piu’ possibile.

Il pannello di controllo del servizio hosting web di SOD offre nativamente questa opportunita’ di analisi del sito, convenientemente senza dover andare su altre pagine. Prova il servizio prima dell’acquisto e verifica personalmente la comodita’ del pannello di controllo del hosting.

Link utili:

Condividi

RSS

Piu’ articoli…

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

- Red Team, Blue Team e Purple Team: quali sono le differenze?

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (20)

- ownCloud (7)

- Privacy (8)

- Secure Online Desktop (14)

- Security (215)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

CSIRT

CSIRT

- ArcaneDoor: rilevato sfruttamento in rete di vulnerabilità relative a prodotti Cisco ASA/FTD

(AL04/240424/CSIRT-ITA) Aprile 24, 2024È stata rilevata una campagna di attacchi che prenderebbe di mira i software Cisco Adaptive Security Appliance (ASA) e Cisco Firepower Threat Defense (FTD)

- Campagna phishing a tema “messaggio fax”

(AL03/240424/CSIRT-ITA) Aprile 24, 2024È stata rilevata una campagna di phishing, volta a carpire le credenziali utente delle potenziali vittime, che esorta la potenziale vittima a visualizzare un presunto messaggio di tipo “fax” ospitato su una risorsa remota.

- Risolte vulnerabilità in Google Chrome

(AL02/240424/CSIRT-ITA) Aprile 24, 2024Google ha rilasciato un aggiornamento per il browser Chrome al fine di correggere 4 vulnerabilità di sicurezza, di cui una con gravità “critica”.

- Aggiornamenti per Ruby

(AL01/240424/CSIRT-ITA) Aprile 24, 2024Rilevate 3 vulnerabilità nelle componenti Rdoc, StringIO e Regex Search del linguaggio di programmazione Ruby.

- Critical Patch Update di Oracle

(AL01/240417/CSIRT-ITA) - Aggiornamento Aprile 23, 2024Oracle ha rilasciato il Critical Patch Update di aprile che descrive molteplici vulnerabilità su più prodotti, di cui 18 con gravità “critica”. Tra queste, alcune potrebbero essere sfruttate per eseguire operazioni non autorizzate o compromettere la disponibilità del servizio sui sistemi target.

- Aggiornamenti Mensili Microsoft

(AL01/221012/CSIRT-ITA) - Aggiornamento Aprile 23, 2024Microsoft ha rilasciato gli aggiornamenti di sicurezza mensili che risolvono un totale di 84 nuove vulnerabilità, di cui 2 di tipo 0-day.

- Rilevato sfruttamento in rete di vulnerabilità relative a OpenMetadata

(AL03/240422/CSIRT-ITA) Aprile 22, 2024Rilevato lo sfruttamento attivo in rete di 5 vulnerabilità, di cui una con gravità “critica” - già sanate dal vendor il 15 marzo 2024 - in carichi di lavoro Kubernetes di OpenMetadata, piattaforma open source per la gestione di metadati. Tali vulnerabilità, potrebbero consentire a un attaccante remoto l'esecuzione arbitraria di codice sulle istanze Kubernetes […]

- Sanate vulnerabilità su GitHub Enterprise Server

(AL02/240422/CSIRT-ITA) Aprile 22, 2024Rilasciati aggiornamenti di sicurezza che risolvono 3 vulnerabilità, di cui 2 con gravità “alta”, in GitHub Enterprise Server, nota piattaforma di sviluppo software.

- Vulnerabilità in prodotti Solarwinds

(AL01/240422/CSIRT-ITA) Aprile 22, 2024Rilevate 2 vulnerabilità di sicurezza con gravità “alta” in SolarWinds Platform. Tali vulnerabilità, qualora sfruttate, potrebbero permettere l’accesso e la manipolazione di informazioni sensibili sui dispositivi interessati.

- La Settimana Cibernetica del 21 aprile 2024 Aprile 22, 2024Scarica il riepilogo delle notizie pubblicate dallo CSIRT Italia dal 15 al 21 aprile 2024.

darkreading

darkreading

- KnowBe4 to Acquire Egress Aprile 24, 2024

- Black Girls Do Engineer Signs Education Partnership Agreement With NSA Aprile 24, 2024

- Attacker Social-Engineered Backdoor Code Into XZ Utils Aprile 24, 2024Unlike the SolarWinds and CodeCov incidents, all that it took for an adversary to nearly pull off a massive supply chain attack was some slick social engineering and a string of pressure emails.

- Lights On in Leicester: Streetlights in Disarray After Cyberattack Aprile 24, 2024The city is stymied in efforts to pinpoint the issue since its IT systems were shut down in the wake of the cyberattack.

- North Korea APT Triumvirate Spied on South Korean Defense Industry For Years Aprile 24, 2024Lazarus, Kimsuky, and Andariel all got in on the action, stealing "important" data from firms responsible for defending their southern neighbors (from them).

- Iran Dupes US Military Contractors, Gov't Agencies in Years-Long Cyber Campaign Aprile 24, 2024A state-sponsored hacking team employed a clever masquerade and elaborate back-end infrastructure as part of a five-year info-stealing campaign that compromised the US State and Treasury Departments, and hundreds of thousands of accounts overall.

- 2023: A 'Good' Year for OT Cyberattacks Aprile 24, 2024Attacks increased by "only" 19% last year. But that number is expected to grow significently.

- Patch Now: CrushFTP Zero-Day Cloud Exploit Targets US Orgs Aprile 24, 2024An exploit for the vulnerability allows unauthenticated attackers to escape a virtual file system sandbox to download system files and potentially achieve RCE.

- Fortify AI Training Datasets From Malicious Poisoning Aprile 24, 2024Just like you should check the quality of the ingredients before you make a meal, it's critical to ensure the integrity of AI training data.

- CompTIA Supports Department of Defense Efforts to Strengthen Cyber Knowledge and Skills Aprile 23, 2024

Full Disclosure

Full Disclosure

- Defense in depth -- the Microsoft way (part 87): shipping more rotten software to billions of unsuspecting customers Aprile 24, 2024Posted by Stefan Kanthak on Apr 24Hi @ll, this post is a continuation of and With the release of .NET Framework 4.8 in April 2019, Microsoft updated the following paragraph of the MSDN article "What's new in .NET Framework" | Starting with .NET Framework 4.5, the clrcompression.dll assembly...

- Response to CVE-2023-26756 - Revive Adserver Aprile 24, 2024Posted by Matteo Beccati on Apr 24CVE-2023-26756 has been recently filed against the Revive Adserver project. The action was taken without first contacting us, and it did not follow the security process that is thoroughly documented on our website. The project team has been given no notice before or after the disclosure. Our team has […]

- BACKDOOR.WIN32.DUMADOR.C / Remote Stack Buffer Overflow (SEH) Aprile 19, 2024Posted by malvuln on Apr 19Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/6cc630843cabf23621375830df474bc5.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Backdoor.Win32.Dumador.c Vulnerability: Remote Stack Buffer Overflow (SEH) Description: The malware runs an FTP server on TCP port 10000. Third-party adversaries who can reach the server can send a specially […]

- SEC Consult SA-20240418-0 :: Broken authorization in Dreamehome app Aprile 19, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 19SEC Consult Vulnerability Lab Security Advisory < 20240418-0 > ======================================================================= title: Broken authorization product: Dreamehome app vulnerable version:

- MindManager 23 - full disclosure Aprile 19, 2024Posted by Pawel Karwowski via Fulldisclosure on Apr 19Resending! Thank you for your efforts. GitHub - pawlokk/mindmanager-poc: public disclosure Affected application: MindManager23_setup.exe Platform: Windows Issue: Local Privilege Escalation via MSI installer Repair Mode (EXE hijacking race condition) Discovered and reported by: Pawel Karwowski and Julian Horoszkiewicz (Eviden Red Team) Proposed mitigation:...

- CVE-2024-31705 Aprile 14, 2024Posted by V3locidad on Apr 14CVE ID: CVE-2024-31705 Title : RCE to Shell Commands" Plugin / GLPI Shell Command Management Interface Affected Product : GLPI - 10.X.X and last version Description: An issue in Infotel Conseil GLPI v.10.X.X and after allows a remote attacker to execute arbitrary code via the insufficient validation of user-supplied input. […]

- SEC Consult SA-20240411-0 :: Database Passwords in Server Response in Amazon AWS Glue Aprile 14, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 14SEC Consult Vulnerability Lab Security Advisory < 20240411-0 > ======================================================================= title: Database Passwords in Server Response product: Amazon AWS Glue vulnerable version: until 2024-02-23 fixed version: as of 2024-02-23 CVE number: - impact: medium homepage: https://aws.amazon.com/glue/ found:...

- [KIS-2024-03] Invision Community <= 4.7.16 (toolbar.php) Remote Code Execution Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10------------------------------------------------------------------------------ Invision Community

- [KIS-2024-02] Invision Community <= 4.7.15 (store.php) SQL Injection Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10-------------------------------------------------------------------- Invision Community

- Multiple Issues in concretecmsv9.2.7 Aprile 11, 2024Posted by Andrey Stoykov on Apr 10# Exploit Title: Multiple Web Flaws in concretecmsv9.2.7 # Date: 4/2024 # Exploit Author: Andrey Stoykov # Version: 9.2.7 # Tested on: Ubuntu 22.04 # Blog: http://msecureltd.blogspot.com Verbose Error Message - Stack Trace: 1. Directly browse to edit profile page 2. Error should come up with verbose stack trace […]

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa Aprile 22, 2024

- Advanced persistent threat (APT): cosa sono e come difendersi Aprile 17, 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza Aprile 15, 2024

- SOAR e l’automazione della sicurezza informatica Marzo 27, 2024

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica Marzo 25, 2024

Recensioni Google

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications