Estimated reading time: 9 minuti

Lo spam sembra arrivare ad ogni singolo account di posta elettronica che usiamo, non importa quanto siamo attenti o quale sia il provider dell’indirizzo. Come fanno gli spammer ad avere tutti i nostri indirizzi e-mail? Possiamo fare qualcosa per nascondere il nostro indirizzo e-mail alle più comuni tecniche spammer?

Sfortunatamente, non c’è molto che tu possa fare per evitare che gli spammer ti bombardino di email. Ci sono alcuni consigli che ti aiuteranno a proteggerti, ma gli spammer probabilmente troveranno il tuo indirizzo e-mail comunque.

Il problema non è tanto il messaggio di pubblicità indesiderato, quanto piuttosto cosa comporta il fatto che tu abbia ricevuto un messaggio. Come hai reagito? Lo hai cancellato? Hai cliccato su qualche link? Lo hai flaggato come spam? Ogni azione potrebbe portare informazioni utili agli attaccanti senza che tu te ne accorga.

Vediamoci più chiaro e partiamo da una domanda: dove gli spammer trovano le nostre e-mail?

Tecniche spammer per il recupero degli indirizzi e-mail

Nessuno fornisce la propria e-mail a un sito web e si aspetta che finisca nelle mani di un truffatore. Eppure non è raro che qualcuno trovi la propria casella di posta piena di email di spam non richieste.

Database rubati

La più semplice tra le tecniche usate dagli spammer per raccogliere grandi liste di indirizzi e-mail attivi è attraverso database di account trafugati. Questi furti di password accadono con spaventosa regolarità. Compagnie come Adobe, LinkedIn, eHarmony, Gawker, Last.fm, Yahoo!, Snapchat e Sony sono state tutte compromesse negli ultimi anni.

I database trapelati sono normalmente considerati una minaccia alla sicurezza perché spesso mostrano nomi di account e password. Tuttavia, generalmente mostrano anche gli indirizzi e-mail. Gli spammer possono scaricare questi database trapelati e aggiungere i milioni di indirizzi e-mail alle loro liste. Gli spammer sanno che la maggior parte di questi indirizzi e-mail dovrebbe essere attiva, quindi questi database sono eccellenti per loro.

Questo è probabilmente il modo in cui la maggior parte degli spammer sta trovando indirizzi e-mail per inviare spam. Non c’è davvero molto che tu possa fare per proteggerti da uno spammer che ottiene il tuo indirizzo in questo modo.

Un sito come Have I been pwned? può dirti se le informazioni del tuo account potrebbero essere state diffuse.

Puoi proteggerti dal furto di password utilizzandone di diverse, purtroppo però, devi utilizzare sempre lo stesso indirizzo email ovunque, sarebbe impensabile avere un indirizzo per ogni servizio usato.

Link nei messaggi di posta

Se ricevi email di spam, dovresti evitare di cliccare sui link nell’email. Se trovi un link “Unsubscribe” in un’e-mail da un’azienda legittima, è probabilmente sicuro cliccarlo. Un’azienda reale non vuole spammare e potenzialmente incorrere nelle leggi anti-spam, quindi ti rimuoverà semplicemente dalla sua lista.

Tuttavia, se vedi un link “Unsubscribe” (o, peggio ancora, un link “Buy Now!”) in un’e-mail che sembra molto poco professionale e truffaldina, lo spammer non ti rimuoverà necessariamente dalle sue liste.

Qui le cose si fanno più complesse. Noteranno il tuo clic e i loro sistemi identificheranno il tuo indirizzo email come attivo. Sanno che sei lì, e potresti vedere quantità maggiori di spam dopo aver cliccato il link.

Lo stesso vale per il caricamento delle immagini nelle e-mail di spam. Non cliccare sul pulsante “Carica immagini”, o gli spammer sapranno che hai aperto l’e-mail. Anche se non vedi un’immagine nel messaggio, potrebbe esserci un piccolo pixel di tracciamento che permette allo spammer di identificarti se carichi la risorsa.

Questo è il motivo per cui la maggior parte dei client di posta elettronica non carica automaticamente le immagini.

E-mail scraping, cercare e-mail in chiaro nella rete

Un’altra tecnica spammer per recuperare indirizzi dalla rete, è quella di raschiarle (scraping) dai dati in chiaro in rete. Ci sono in giro dei software che leggono i file in rete e trovano quelli che contengono e-mail e se le salvano. Un po’ come fanno i crawler di Google quando scansionano un sito, ma con intenti malevoli.

Ti sarà capitato di leggere un commento in cui qualcuno lascia il proprio indirizzo per essere contattato. Il bot che scansiona la rete salverà indirizzi simili.

Lo spammer aggiunge questo indirizzo alle sue liste di spam et voilà, lo spam è servito. Questo è il motivo per cui eBay fornisce un indirizzo email temporaneo dove puoi essere raggiunto piuttosto che includere il tuo vero indirizzo email. Questa tecnica è probabilmente meno comune ora che gli spammer hanno dei database di account trapelati enormi con cui lavorare.

Gli spammer possono anche cercare di acquisire indirizzi email validi curiosando in altri posti che sono pubblicamente disponibili, come i record whois per un dominio. Questi record mostrano un indirizzo email associato alla persona o all’organizzazione che ha registrato il nome del dominio.

Acquisto di indirizzi e-mail

Un’altra tecnica spammer, decisamente per hacker pigri, è quella di acquistare indirizzi da banche dati che li mettono a disposizione.

Persone senza scrupoli vendono liste di e-mail agli spammer per un basso prezzo. Questi indirizzi erano spesso distribuiti su CD in passato, e potrebbero esserlo ancora, ma i database di account trapelati hanno probabilmente eliminato un po’ di interesse per questo mercato.

Gli spammer possono anche semplicemente scambiarsi le loro liste di indirizzi tra loro, assicurandosi che altri malintenzionati mettano le mani sul tuo indirizzo, una volta che accade la prima volta.

Sia chiaro che questa tecnica non è del tutto illegale. Quando ci iscriviamo ad un servizio, spesso abbiamo la possibilità di fornire il nostro indirizzo e-mail a terzi per scopi pubblicitari. Alcuni utenti accettano senza rifletterci e senza verificare se sia un obbligo per sottoscrivere il servizio o no.

Mi è personalmente successo di venire contatto da una persona che, senza intento di spam, ma per fare numero, aveva acquistato il mio indirizzo da un’agenzia di rivendita di contatti, suddivisi per aree di interesse. Se fosse stato uno spammer, avrebbe potuto usare un servizio simile.

Come proteggere il proprio indirizzo

Gli spammer possono anche ottenere indirizzi e-mail in altri modi ma i metodi elencati qui sopra sono alcuni dei più comuni.

Non c’è molto che tu possa fare per evitare che il tuo indirizzo e-mail venga diffuso e riceva spam.

- – puoi evitare di mettere il tuo indirizzo e-mail sul web in forma di testo semplice

- – non cliccare mai su un link

- – non caricare un’immagine in una email sospetta.

Tuttavia, il tuo indirizzo finirà quasi sicuramente nell mani di uno spammer, ad un certo punto.

In realtà, non bisogna preoccuparsi tanto che l’indirizzo sia in circolazione, quanto piuttosto su come viene usato l’indirizzo, soprattutto se attivo.

Tecniche spammer di uso degli indirizzi

Una volta che un truffatore ottiene il tuo indirizzo e-mail, è molto probabile che lo userà per avvantaggiarsi in ogni modo possibile. Più è bravo, maggiori saranno i rischi.

Molti ti invieranno email di spam, con la speranza di raccogliere informazioni private come i numeri delle carte di credito. Cercheranno di ingannarti facendoti credere di aver vinto qualcosa, o che hanno un articolo vantaggioso in vendita. Gli hacker potrebbero anche usare la tua email per rubarti l’identità e mandare messaggi ai tuoi contatti. Ricordi le tecniche di Zombie Phishing?

Altri truffatori useranno le tue informazioni personali per cercare di accedere ai tuoi altri account. La maggior parte delle persone riutilizza le stesse password per diversi account, il che significa che gli hacker che hanno accesso a un account possono facilmente infiltrarsi negli altri.

Questo è il motivo per cui usare password uguali in giro per il web è sconsigliatissimo e per niente sicuro.

Creare botnet

Uno dei motivi per cui non dovresti mai interagire attivamente con i messaggi di spam è che le interazioni mandano agli hacker un’importante informazione: l’indirizzo è attivo, qualcuno lo usa sul proprio dispositivo.

Un indirizzo attivo, una volta che viene individuato, è un bersaglio perfetto per attacchi più specifici di phishing, e poiché tutti gli indirizzi sono a rischio, anche quelli aziendali, dal phishing si può facilmente arrivare a un ransomware a doppia estorsione.

In quest’ultimo caso, la minaccia di un attacco DDoS potrebbe arrivare dalla già citata tecnica dello zombie phishing, e potrebbe tutto essere partito da qualche messaggio di spam.

I computer che praticamente invieranno le richieste al server per eseguire il DDoS attack potrebbero essi stessi essere parte di una botnet creata a seguito di tecniche usate dagli spammer.

Fenomenologia di un attacco

Come prima tecnica spammer, vengono recuperati degli indirizzi aziendali. Questo può avvenire tramite scraping o acquisto di database nel dark web. Successivamente, per verificare quali indirizzi siano attivi, vengono inviate un paio di campagne di spam. Niente di dannoso, delle finte newsletter con un evidente messaggio Unsubscribe, oppure un pixel di tracciamento.

Nota: un pixel di tracciamento è solitamente un’immagine trasparente molto piccola che viene caricata da un server remoto. Basterà verificare quante volte è stata scaricata e da chi per capire quali indirizzi siano attivi e quali no.

Come risultato, il database di contatti si sarà ridotto a una lista di indirizzi attivi, in cui gli utenti sono stati abbastanza disattenti da cliccare su un link da una mail sospetta.

Infine, a questi indirizzi selezionati, viene inviato un vero e proprio messaggio di phishing contenente un malware oppure una richiesta di intervento su una pagina web apparentemente legittima. Per esempio, la richiesta di reset delle proprie credenziali tramite il link allegato.

L’ignaro utente, pensando di stare facendo una cosa sicura, segue il link, inserisce le credenziali regalandole di fatto allo spammer. A questo punto l’attaccante ha ottenuto accesso a un account. Da quel momento i rischi sono molti di più e molto più dannosi.

Come difendersi dalle tecniche spammer

Facciamo qualche passo indietro. Tutta la catena di eventi che ha portato l’hacker ad ottenere l’accesso ad un account importante è passato attraverso lo spam e messaggi di phishing.

Ethical Phishing

In alcuni dei passaggi, l’attacco si sarebbe potuto evitare. L’abilità di riconoscere un messaggio sospetto e quindi ignorarlo, è la prima arma a disposizione di un utente. SOD può aiutare la vostra azienda in questo.

Tramite un servizio di ethical phishing, testiamo prima di tutto la resilienza degli utenti. Una volta individuati gli eventuali punti deboli, viene costruito un percorso formativo ad hoc per fornire gli adeguati strumenti di difesa proattiva a tutti i dipendenti.

SOC as a Service

Non sempre essere utenti consapevoli è sufficiente, e un errore di distrazione potrebbe costare moltissimo ad un’azienda che tratta dati sensibili. Per questo, possiamo mettere in campo anche un servizio SOCaaS per la mitigazione del rischio e del danno in seguito ad un attacco.

In questo scenario, un sistema formato da SIEM di nuova generazione e protocolli UEBA implementati da una intelligenza artificiale, monitorano la rete in cerca di ogni anomalia. Ogni comportamento sospetto è individuato e analizzato da tecnici per verificare se possa diventare effettivamente una minaccia oppure no.

Se vuoi avere maggiori informazioni in merito a come SOD può aiutarti ad alzare il livello di sicurezza informatica della tua azienda, non esitare a contattarci.

Useful links:

Estimated reading time: 6 minuti

Dal nulla, qualcuno risponde a una conversazione email datata mesi fa. Si tratta di una conversazione vera che è realmente accaduta. Forse riguarda una riunione, un’opportunità di lavoro. Questa email sembra molto rilevante, ma attenzione, potrebbe essere zombie phishing.

Infatti, qualcosa non va, l’argomento discusso è passato da mesi e ora c’è uno strano messaggio di errore nel corpo della mail. Questa è una tattica subdola: far rivivere una conversazione via email morta da tempo.

Non il solito phishing

Il Cofense™ Phishing Defense Center™ (PDC) ha individuato nel 2018 una vasta campagna di Zombie Phishing. La truffa, come quasi ogni attacco di phishing, viene realizzata attraverso account di posta elettronica compromessi.

I truffatori si impadroniscono di un account email e rispondono a conversazioni già chiuse da tempo con un link di phishing o un allegato dannoso (per esempio malware o un keylogger). Dato che l’oggetto dell’email è solitamente rilevante per la vittima, è molto probabile che si verifichi un clic guidato dalla curiosità. Non scordiamoci, infatti, che la conversazione originale era già presente tra i messaggi ricevuti, è facile pensare che si tratti di un follow up o simili.

Questi attacchi di Zombie Phishing sembrano utilizzare URL di infezione generati automaticamente per eludere il rilevamento. Non ci sono due link uguali, inoltre, sono nascosti dietro messaggi di “errore” senza troppi fronzoli nel corpo del messaggio. Questo scenario fornendo uno schema di apparente legittimità per gli utenti che ne sono vittime.

Gli zombie in informatica

Nel settore informatico, uno zombie è un computer compromesso connesso alla rete. Lo stato di compromissione potrebbe essere dovuto a un hacker, un virus, un malware o un trojan horse.

La macchina infetta esegue compiti dannosi sotto una direzione remota. Le botnet di computer zombie sono spesso utilizzate per diffondere spam e-mail e lanciare attacchi di tipo denial-of-service (DoS).

Tipi di attacco

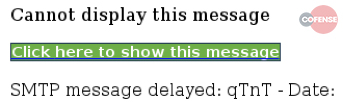

Ecco alcuni modelli osservati di Zombie Phishing che trasportano link dannosi. Un fattore distintivo era l’uso di due template grafici distinti contenenti messaggi di errore con pulsante o link.

Il messaggio recita qualcosa tipo “Messaggio incompleto” o “Impossibilità di mostrare tutto il messaggio”. Il link o pulsante invita a cliccare per vedere il messaggio originale. Ovviamente il click comporta solo l’installazione di un malware o altri eventi simili. Da notare che non sono stati individuati due link uguali, segno che probabilmente a generare gli indirizzi era un bot.

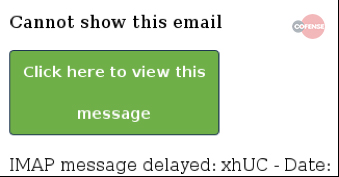

Un altro fattore comune è l’utilizzo di domini con TLD .icu. Questo è probabilmente un fattore che col tempo varia sensibilmente. Ecco alcuni dei domini riscontrati nella prima analisi del 2018:

Si è osservato che questi attacchi zombie phishing utilizzano loghi organizzativi ufficiali per aggiungere legittimità alle false pagine di login. Una pratica comune nelle tecniche di phishing che abbiamo già visto in altri articoli.

Le pagine di destinazione sono progettate per sembrare un portale online legittimo, compreso di logo dell’azienda e persino una favicon. In questi casi l’obiettivo finale è il furto di credenziali della vittima.

Inoltre, qualsiasi vittima che visita il sito web dannoso viene “marcata” utilizzando l’indirizzo IP dell’host come identificatore e, dopo aver inserito le credenziali, viene indirizzata allo stesso sito web di spam visto da altre vittime. Questo avviene spesso tramite link offuscati utilizzando accorciatori di URL (come hxxps://href[.]li/).

Se lo stesso host tenta di visitare di nuovo il link di phishing, la finta pagina di login viene saltata e si viene inoltrati direttamente alla pagina di spam. Questa marcatura e l’offuscamento dell’URL shortener aiuta gli aggressori a mantenere un basso profilo e a continuare la loro campagna senza sosta.

Conversation Hijacking

La tattica del conversation hijacking non è affatto nuova e sta ora vivendo una nuova vita grazie al zombie phishing . I truffatori hanno dirottato account di posta elettronica compromessi per distribuire malware ed email di phishing come risposte a conversazioni concluse da anni ormai.

Questa tecnica è ancora popolare perché rende le vittime molto più propense a cliccare su link e scaricare o aprire i file. La soglia di attenzione contro i classici attacchi di phishing è abbassata quando i messaggi sono portati all’interno di conversazioni già nella loro casella di posta.

Un esempio datato un paio d’anni di questo è stata la botnet Geodo. Sostanzialmente si tratta di inserimento in thread di posta elettronica esistenti (conversation hijacking) per consegnare documenti dannosi. Questi, a loro volta, scaricano un campione di Geodo o altri malware come Ursnif, che secondo il Key4Biz era il più diffuso in Italia a giugno 2020.

Tuttavia, l’efficacia di questa tattica può dipendere molto dal contenuto delle conversazioni. Una risposta a un’email pubblicitaria automatica ha meno probabilità di provocare un’infezione rispetto a una risposta a un thread di supporto help-desk.

Sono state diverse le campagne zombie phishing di Geodo consistenti in risposte a email pubblicitarie automatizzate. Questo è indice del fatto che, in alcuni casi, le campagne consistono in risposte indiscriminate a tutte le email in una casella di posta. Dato che il volume di queste campagne di conversation hijacking è ancora relativamente basso, la portata ridotta di queste email è probabilmente limitata dal numero di conversazioni in corso.

Alcuni tipi di account hanno quindi maggiori probabilità di attirare l’attenzione diretta degli attori delle minacce e di indurli a investire ulteriori sforzi e tempo nello sviluppo di campagne di phishing uniche per quegli account.

Difesa dal zombie phishing

Ecco alcuni suggerimenti veloci per evitare di perdere le credenziali per un attacco Zombie Phishing:

- Attenzione ai soggetti delle email che possono sembrare rilevanti ma che provengono da vecchie conversazioni

- Fate attenzione a un eventuale messaggio di errore nel corpo del messaggio

- Non fidatevi dei documenti allegati solo perché stanno rispondendo a una conversazione

- Passate il mouse sopra i pulsanti o i link nei messaggi sospetti per controllare che non contengano domini sospetti

È stato osservato che queste campagne sono diventate sempre più intelligenti. Per combattere questo e altre forme di phishing, la formazione dei dipendenti è fondamentale.

Una forza lavoro adeguatamente formata è ciò che serve per difendere la tua organizzazione contro gli attacchi di Zombie Phishing.

SOD offre un servizio completo a riguardo. Cominciamo attaccando in modo controllato l’azienda, testando eventuali debolezze nella sicurezza o nel comportamento dei dipendenti. Successivamente viene progettata una formazione specifica per rimediare alle lacune e formare in modo completo il personale.

Per mantenere alte le difese, inoltre, il nostro SOCaaS comprende l’analisi del comportamento degli utenti, dei log delle macchine collegate e della rete in modo da individuare immediatamente tentativi di phishing.

Useful links:

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications