Zabbix: Console Web per monitoring

Home » Zabbix: Console Web per monitoring

Giacomo Lanzi

Giacomo Lanzi

Zabbix: Console Web per monitoring

Tempo di lettura: 5 min

Uno strumento indispensabile per mantenere controllata un’infrastruttura complessa, e’ un sistema di monitoraggio. Console Web della Secure Online Desktop (SOD) fa proprio questo: offre gli strumenti per controllare una rete di macchine e dispositivi per verificare la sua efficienza. Console Web e’ basato su Zabbix, una piattaforma Open Source scalabile con grandissime capacita’.

Tra i vantaggi della Console Web di SOD, ci sono la possibilita’ di utilizzo agent less sotto alcune circostanze la grande possibilita’ di personalizzazione. La piattaforma offerta permette lo scripting in vari linguaggi, tra cui Python, Perl o direttamente in shell, solo per fare degli esempi.

Monitoring con Console Web e Zabbix

Per raccogliere i dati dall’infrastruttura, e’ necessario installare i cosiddetti agenti software per le macchine da tenere sotto controllo. Questi software utilizzano processi nativi e liberano dalla necessita’ di disporre di ambienti dedicati come Java o .Net.

I dati raccolti dagli agenti sono inviati a un server che colleziona tutte le metriche e li fornisce alla console. Da qui e’ poi possibile analizzarli, manipolarli e impostare trigger di notifiche o automatismi utili per la gestione.

Nella comunicazione tra i componenti del sistema di monitoraggio Zabbix, sono accettati solo gli IP autorizzati. Poiche’ le altre connessioni non sono accettate, la sicurezza e’ garantita durante i trasferimenti dei dati tra i software.

Funzionalita’ della Console Web

Ogni aspetto dell’infrastruttura e’ monitorabile attraverso la Console Web offerta da SOD. Anche nel caso non fosse possibile installare software aggiuntivo, e’ prevista un’azione limitata di controllo senza agenti installati. Questa soluzione permette di raccogliere metriche sulla reattivita’ e disponibilita’ dei servizi standard, per esempio server di posta o web.

Scalabilita’ raccolta dei dati

Il sistema Zabbix offerto da Console Web di SOD, e’ in grado di recuperare dati e metriche da ogni dispositivo o software. Attraverso l’uso di protocolli di controllo differenti, i software agent disponibili sono in grado di raccogliere ogni tipo di dato.

Monitoraggio supportato

Attraverso gli agenti di Zabbix utilizzati, i dati raccolti sono completi e comprendono metriche sia hardware che software.

Per esempio, le metriche provenienti dagli hardware di rete dell’infrastruttura sono raccolti dagli agenti SNMP. Una soluzione ottimale per la gestione e pianificazione della capacita’ della rete. Le misurazioni comprendono l’utilizzo della memoria, della CPU, RAM e lo stato delle porte logiche delle periferiche controllate.

I controlli comprendono livelli piu’ altri di complessita’ del sistema. Gli agenti possono raccogliere informazioni da:

– Hardware (CPU,ventole, supporti di archiviazione, etc.)

– Rete (porte utilizzate, utilizzo della memoria, etc.)

– Sistemi operativi (Unix, Windows, MacOs, etc.)

– Software middleware (Oracle, MySql, Apache, etc.)

– Applicazioni web

– Risorse in cloud

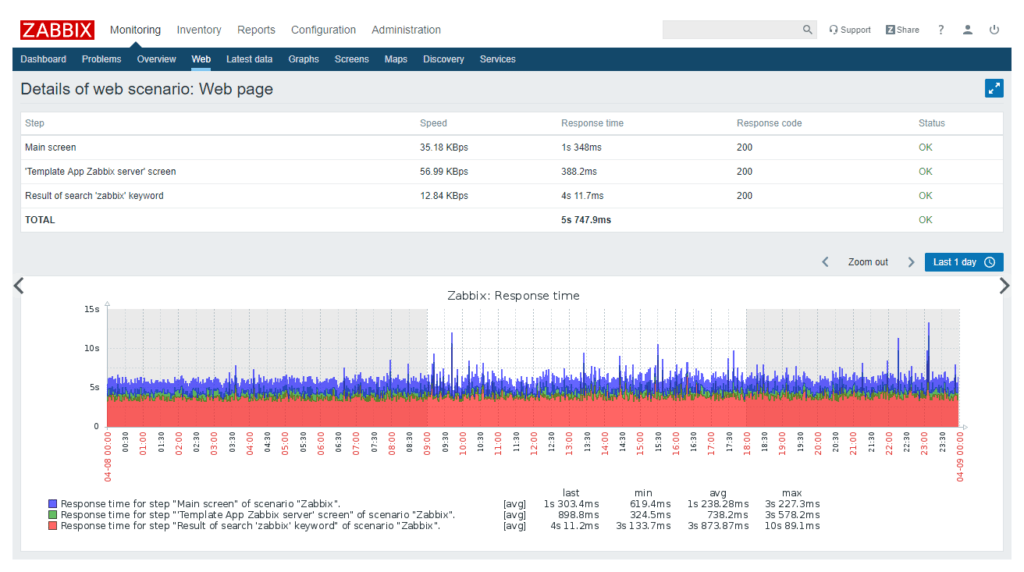

Monitoring servizi web

Degno di menzione specifica e’ il sistema built-in per il monitoraggio dei servizi web.

Attraverso l’uso di questa funzione, e’ possibile definire i passaggi sequenziali da compiere per l’analisi di un sito web. E’ possibile monitorare la velocita’ di risposta del sito e dei download, per esempio. Ma anche la disponibilita’, cosi’ come i dati relativi a portali di e-commerce e altre applicazioni web based.

Scalabilita’

Console Web di SOD e’ scalabile e adattabile alla dimensione dell’infrastruttura. Dalla piccola rete IT aziendale, fino a soluzioni anche molto complesse da migliaia di macchine e dispositivi. Una singola installazione puo’ supportare fino a 3.000.000 di controlli al minuto, collezionando gigabyte di dati al giorno.

Inoltre, attraverso l’uso di componenti software proxy, si puo’ distribuire la raccolta dati e decentrare le operazioni di calcolo. In questo modo il controllo delle porte e connessioni e’ piu’ facilmente gestibile.

E’ possibile organizzare la propria rete in sezioni all’interno delle quali le metriche vengono raccolte e calcolate indipendentemente. Il proxy preposto al calcolo, sara’ l’unica connessione in uscita dal sottosistema.

Notifiche e trigger

Un’efficiente strategia di monitoraggio prevede non solo la raccolta dei dati, ma anche un sistema per cui ogni anomalia viene segnalata per poter intervenire tempestivamente.

La Console Web di SOD implementa un sistema personalizzabile di trigger e notifiche per essere sempre informati nel caso qualcosa non stia andando come dovrebbe.

Idealmente, una volta raccolta i primi dati, si stabiliscono le soglie di valori considerate “normali”. Sulla base di quelle, si personalizza un sistema di notifiche che comunichi immediatamente il superamento di una soglia di sicurezza di certi parametri.

La gestione delle metriche risulta cosi’ molto alleggerita da una verifica automatica dei loro valori. Nel momento in cui un parametro dovesse presentare un valore anomalo, si verrebbe subito informati.

I metodi di notifica supportati sono: email, SMS, Jabber o attraverso altri metodi personalizzabili attraverso scripting.

Come fare per richiedere e installare Console Web

E’ possibile richiedere Console Web di SOD dopo un primo incontro iniziale con il nostro architetto di rete. In quell’occasione vengono definiti i perimetri informatici della rete da monitorare e quali siano le modalita’ di notifica degli allarmi.

Dopo questa prima fare, il nostro team si occupera’ di installare tutto il software necessario alla raccolta delle metriche nei sistemi coinvolti. Una volta terminate queste operazioni, il sistema sara’ pronto e accessibile da una console in cloud. I dati di accesso vengono forniti solo dopo l’installazione di tutto il sistema di controllo.

Dalla Console Web sarai in grado di controllare tutte le metriche monitorate, verificare le performance e gestire le notifiche.

Scarica la brochure o prova una demo della Console Web.

Link utili:

Servizio di monitoraggio ICT | Demo

Come avere la propria rete sono controllo

Condividi

RSS

Piu’ articoli…

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

- Red Team, Blue Team e Purple Team: quali sono le differenze?

- La distrazione di Mercedes mette a rischio i segreti aziendali: l’importanza della Cyber Threat Intelligence

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (20)

- ownCloud (7)

- Privacy (8)

- Secure Online Desktop (14)

- Security (214)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

CSIRT

CSIRT

- Risolte vulnerabilità in prodotti Cisco

(AL04/240418/CSIRT-ITA) - Aggiornamento Aprile 19, 2024Aggiornamenti di sicurezza Cisco sanano alcune vulnerabilità, di cui 2 con gravità “alta” presenti nell'interfaccia web e nell'interfaccia a linea di comando (CLI) del prodotto Integrated Management Controller (IMC). Tali vulnerabilità qualora sfruttate, potrebbero permettere l’esecuzione di codice arbitrario sui dispositivi interessati.

- Aggiornamenti per ClamAV

(AL05/240418/CSIRT-ITA) Aprile 18, 2024Sanata vulnerabilità di sicurezza con gravità “alta” in ClamAV, noto software antivirus multipiattaforma open source. Tale vulnerabilità, qualora sfruttata, potrebbe permettere la compromissione della disponibilità del servizio sui dispositivi interessati.

- Ivanti: risolte vulnerabilità nel prodotto Avalanche

(AL03/240418/CSIRT-ITA) Aprile 18, 2024Ivanti rilascia aggiornamenti di sicurezza che risolvono molteplici vulnerabilità, di cui 2 con gravità “critica” e 17 con gravità “alta”, relative al prodotto Avalanche, soluzione di Enterprise Mobility Management (EMM) e Mobile Device Management (MDM). Tali vulnerabilità, qualora sfruttate, potrebbero permettere, a un utente malintenzionato remoto, la compromissione della disponibilità del servizio, l’esecuzione di codice […]

- Rilevate vulnerabilità in prodotti Atlassian

(AL02/240418/CSIRT-ITA) Aprile 18, 2024Aggiornamenti di sicurezza sanano 6 vulnerabilità con gravità “alta”, presenti nei propri prodotti.

- Vulnerabilità in prodotti Solarwinds

(AL01/240418/CSIRT-ITA) Aprile 18, 2024Rilevata vulnerabilità di sicurezza in SolarWinds Serv-U, software per il trasferimento dati sicuro (Managed File Transfer - MFT). Tale vulnerabilità, qualora sfruttata da un utente remoto con privilegi elevati, potrebbe permettere l’esecuzione di codice arbitrario sui sistemi interessati, attraverso la manipolazione impropria dei percorsi delle directory (Directory Traversal)

- Aggiornamenti di sicurezza per prodotti Mozilla

(AL03/240417/CSIRT-ITA) Aprile 17, 2024Mozilla ha rilasciato aggiornamenti di sicurezza per sanare alcune vulnerabilità, di cui 9 con gravità “alta”, nei prodotti Firefox e Firefox ESR.

- Risolte vulnerabilità in Google Chrome

(AL02/240417/CSIRT-ITA) Aprile 17, 2024Google ha rilasciato un aggiornamento per il browser Chrome al fine di correggere 22 vulnerabilità di sicurezza, di cui 4 con gravità “alta”.

- Palo Alto Networks risolve vulnerabilità in PAN-OS

(AL03/240412/CSIRT-ITA) - Aggiornamento Aprile 17, 2024Aggiornamenti di sicurezza sanano 5 vulnerabilità, di cui una con gravità “critica”, nel software PAN-OS. Tali vulnerabilità, qualora sfruttate, potrebbero consentire a un utente remoto non autenticato di eseguire codice arbitrario, accedere a informazioni sensibili o compromettere la disponibilità del servizio sui sistemi target.

- Critical Patch Update di Oracle

(AL01/240417/CSIRT-ITA) Aprile 17, 2024Oracle ha rilasciato il Critical Patch Update di aprile che descrive molteplici vulnerabilità su più prodotti, di cui 18 con gravità “critica”. Tra queste, alcune potrebbero essere sfruttate per eseguire operazioni non autorizzate o compromettere la disponibilità del servizio sui sistemi target.

- Vulnerabilità in prodotti Netgear

(AL02/240416/CSIRT-ITA) Aprile 16, 2024Rilevata nuova vulnerabilità di sicurezza con gravità “alta” che interessa alcune varianti di router WiFi RAX di Netgear. Tale vulnerabilità, potrebbe permettere il bypass dei meccanismi di autenticazione sui dispositivi interessati.

darkreading

darkreading

- CISO Corner: Breaking Staff Burnout, GPT-4 Exploits, Rebalancing NIST Aprile 19, 2024SecOps highlights this week include the executive role in "cyber readiness;" Cisco's Hypershield promise; and Middle East cyber ops heat up.

- Miggo Launches Application Detection and Response (ADR) Solution Aprile 19, 2024

- FBI Director Wray Issues Dire Warning on China's Cybersecurity Threat Aprile 19, 2024Chinese actors are ready and poised to do "devastating" damage to key US infrastructure services if needed, he said.

- UNDP, City of Copenhagen Targeted in Data-Extortion Cyberattack Aprile 19, 2024A ransomware gang claimed responsibility for the attack, though it is unknown if a ransom was demanded or paid.

- Multiple LastPass Users Lose Master Passwords to Ultra-Convincing Scam Aprile 19, 2024CryptoChameleon attackers trade quantity for quality, dedicating time and resources to trick even the most diligent user into handing over their high-value credentials.

- Rethinking How You Work With Detection and Response Metrics Aprile 19, 2024Airbnb's Allyn Stott recommends adding the Human Maturity Model (HMM) and the SABRE framework to complement MITRE ATT&CK to improve security metrics analysis.

- AI Lowers Barrier for Cyber-Adversary Manipulation in 2024 Election Aprile 19, 2024Securing the presidential election requires vigilance and hardened cybersecurity defenses.

- 'MagicDot' Windows Weakness Allows Unprivileged Rootkit Activity Aprile 19, 2024Malformed DOS paths in file-naming nomenclature in Windows could be used to conceal malicious content, files, and processes.

- Cyberattack Takes Frontier Communications Offline Aprile 19, 2024The local phone and business communications company said that attackers accessed unspecified PII, after infiltrating its internal networks.

- Evil XDR: Researcher Turns Palo Alto Software Into Perfect Malware Aprile 19, 2024It turns out that a powerful security solution can double as even more powerful malware, capable of granting comprehensive access over a targeted machine.

Full Disclosure

Full Disclosure

- BACKDOOR.WIN32.DUMADOR.C / Remote Stack Buffer Overflow (SEH) Aprile 19, 2024Posted by malvuln on Apr 19Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/6cc630843cabf23621375830df474bc5.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Backdoor.Win32.Dumador.c Vulnerability: Remote Stack Buffer Overflow (SEH) Description: The malware runs an FTP server on TCP port 10000. Third-party adversaries who can reach the server can send a specially […]

- SEC Consult SA-20240418-0 :: Broken authorization in Dreamehome app Aprile 19, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 19SEC Consult Vulnerability Lab Security Advisory < 20240418-0 > ======================================================================= title: Broken authorization product: Dreamehome app vulnerable version:

- MindManager 23 - full disclosure Aprile 19, 2024Posted by Pawel Karwowski via Fulldisclosure on Apr 19Resending! Thank you for your efforts. GitHub - pawlokk/mindmanager-poc: public disclosure Affected application: MindManager23_setup.exe Platform: Windows Issue: Local Privilege Escalation via MSI installer Repair Mode (EXE hijacking race condition) Discovered and reported by: Pawel Karwowski and Julian Horoszkiewicz (Eviden Red Team) Proposed mitigation:...

- CVE-2024-31705 Aprile 14, 2024Posted by V3locidad on Apr 14CVE ID: CVE-2024-31705 Title : RCE to Shell Commands" Plugin / GLPI Shell Command Management Interface Affected Product : GLPI - 10.X.X and last version Description: An issue in Infotel Conseil GLPI v.10.X.X and after allows a remote attacker to execute arbitrary code via the insufficient validation of user-supplied input. […]

- SEC Consult SA-20240411-0 :: Database Passwords in Server Response in Amazon AWS Glue Aprile 14, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 14SEC Consult Vulnerability Lab Security Advisory < 20240411-0 > ======================================================================= title: Database Passwords in Server Response product: Amazon AWS Glue vulnerable version: until 2024-02-23 fixed version: as of 2024-02-23 CVE number: - impact: medium homepage: https://aws.amazon.com/glue/ found:...

- [KIS-2024-03] Invision Community <= 4.7.16 (toolbar.php) Remote Code Execution Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10------------------------------------------------------------------------------ Invision Community

- [KIS-2024-02] Invision Community <= 4.7.15 (store.php) SQL Injection Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10-------------------------------------------------------------------- Invision Community

- Multiple Issues in concretecmsv9.2.7 Aprile 11, 2024Posted by Andrey Stoykov on Apr 10# Exploit Title: Multiple Web Flaws in concretecmsv9.2.7 # Date: 4/2024 # Exploit Author: Andrey Stoykov # Version: 9.2.7 # Tested on: Ubuntu 22.04 # Blog: http://msecureltd.blogspot.com Verbose Error Message - Stack Trace: 1. Directly browse to edit profile page 2. Error should come up with verbose stack trace […]

- OXAS-ADV-2024-0001: OX App Suite Security Advisory Aprile 11, 2024Posted by Martin Heiland via Fulldisclosure on Apr 10Dear subscribers, We're sharing our latest advisory with you and like to thank everyone who contributed in finding and solving those vulnerabilities. Feel free to join our bug bounty programs for OX App Suite, Dovecot and PowerDNS at YesWeHack. This advisory has also been published at https://documentation.open-xchange.com/appsuite/security/advisories/html/2024/oxas-adv-2024-0001.html. […]

- Trojan.Win32.Razy.abc / Insecure Permissions (In memory IPC) Aprile 11, 2024Posted by malvuln on Apr 10Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/0eb4a9089d3f7cf431d6547db3b9484d.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Trojan.Win32.Razy.abc Vulnerability: Insecure Permissions (In memory IPC) Family: Razy Type: PE32 MD5: 0eb4a9089d3f7cf431d6547db3b9484d SHA256: 3d82fee314e7febb8307ccf8a7396b6dd53c7d979a74aa56f3c4a6d0702fd098 Vuln ID: MVID-2024-0678...

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- Advanced persistent threat (APT): cosa sono e come difendersi Aprile 17, 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza Aprile 15, 2024

- SOAR e l’automazione della sicurezza informatica Marzo 27, 2024

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica Marzo 25, 2024

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta. Marzo 6, 2024

Recensioni Google

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications