Estimated reading time: 6 minuti

I dati di threat intelligence forniscono alle aziende approfondimenti rilevanti e tempestivi necessari per comprendere, prevedere, rilevare e rispondere alle minacce alla sicurezza informatica. Le soluzioni di intelligence sulle minacce raccolgono, filtrano e analizzano grandi volumi di dati grezzi relativi a fonti esistenti o emergenti di minacce. Il risultato sono feed di threat intelligence e rapporti di gestione. I data scientist e i team di sicurezza utilizzano questi feed e report per sviluppare un programma con risposte mirate agli incidenti per attacchi specifici.

Tutti, dalla prevenzione delle frodi alle operazioni di sicurezza all’analisi dei rischi, traggono vantaggio dalla threat intelligence. Il software di intelligence sulle minacce fornisce visualizzazioni interattive e in tempo reale dei dati relativi alle minacce e alle vulnerabilità.

Il vantaggio offerto agli analisti ed esperti di sicurezza è evidente e serve a identificare facilmente e rapidamente i modelli degli attori delle minacce. Comprendere la fonte e l’obiettivo degli attacchi aiuta i capi d’azienda a mettere in atto difese efficaci per mitigare i rischi e proteggersi dalle attività che potrebbero avere un impatto negativo sull’azienda.

La cyber threat intelligence può essere classificata come strategica, tattica oppure operativa. Quella Strategica riguarda le capacità e gli intenti generali degli attacchi informatici. Di conseguenza anche lo sviluppo di strategie informate associate alla lotta contro le minacce a lungo termine. Quella Tattica riguarda le tecniche e le procedure che gli aggressori potrebbero utilizzare nelle operazioni quotidiane. Infine, la threat intelligence Operativa, fornisce informazioni altamente tecniche a livello forense riguardanti una specifica campagna di attacco.

Il ciclo della threat intelligence

Le soluzioni di intelligence sulle minacce raccolgono dati grezzi sugli attori e le minacce da varie fonti. Questi dati vengono poi analizzati e filtrati per produrre feed e rapporti di gestione che contengono informazioni che possono essere utilizzate in soluzioni automatizzate di controllo della sicurezza. Lo scopo principale di questo tipo di sicurezza è quello di mantenere le organizzazioni informate sui rischi delle minacce persistenti avanzate, delle minacce zero-day e degli exploit, e su come proteggersi da esse.

Il ciclo di intelligence delle minacce informatiche consiste nelle seguenti fasi.

Pianificazione: I requisiti dei dati devono essere prima definiti.

Raccolta: Si raccolgono grandi quantità di dati grezzi da fonti interne ed esterne di threat intelligence.

Elaborazione: I dati grezzi sono filtrati, categorizzati e organizzati.

Analisi: Questo processo trasforma i dati grezzi in flussi di informazioni sulle minacce con l’uso di tecniche analitiche strutturate in tempo reale e aiuta gli analisti a individuare gli indicatori di compromissione (IOC).

Diffusione: I risultati dell’analisi vengono immediatamente condivisi con i professionisti della sicurezza informatica e gli analisti di threat intelligence.

Feedback: Se tutte le domande trovano risposta, il ciclo si conclude. Se ci sono nuovi requisiti, il ciclo ricomincia dalla fase di pianificazione.

Indicatori comuni di compromissione

Le aziende sono sempre più sotto pressione per gestire le vulnerabilità della sicurezza e il panorama delle minacce è in continua evoluzione. I feed di threat intelligence possono aiutare in questo processo identificando gli indicatori comuni di compromissione (IOC). Non solo, possono anche raccomandare i passi necessari per prevenire attacchi e infezioni. Alcuni degli indicatori di compromissione più comuni includono:

Indirizzi IP, URL e nomi di dominio: Un esempio potrebbe essere un malware che prende di mira un host interno che sta comunicando con un noto attore di minacce.

Indirizzi e-mail, oggetto delle e-mail, link e allegati: Un esempio potrebbe essere un tentativo di phishing che si basa su un utente ignaro che clicca su un link o un allegato e avvia un comando dannoso.

Chiavi di registro, nomi di file e hash di file e DLL: Un esempio potrebbe essere un attacco da un host esterno che è già stato segnalato per un comportamento nefasto o che è già infetto.

Quali strumenti per la threat intelligence

Il crescente aumento del malware e delle minacce informatiche ha portato a un’abbondanza di strumenti di threat intelligence che forniscono preziose informazioni per proteggere le aziende.

Questi strumenti si presentano sotto forma di piattaforme sia open source che proprietarie. Queste forniscono una serie di capacità di difesa contro le minacce informatiche, come l’analisi automatizzata dei rischi, la raccolta di dati privati, strumenti di ricerca rapida di threat intelligence, la segnalazione e condivisione di queste informazioni tra più utenti, avvisi curati, analisi dei rischi di vulnerabilità, monitoraggio del dark web, mitigazione automatizzata dei rischi, threat hunting e molto altro.

Abbiamo parlato di uno di questi strumenti in un altro articolo: il Mitre Att&ck. Questo è uno strumento molto utile per conoscere i comportamenti e le tecniche di attacco hacker. Questo grazie alle informazioni raccolte dalla threat intelligence e la conseguente condivisione. Un framework come questo è molto efficiente per creare meccanismi difensivi che consentono di mettere in sicurezza le infrastrutture aziendali.

Intelligenza artificiale e informazioni sulle minacce

Come abbiamo visto prima, la raccolta di informazioni da varie fonti non è altro che una delle fasi. Queste devono poi venire analizzate e successivamente elaborate in protocolli di controllo, per essere davvero utili per la sicurezza.

Per questo tipo di lavori di analisi, definizione di comportamenti baseline e controllo dei dati ci si affida sempre di più all’intelligenza artificiale e al deep learning. Un Next Generation SIEM, affiancato a una soluzione UEBA sono perfetti per questo tipo di protezione.

Il controllo del comportamento delle entità all’interno del perimetro effettuato dal UEBA è in grado di identificare ogni comportamento sospetto, in base alle informazioni raccolte e analizzate dal SIEM.

Conclusioni

Gli strumenti di difesa che abbiamo nominato sono il valore primario di un piano di sicurezza aziendale. Adottare soluzioni specifiche, implementare la threat intelligence e quindi una ricerca attiva degli indicatori di minacce, offre una posizione di vantaggio strategica. L’azienda può operare un passo avanti ai criminali, i quali possono far leva solo sull’effetto sorpresa contro le loro vittime. Proprio per questa situazione generale, ogni azienda dovrebbe essere nelle condizioni di non farsi cogliere alla sprovvista. Implementare soluzioni proattive è ormai necessario.

La threat intelligence è quindi un’arma da difesa dietro la quale mettere al riparo le risorse più importanti per poter lavorare in tranquillità.

Se vuoi sapere come possiamo aiutarti con i nostri servizi dedicati alla sicurezza, non esitare a contattarci, saremo lieti di rispondere a ogni domanda.

Useful links:

Cyber Threat Intelligence (CTI) – maggiore efficacia per la sicurezza IT

Progetti di Secure Online Desktop

Cos’è la Cyber Security? Definizione e proposte

Prevenire il shoulder surfing e il furto di credenziali aziendali

Tempo di lettura stimato: 7 minuti

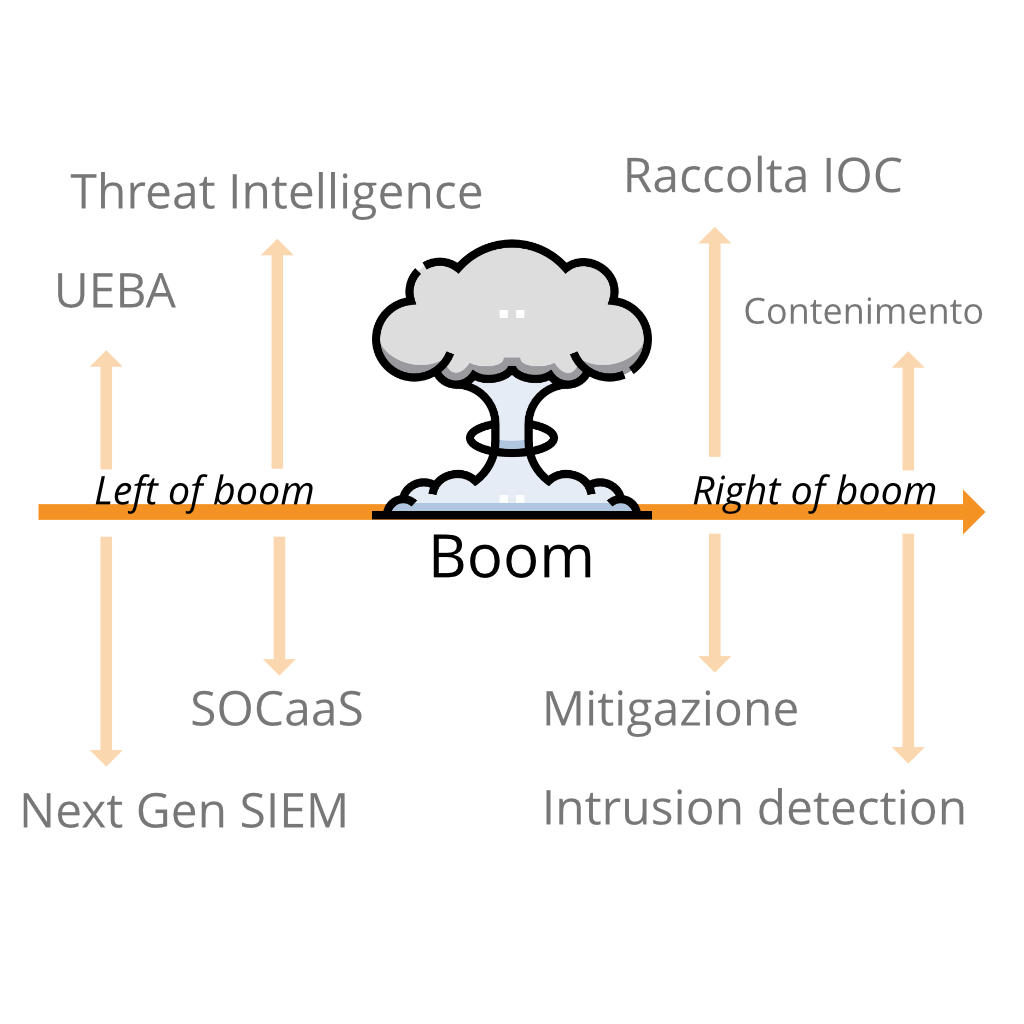

Quando parliamo di “left of boom” o “right of boom” ci riferiamo ad un concetto che all’apparenza può sembrare superficiale. Invece, è un potente strumento che offre la possibilità di analizzare i conflitti di sicurezza sia da un punto di vista offensivo che da uno difensivo. In una ipotetica linea temporale di un attacco, ciò che si trova alla sua sinistra (left of boom) si riferisce a quello che accade prima. Analogamente, ciò che sta alla destra, è quello che avviene dopo.

Nel linguaggio comune molto spesso anziché “boom” si utilizza il termine “bang”, ma il significato resta comunque invariato. Si tratta, in sostanza, dell’evento stesso intorno al quale si analizza il periodo precedente e successivo.

Quindi, “left of boom” è l’insieme di eventi che si verificano prima dell’attacco. “Right of boom”, invece, è l’insieme di eventi che seguono il “boom”. Questa è la differenza sostanziale tra i due termini. Se le azioni difensive riescono a rilevare gli eventi nel periodo “left of boom”, è possibile trovare e adottare soluzioni per prevedere quando accadrà il “boom”.

Per una persona inesperta nell’ambito della sicurezza informatica, questi concetti riguardanti la linea temporale di un attacco informatico potrebbero non essere nemmeno presi in considerazione, per questo motivo molte aziende preferiscono avvalersi di un SOCaaS.

Left of Boom

Un buon penetration tester riesce a rilevare alcuni eventi di tipo “left of boom”, ma spesso si tralascia la raccolta di informazioni sulle minacce. Certe volte non è in grado di distinguere tra loro concetti come “ingegneria della sicurezza, scoperta e risoluzione delle vulnerabilità” da un “controllo di prevenzione automatizzato”.

Non esiste in realtà un vero strumento valido di prevenzione, più che altro i controlli di sicurezza sono controlli di rilevamento. Alcuni di questi controlli integrano dei meccanismi di risposta automatizzati che impediscono il susseguirsi di spiacevoli eventi.

Un’applicazione web che previene attacchi di tipo XSS o SQLI è davvero utile per rilevare input non validi e risponde scartando il contenuto prima che l’iniezione possa verificarsi.

Un firewall progettato per bloccare le porte rileva semplicemente il traffico indesiderato in relazione al protocollo usato per la connessione e al numero della porta verso la quale si desidera accedere, interrompendo e reimpostando la richiesta di connessione.

Questi esempi si legano bene al concetto di “right of boom”. I controlli di prevenzione rilevano il “boom”, l’evento, e rispondono immediatamente arginando i possibili danni. “Left of boom” e “right of boom” sono così vicini nella linea temporale che sono difficilmente distinguibili, fino a quando non si esegue un’analisi accurata degli eventi.

Questo è uno dei motivi per cui i professionisti, nell’ambito della sicurezza informatica, amano i controlli di prevenzione. Lavorano rapidamente per correggere gli errori prima che gli hacker riescano a raggiungere i loro obbiettivi, limitando i danni.

Un SOCaaS in questi casi è una delle soluzioni migliori da adottare per proteggere l’integrità di un sistema informatico.

Right of Boom

Generalmente minore è la distanza tra “right of boom” e il tempo di risposta ad una minaccia, minori sono le conseguenze provocate da un eventuale attacco informatico. Ovviamente questa è solo una considerazione logica, non vale come regola assoluta.

Per alcune violazioni, la linea temporale tra l’evento e l’eliminazione completa della minaccia è discutibile, poiché il rilevamento è avvenuto dopo che l’hacker ha raggiunto il suo obbiettivo. Se gli hacker riescono ad infiltrarsi nel sistema ma vengono fermati in tempo, non arrecando nessun danno all’infrastruttura. In questo secondo caso, quindi, non c’è il “boom” di cui stiamo parlando.

Un esempio di right of boom

Per spiegare meglio il concetto di “right of boom” potremmo prendere come esempio un comune “malware”. I malware generalmente vengono sviluppati per attaccare in massa molti dispositivi, senza tanta discrezione. Con “right of boom” ci riferiamo a quel periodo di tempo che è passato da quando è avvenuta l’infezione da parte del malware.

Se hai letto gli altri articoli pubblicati da noi avrai appreso come gli hacker utilizzano queste tipologie di infezioni allo scopo di raccogliere informazioni sensibili, che vengono rivendute ad un terzo soggetto. Se il “right of boom” è più breve del tempo che l’hacker impiega per vendere queste informazioni, il danno può essere contenuto.

I migliori sistemi di sicurezza riescono ad accorciare il tempo “right of boom” riuscendo a raccogliere informazioni sugli attaccanti nel “left of boom”. Ci si può riuscire implementando delle contromisure in base al modello di minaccia. Questi strumenti permettono di scansionare intere infrastrutture, osservando i nuovi indicatori di minaccia giorni o addirittura settimane prima che gli attacchi si distribuiscano.

Come abbiamo visto anche in altri articoli, non sempre gli attacchi si svolgono in breve tempo. È, anzi, più probabile che gli hacker coinvolti agiscano in un primo, lento, periodo solo per raccogliere le informazioni necessario per sferrare l’attacco. Nel periodo “right of boom”, tornano utili strumenti come la cyber threat intelligence e un team di threat hunting.

Perché sono importanti i concetti “Right e Left of boom”

Se ci mettessimo nell’ottica dell’hacker, il concetto di “right of boom” e di “left of boom” può aiutare a decidere quale schema d’azione sia meglio intraprendere.

Supponiamo il caso in cui un hacker abbia a disposizione due metodi per potersi introdurre in un sistema informatico. Se uno dei due metodi potrebbe venire rilevato nel periodo “left of boom”, invece l’altro nel “right of boom”, è ovvio che l’hacker preferirà il secondo. Infatti, questo garantirebbe maggiori probabilità di successo dell’attacco.

Analogamente, tra due metodi che possono essere rilevati “right of boom” si sceglie quello che ha più possibilità di venir scoperto in ritardo. Più tempo passa dal boom alla rilevazione, maggiori sono le probabilità di successo. Questo tipo di ragionamento è importante per determinare quale tattica ha una linea temporale più ampia.

Ragionare in quest’ottica non è affatto semplice, richiede delle conoscenze avanzate da parte dell’esperto di sicurezza. Richiede inoltre il dover prendere in considerazione tutte quelle ipotesi che potrebbero potenzialmente determinare il successo dell’hacker.

Velocità

Un hacker è in grado di riuscire a prevedere se, utilizzando determinate tattiche, riuscirebbe a raggiungere l’obbiettivo più velocemente rispetto all’esperto che cerca di rilevare gli attacchi. Il “boom” è il primo contatto, nell’insieme delle tattiche d’intrusione utilizzate per accedere illegalmente ad un sistema informatico. Le rimanenti tattiche si collocano prima e dopo di esso.

Velocità e furtività solitamente si annullano a vicenda. Infatti, molto spesso si può essere più veloci sacrificando parte della furtività.

Velocità e furtività non vanno molto d’accordo quando parliamo di attacchi informatici. Essere furtivi, evitando di lasciare tracce, richiede più attenzione e quindi inevitabilmente anche più tempo. Tuttavia se lo scopo di un hacker non è un singolo obbiettivo ma una serie di più obbiettivi, l’essere veloci può rivelarsi efficace.

Per difendersi dagli attacchi, è possibile raccogliere gli indicatori di compromissione (IOC) per rimediare alle vulnerabilità presenti e per introdurre nuovi controlli di rilevamento, rendendo più sicuro il sistema informatico.

Conclusioni

È importante conoscere il concetto di linea temporale degli attacchi e abbiamo visto come i concetti di “left of boom” e “right of boom” influenzino i meccanismi di risposta alle minacce di intrusione.

I concetti che abbiamo visto in questo articolo, nonostante non aggiungano niente di concreto alle tecniche di difesa o di attacco di un sistema, offrono un punto di vista. Nella continua lotta tra hacker e operatori di sicurezza, avere una strategia vincente significa non solo disporre di strumenti efficienti, ma anche pianificare in modo dettagliato ogni dettaglio, prima e dopo gli attacchi.

Per sapere come un SOCaaS può aiutarti a monitorare l’infrastruttura aziendale e cogliere gli indizi “left of boom”, non esitare a contattarci, sapremo rispondere a ogni domanda e ti offriremo una soluzione per la tua azienda.

Useful links:

Estimated reading time: 7 minuti

Le applicazioni di Cyber Threat Analytics monitorano i log di sicurezza e il network per rilevare in maniera tempestiva eventuali infezioni malware (per esempio, gli attacchi zero day e i ransomware), la compromissione del sistema, le attività di “lateral movement”, pass-the-hash, pass-the-ticket e altre tecniche avanzate d’intrusione. L’uso di un SOCaaS permette di estrapolare dati da sorgenti come firewalls, proxy, VPN, IDS, DNS, endpoints, e da tutti i dispositivi connessi alla rete con lo scopo di identificare modelli dannosi come il “beaconing”, connessioni a domini generati digitalmente, azioni eseguite da robot e tutti i comportamenti anomali.

Il nostro sistema SOCaaS è dotato di intelligenza artificiale che arricchisce e trasforma gli eventi SIEM, in modo da identificare le minacce nell’intero ambiente IT, includendo anche le applicazioni aziendali critiche.

Quali sono i vantaggi a livello aziendale?

L’uso di un SOCaaS. Qui sotto è riportata una lista con soltanto alcuni dei vantaggi che l’uso di un SOCaaS può comportare un rapido rilevamento delle violazioni, la riduzione dell’impatto di queste. Inoltre, un SOCaaS fornisce risposte e indagini complete sulle minacce, diminuisce i costi di monitoring e gestione, così come i costi di conformità.

L’uso di un SOCaaS permette, inoltre, di ricevere segnalazioni quantificate e non soggettive su minacce e rischi.

Casi d’uso SOCaaS

Dopo una panoramica generale sui vantaggi che potrebbe offrire all’azienda l’uso di un SOCaaS, vediamo in quali contesti viene normalmente impiegato.

Un SOCaaS è costituito da elementi che sono molto idonei per essere applicati in caso di esecuzioni anomale di applicazioni, così come nell’analisi del traffico bot verso un sito web dannoso.

In altri casi il SOCaaS individua query DNS insolite, una possibile attività di comando e controllo a distanza, analizza gli spike in byte verso destinazioni esterni e quindi controlla anche il traffico, relazionandolo in un contesto applicazione/porta.

Altri scenari in cui l’uso di un SOCaaS è ideale sono i rilevamenti di exploit, di sessioni dalla durata insolita, ma anche di connessioni a IP o domini in blacklist e di attività anomale in genere.

Infine, è in grado anche di individuare attacchi di SPAM mirato e i tentativi di phishing.

Threat Models

Analizzando gli indicatori di minaccia è possibile rilevare comportamenti correlati su più origini di dati, per rilevando anche tutte quelle minacce che solitamente passano inosservate. Molteplici indicatori di minaccia che si verificano in uno schema e che coinvolgono entità simili tendono a presentare un maggior rischio di costituire una minaccia reale.

I Threat Models definiscono questi schemi e combinano le policy e gli indicatori di minaccia per rilevare i comportamenti correlati su più sorgenti di dati, identificando le minacce che potrebbero passare inosservate. In seguito sono riportati alcuni dei Threat Models più comuni che sono inclusi nell’uso di un SOCaaS

Rilevamento dei Lateral Movement

Questo Threat Model rileva i possibili scenari di “lateral movement”, impiegati dagli aggressori per diffondersi progressivamente in una rete alla ricerca di risorse e dati chiave. I segnali di un attacco del genere possono essere vari e li possiamo dividere in tre categorie: Autenticazione anomala, privilegi sospetti, processo anomalo.

Autenticazione anomala è solitamente individuabile tramite alcuni indizi. Per esempio se un account accede a un host mai raggiunto prima. Oppure se vengono usate credenziali esplicite su più host, oppure ancora se viene rilevato un tipo/processo di autenticazione sospetto.

Per quello che riguarda i privilegi sospetti, ecco alcuni indicatori rilevabili con l’uso di un SOCaaS:

- attività di provisioning anomala

- escalation sospetta dei privilegi

- accesso anomalo agli oggetti della condivisione della rete

Un processo anomalo viene individuato in questo modo tramite l’uso di un SOCaaS: un codice processo inconsueto, oppure la creazione sospetta di attività pianificate. Alternativamente possono essere rilevati dei cambiamenti sospetti alle impostazioni del registro di sistema.

Rilevamento di host compromessi

Questo modello viene impiegato nell’uso di un SOCaaS per rilevare gli host che mostrano segni di infezione e compromissione mettendo in relazione le anomalie basate su host e rete sulla stessa entità.

Un possibile allarme è dato dalle anomalie nel traffico in uscita. Questo si verifica quando il traffico si dirige verso domini casuali o host notoriamente malevoli. In altri casi, invece, un numero anomalo di domini contattati è un altro campanello di allarme rilevabile tramite l’uso di un SOCaaS.

Sono trovate anomalie nell’endpoint quando si trovano processi rari o un uso sospetto di porte o protocolli da parte del processo stesso. Una possibilità è anche quella di rilevare un agente inconsueto.

Rilevazione APT tramite uso di un SOCaaS

La rilevazione APT individua gli attacchi alle reti informatiche sanitarie, in cui lo scopo dell’aggressore solitamente è quello di ottenere un accesso non autorizzato a una rete con l’intenzione di rimanere inosservato per un periodo prolungato.

Questo include tentativi di phishing, l’individuazione di una scansione di rete o un’elusione dei controlli. In fase di delivery, invece, potrebbe essere individuato traffico verso domini casuali, un’anomalia nel traffico DHCP o traffico destinato verso host notoriamente dannosi.

In fase di exploit, gli indicatori possono essere: la rilevazione di attività da account terminati, traffico DNS anomalo, ma anche un processo di autenticazione sospetto. Un altro possibile indicatore individuabile con l’uso di SOCaaS è un’anomalia nella velocità della rete.

Tramite l’uso di un SOCaaS possono essere individuati anche casi di esfiltrazione di dati. I segnali in questo caso sono l’upload non autorizzato di dati sulla rete.

Modello rilevamento Phishing tramite uso di SOCaaS

Questo modello è in grado di rilevare possibili tentativi di phishing verso utenti all’interno dell’organizzazione. Ne abbiamo parlato anche in altri articoli, ed ecco alcuni indicatori di questo tipo di attacchi. Un campanello di allarme è sicuramente il rilevamento di campagne di phishing note. Non è raro, inoltre, che si individuino attacchi di spear phishing.

L’uso di un SOCaaS è in grado anche di individuare possibili tentativi di phishing o Campagne di phishing persistenti, grazie al confronto con email da mittenti/domini/indirizzi IP noti nelle blacklist. Come al solito, bisogna fare attenzione agli allegati e-mail sospetti, ma l’uso di un SOCaaS potrebbe automatizzare, almeno in parte, i controlli.

È poi possibile individuare delle anomalie del traffico in uscita, per esempio quello verso domini casuali, anch’esso possibile segnale di phishing. Possono essere indicatori anche il classico traffico verso host malevoli, un numero anomalo di domini rari a cui si è acceduto.

Enumerazione di Host/Account su LDAP

Utilizzato, solitamente, per identificare potenziali asset o enumerazioni di account sulla rete da parte di entità maligne.

Esecuzione di processi sospetti

- Processo/MD5 anomalo rilevato

- Uso di possibili set di strumenti di enumerazione AD (Active Directory)

- Rilevato l’uso di strumenti e utilità malevoli

Scansione della rete

- Possibili account AD/privilegi di enumerazione

- Conteggio dei servizi LDAP o SMB

- Numero anomalo di richieste di ticket di servizio Kerberos

- Port scanning

Anomalie di autenticazione

- Account che accedono a un host per la prima volta

- Uso di account mai visti prima sulla rete

- Numero anormalo di richieste di autenticazione fallite

Ricognizione seguita da un potenziale sfruttamento

Questo modello di minaccia mira a identificare i tentativi di ricognizione della rete che hanno avuto successo, seguiti da indicatori di sfruttamento.

Scansione esterna

- Scansione delle porte da host esterni

- Enumerazione di host da host esterni

Scansione della rete

- Possibile conteggio di account/privilegi AD

- Enumerazione di servizi LDAP

- Numero insolto di richieste di ticket di servizio Kerberos

- Picchi nel traffico LDAP

- Enumerazione di servizi SMB

Anomalie nei processi

- Rilevamento dei processi o MD5 anomali

- Creazione sospetta di attività pianificate

- Rilevati cambiamenti sospetti alle impostazioni del registro di sistema

Conclusioni

Abbiamo visto quali sono i maggiori casi d’uso SOCaaS, dando uno sguardo ad alcuni dei modelli di minaccia più comuni che include nel suo sistema di protezione. Per avere informazioni sui modelli di minaccia relativi ai malware e sugli identificatori di minaccia visitate questo articolo.

L’uso di un SOCaaS è una soluzione aziendale solida e di grande valore, chiedici cosa può fare per la tua azienda, saremo lieti di rispondere a ogni domanda.

Useful links:

Estimated reading time: 6 minuti

Una logic bomb, chiamata anche slug code, è un pezzo di codice inserito in un’applicazione, virus o malware che implementa una funzione dannosa dopo un certo limite di tempo o in condizioni specifiche.

Queste “bombe” sono spesso usate tramite virus, worm e Trojan per gestire al meglio il tempo a disposizione e fare il massimo danno prima di essere notati. Eseguono azioni come corrompere o alterare i dati, riformattare un disco rigido e cancellare file importanti.

In questo articolo voglio spiegare cosa sia un bomba logica e offrire qualche suggerimento per prevenirne i danni.

Cos’è un logic bomb virus?

Una bomba logica è spesso inserita in un virus o comunque in un file eseguibile. È composta da un codice malevolo che innesca un attacco quando vengono soddisfatte condizioni specifiche. Le condizioni possono essere positive (qualcosa che accade) oppure negative (qualcosa che non accade). Nel primo caso un esempio è quello dell’apertura di un programma, invece, un esempio di condizione negativa è un utente che non compie il login.

Le bombe logiche sono spesso installate da qualcuno con un accesso di alto livello, come un amministratore di sistema. Tale persona può causare il caos impostando questi codici su più sistemi e programmandoli per “esplodere” simultaneamente quando si verifica un certo evento. Per esempio, potrebbero azionarsi quando un certo dipendente viene rimosso dal database degli stipendiati, cioè quando viene licenziato.

Con il termine slag code ci si riferisce al codice manipolato che rende dannoso un programma altrimenti sicuro. Le versioni a tempo di bomba logica sono quelle più diffuse e utilizzano come condizione positiva il trascorrere di un certo lasso di tempo.

Qualunque sia il nome usato, il metodo di attacco è sempre chiaramente lo stesso: il codice rimane dormiente nel software infetto fino a quando non viene innescato. Gli attacchi comuni coinvolgono la corruzione dei dati, la cancellazione dei file e la cancellazione dei dischi rigidi.

Come funziona

Il modo in cui una logic bomb funziona dipende da chi l’ha ideata. Ogni bomba logica è unica, ed è per questo che sono difficili da tracciare. Di solito sono personalizzate per essere il meno rilevabili possibile. Spesso sono travestite per sembrare un tipico virus informatico o inserite in altri tipi di malware come i worm. Worm e virus sono diversi, ma le bombe logiche non si preoccupano della distinzione: possono causare danni attraverso entrambi.

Una bomba logica è effettivamente un malware? Poiché fanno parte di altri programmi, no, ma di solito hanno un intento maligno. Ecco perché gli slag code sono così difficili da rilevare. Inoltre, essendo “solo” codice, potenzialmente inseribile ovunque, mitigare il rischio è più complicato.

La cosa migliore da fare, come utente finale che potrebbe essere coinvolto in un attacco con una logic bomb, è quello di tenere gli occhi aperti e chiedere agli esperti IT della tua azienda di fare i controlli necessari in caso di dubbio. Il rischio è quello di far scattare la bomba involontariamente cercando di trovarla.

Esempi di attacchi

Le bombe logiche possono cambiare in modo impercettibile un frammento di codice in modo che appaia tecnicamente normale ad un sistema automatico di ricerca delle minacce, mentre sembrerebbe molto sospetto per un occhio umano. Nel 2016, un programmatore freelance ha volontariamente causato un malfunzionamento ricorrente dei fogli di calcolo in una filiale della società Siemens. La filiale lo ha continuato ad assumere per risolvere il problema che lui stesso aveva causato (Fonte). In questo caso, i dipendenti non sospettavano nulla fino a quando una fortunata coincidenza ha costretto il codice maligno a uscire allo scoperto.

Anche le aziende possono usare bombe logiche per violare i propri clienti. Nel 2005, Sony fu coinvolta in uno scandalo per aver rilasciato dei CD che scatenavano una bomba logica quando venivano inseriti in un computer. Lo slag code contenuti nei CD installava un rootkit che bloccava la capacità del PC di copiare i CD. (Fonte)

Un altro caso di alto profilo si è verificato nei primi anni 2000, quando un dipendente di UBS Global, arrabbiato per una disputa salariale, ha piazzato una bomba logica a tempo che ha causato più di tre milioni di dollari di danni. Un segno evidente che uno snippet di codice molto piccolo può causare una grande quantità di danni. (Fonte)

Nel 2013, un attacco con una bomba a tempo in Corea del Sud ha cancellato i dischi rigidi di diverse banche e società di trasmissione. Il gruppo responsabile dell’attacco ha messo la bomba a tempo all’interno di un malware che ha finito per infettare oltre 32.000 sistemi. Le bombe sono esplose tutte insieme, causando il caos in tutto il paese. (Fonte)

Da dove vengono e come prevenire le logic bomb

Come abbiamo visto anche negli esempi, le bombe logiche sono tipicamente distribuite all’interno di una rete chiusa, come quella di un’azienda o di una filiale. Una delle probabili fonti è un dipendente scontento con accessi di amministratore, quindi un attento monitoraggio delle attività in uscita del personale dovrebbe rivelare qualsiasi attività sospetta. Ma non è tutto, le bombe logiche possono anche essere piazzate in allegati di email e download di file sospetti, quindi gli utenti dovrebbero essere vigili quando scelgono i file da scaricare.

Come abbiamo visto quando abbiamo parlato di phishing e di ingegneria sociale, la parte più hackerabile di un sistema, sono spesso gli user. Per questo una campagna preventiva è sempre un’ottima scelta. Prendersi cura del personale significa anche proporre dei training specifici tramite servizi di phishing etico.

Oltre alla prevenzione, è bene limitare i privilegi amministrativi a un gruppo selezionato di dipendenti in modo che sia meno probabile che qualcuno possa causare gravi danni alla rete con una bomba logica. Questo metodo preventivo, inoltre, riduce il numero dei sospetti in caso di attacco, rendendo l’appartenenza a quello specifico gruppo di dipendenti di per sé un deterrente contro gli attacchi interni.

La soluzione proposta da SOD

Dove la prevenzione fallisce e vincono invece gli hacker, è il campo ideale per implementare sistemi avanzati di monitoring e analisi.

SOD offre, per esempio, un sistema SIEM nella soluzione SOC as a Service. Tramite il SIEM vengono costantemente raccolte informazioni su quello che succede nella rete. Queste informazioni vengono poi arricchite con metadati contestuali per uniformarle e gestirle al meglio. Già questo è in grado di far scattare allarmi se alcuni eventi sospetti si verificassero. Ma se questo non bastasse, il SOC dispone anche di uno strumento di “User and Entity Behavior Analysis” (UEBA) che analizza il comportamento degli utenti e grazie all’interazione di una IA riesce a individuare comportamenti sospetti.

Se vuoi saperne di più riguardo al servizio SOC offerto, o se hai delle domande su come SOD può aiutarti a mantenere la tua azienda al sicuro, non esitare a contattarci. Saremo lieti di rispondere a ogni dubbio.

Useful links:

Mobile App Penetration Test & Code Review

Cos’è la Cyber Security? Definizione e proposte

Estimated reading time: 6 minuti

Il tema della sicurezza delle informazioni è di grande attualità in questo periodo storico caratterizzato dalla digitalizzazione. Per proteggersi le aziende e gli individui possono utilizzare una serie di strumenti che possono impedire un attacco, ma anche aiutarlo a gestirlo. In questo articolo parliamo di Automated Response Integration e delle automazioni nel SOCaaS offerto da SOD.

Sebbene i sistemi utilizzati siano quasi sempre improntati su tecnologie efficienti, negli ultimi anni l’implementazione di servizi di SOCaaS muniti di SNYPR per l’analisi dei Big Data sta facendo la differenza. I servizi dedicati SOCaaS, agevolano gli utilizzatori finali nell’utilizzo dei sistemi di sicurezza, improntando il loro funzionamento su processi automatici che tutelano i dispositivi aziendali.

Cos’è l’Automated Response Integration

Con il termine Automated Response Integration, si identifica uno specifico approccio all’analisi dei dati e conseguente risposta in uno scenario di difesa informatica. Lo vediamo oggi, in particolare, correlato al nostro SOCaaS su cui viene applicato lo strumento SNYPR, di cui abbiamo già parlato in passato.

SNYPR e l’Automated Response Integration

Affinché si possano comprendere le potenzialità di un servizio SOCaaS, con implementazione di SNYPR, è opportuno capire prima cosa si intenda con questo termine. Quando si utilizza la parola SNYPR si identifica quello strumento di esame capace di analizzare i Big Data e semplificarne le azioni. Un sistema dotato di SNYPR può esaminare un’enorme mole di dati e identificare i comportamenti di tutti coloro che interagiscono con la piattaforma.

Vi è la combinazione dei log SIEM e UEBA, oltre che un’analisi dedicata alla sicurezza in tempo reale, molto utili per automatizzare le operazioni quotidiane svolte nell’infrastruttura.

Il funzionamento di uno strumento SNYPR per la informatica aziendale, è basato sull’analisi di migliaia di informazioni raccolte, grazie a un’intelligenza artificiale. Queste analisi sono poi usate per prevenire e intervenire sulle minacce informatiche. Il fatto che gran parte di queste operazioni sia automatica, ci porta nell’ambito dell’Automated Response Integration.

Tecnicamente si differenzia da altre piattaforme per l’utilizzo di algoritmi di rilevamento delle minacce che hanno la capacità di scansionare in tempo reale i sistemi e gli accessi eseguiti da altri dispositivi. Un sistema tradizionale raccoglie semplicemente i dati, mentre un SOCaaS con implementazione SNYPR può anche rilevare minacce molto più dannose e adattarsi di conseguenza.

I punti di forza del Automated Response Integration con SNYPR / SOCaaS

Tra i punti di forza di questo strumento, figura il sistema di sicurezza basato su SDL (Security Data Lake). Tale condizione permette alle aziende di conservare una copia dei dati nel SDL e inoltrare la richiesta di scansione in qualsiasi momento. Non vi è un blocco dei dati, come nei sistemi tradizionali, ma un sistema aperto capace di condividere le informazioni con i diversi dispositivi.

Come è facile intuire, è proprio questa disponibilità di dati e la possibilità di analisi approfondita, che ci permette di mettere in campo una strategia di Automated Response Integration con il nostro SOCaaS.

Ci sono varie funzioni dei sistemi in campo che sono degni di nota. Tra queste segnaliamo: l’arricchimento dei dati, l’analisi distribuita sul comportamento, l’indagine storica, la scalabilità e la ridondanza dei dati.

Questa coordinazione di servizi, permette di avere un impatto concreto per la sicurezza informatica, condizione evidente in tre aree di competenza dello SNYPR: minacce interne, minacce persistenti e utilizzo professionale.

L’utilizzo professionale di SNYPR: negli ultimi anni le aziende più importanti si sono dotate di una piattaforma SNYPR per tutelare le loro infrastrutture di archiviazione e analisi dei dati. Il sistema monitora costantemente il flusso di informazioni e si adatta alle condizioni migliori in caso di attacchi informatici.

Automated Response Integration per l’automazione nel SOCaaS

Da un punto di vista tecnico un sistema SNYPR garantisce di per sé ottime potenzialità, ma è con l’implementazione SOCaaS che trova la sua massima espressione di protezione nei sistemi informatici.

L’analisi delle minacce in un sistema aziendale, sebbene venga effettuato in tempo reale, necessita dell’intervento di tecnici specializzati per identificare la problematica. Con il SOCaaS l’individuazione si lega alle azioni automatizzate per fronteggiare le possibili minacce, senza che ci sia un intervento di terze parti.

Vi è una vera e propria integrazione con risposta automatizzata utile a prevenire e debellare le possibili minacce. Tale processo è essenziale non solo per evitare che i sistemi aziendali vengano compromessi, ma anche per tutelare le aziende e i loro reparti IT, che si possono focalizzare su altri compiti.

Funzionalità dell’Automated Response Integration

Playbook: lo strumento può avviare un playbook nel momento in cui vengano rilevate minacce da SNYPR. La trascrizione degli eventi è importante per comprendere la provenienza della minaccia.

Query: l’automazione può gestire le azioni o le query sugli end point direttamente da SNYPR, al fine di fronteggiare l’attacco informatico. Tale caratteristica evita il blocco della produzione nei momenti più concitati.

UEBA: come anticipato nelle righe precedenti, uno strumento basato su NSYPR può importare avvisi UEBA. I formati di riferimento usualmente sono CEF, che riportano avvisi provenienti da qualsiasi tipologia di dispositivo, incidendo sulla sicurezza in modo significativo.

Controllo IP: uno dei punti di forza di questa tecnologia è il controllo di domini, IP, file e URL, garantendo la massima versatilità per ogni tipologia di attività lavorativa.

Dati DNS e Whols: la risposta automatizzata è particolarmente utile nell’archiviazione dei dati DNS e Whols, poiché è possibile verificare la validità dei certificati e monitorare gli accessi indesiderati.

Vulnerabilità: è possibile pianificare una scansione della vulnerabilità della rete. Tale processo di analisi è indicato soprattutto per le aziende che inviano e ricevono un flusso ingente di informazioni fuori dal contesto aziendale.

Affidarsi a professionisti

Non tutti i servizi basati su SOCaaS che implementano SNYPR sono identici tra loro, alcuni di questi offrono la medesima tecnologia ma modalità di intervento diverse. Tra le soluzioni più interessanti figura il nostro SOCaaS. Noi da anni ci occupiamo di offrire soluzioni di sicurezza IT a livello internazionale e questo è garanzia di eccellenza, a fianco delle nostre certificazioni e pertnership.

Il nostro servizio per la sicurezza informatica, basato sull’Automated Response Integration, garantisce il monitoraggio completo delle infrastrutture aziendali, aiutando l’azienda a evitare costi aggiuntivi per la manutenzione ordinaria o straordinaria dei dispositivi.

Conclusioni

L’implementazione dei sistemi automatizzati SOCaaS è ormai indispensabile per le aziende che vogliono tutelarsi dagli attracchi informatici. L’analisi in tempo reale e la notifica di potenziali minacce garantiscono una serenità indispensabile in un’epoca sempre più esposta ai pericoli digitali.

Per sapere come SOD e i suoi servizi possono essere d’aiuto alla tua azienda, non esitare a contattarci, saremo lieti di rispondere a ogni domanda.

Useful links:

Estimated reading time: 4 minuti

Quando ci si riferisce all’intelligenza artificiale spesso si fa riferimento alle grandi tecnologie che potrebbero controllare il mondo, con un’evidente vena di fantascienza. La realtà è ben diversa ed è contraddistinta da una tecnologia dalle grandi potenzialità, che è in grado di assicurare innumerevoli vantaggi. Oggi parliamo di come l’intelligenza artificiale possa essere implementata nel monitoring.

L’utilizzo di queste tecnologie è inderogabilmente trasversale a molti settori dell’economia, ma è anche fruibile in alcuni aspetti della vita di tutti i giorni. Alcuni esempi vanno dalle lavatrici che pesando il carico della biancheria riescono a scegliere quale sia il programma di lavaggio più vantaggioso, agli assistenti vocali che ci semplificano la vita di tutti i giorni.

Molto importanti nel settore aziendale sono i sistemi di monitoraggio che sono stati messi appunto a partire da queste tecnologie di cui parleremo più a fondo tra un momento.

Grazie all’ottimizzazione della capacità di calcolo operata dall’intelligenza artificiale, è possibile aumentare l’efficienza degli apparati aziendali. Vediamo come.

Che cos’è l’intelligenza artificiale e come può innovare il monitoring?

Oggi l’intelligenza artificiale viene declinata sotto numerosi aspetti. Forse quello più importante è l’elaborazione di un quantitativo elevato di dati fornendo poi risposte a quesiti complessi. Alla base dell’intelligenza artificiale vi è lo studio di algoritmi che si occupano di eseguire operazioni matematiche complesse.

L’intelligenza artificiale è uno strumento molto utile all’interno di un’azienda, in quanto è in grado di portare a termine elaborazioni molto sofisticate e precise. Queste operazioni sono in grado di migliorare in modo considerevole l’operatività e la produttività di numerosi comparti dell’azienda stessa.

Applicata al monitoring, per esempio, l’intelligenza artificiale è capace di analizzare i log provenienti dalla rete, sia in termini di prestazioni che di comportamento. Il grande passo avanti nell’analisi e nel monitoring di un’infrastruttura consiste proprio nel riconoscere se alcuni comportamenti che emergono dai log siano rischiosi o meno.

Per raggiungere questi risultati è essenziale disporre di tutte quelle caratteristiche che sono disponibili tramite intelligenza artificiale.

Quali sono i vantaggi dell’utilizzo dell’intelligenza artificiale per il monitoring?

L’intelligenza artificiale è in grado di fornire alle aziende che scelgono di utilizzarla innumerevoli vantaggi. Non soltanto per quanto concerne il miglioramento delle prestazioni dei sistemi informatici, ma anche per rendere più efficiente e migliorare la sicurezza degli stessi, prevenendo gli attacchi.

Questo avviene grazie all’analisi dei log sia da un punto di vista tecnico che comportamentale. L’analisi tecnica evidenzia eventuali problemi in corso, mentre l’analisi comportamentale è in grado di prevenire o individuare immediatamente azione sospette.

Come può il nostro sistema di monitoraggio migliorare l’efficienza aziendale?

Il nostro sistema di monitoring è in grado di migliorare l’efficienza aziendale attraverso le numerose analisi tecniche in grado di essere attuate non soltanto sull’intero sistema, ma anche sulle singole unità.

La capacità inoltre di analizzare i dati in modo approfondito, permette di migliorare la gestione di tutta la struttura informatica e prevenire sovraccarichi o attacchi. Complessivamente si aumentano allo stesso tempo efficienza e sicurezza dell’infrastruttura tramite intelligenza artificiale applicata al monitoring.

Ma c’è di più: questi sistemi di analisi e monitoring sono in grado di inserirsi con estrema efficacia in architetture complesse. Potendo analizzare grandi quantità di dati e potendo dedurre comportamenti e azioni da questi, l’efficienza nella sicurezza è assicurata.

Ulteriore vantaggio è il fatto che questo sistema di monitoring non richiede hardware specifico. Sui sistemi da controllare sono installati degli agenti software che hanno il solo compito di mandare i dati sotto forma di log al sistema di analisi.

Questi sistemi dunque si rivelano come la soluzione ideale per tenere sotto controllo grandi e piccoli architetture informatiche, con l’obiettivo di migliorare l’efficienza e di aumentare la sicurezza complessiva. Insomma, un’applicazione davvero interessante e utile dell’intelligenza artificiale nel monitoring.

Quali sono i campi di impiego di questa tecnologia?

Noi applichiamo sistemi di Intelligenza artificiale al monitoring traendo enorme vantaggio per nostri clienti. In primo luogo possiamo collezionare grandi quantità di dati, arricchirli in modo automatico e infine analizzarli. Le analisi si svolgono sia da un punto di vista tecnico che da quello comportamentale.

Il risultato è un sistema dedicato, il nostro SOCaaS, che rende estremamente efficiente la mitigazione del rischio, particolarmente veloce l’intervento in caso di anomalia e fornisce, inoltre, report regolari.

Questo servizio è in grado di riunire tutte le caratteristiche elencate nell’articolo, e di proporlo come soluzione per le aziende che vogliono un sistema di sicurezza superiore.

Migliore efficienza, sicurezza, versatilità, operatività, sono solo alcuni dei paradigmi utilizzati per definire i servizi che mettiamo a disposizione dei nostri clienti. Abbiamo come obiettivo principale quello di semplificare e di rendere più efficiente la sicurezza informatica della vostra azienda.

Non esitare a contattarci se vuoi saperne di più, saremo lieti di rispondere a ogni domanda.

Useful links:

Tempo di lettura stimato: 8 minuti

Quando parliamo di log management ci riferiamo a un preciso processo che consiste nella raccolta centralizzata di dati che provengono da diversi ambienti operativi come: dispositivi, database, applicazioni e molto altro ancora. I log vengono prodotti da diversi eventi di sistema, molti particolarmente importanti in ambito aziendale.

Vediamo, quindi, alcuni dettagli importanti che riguardano la gestione del log management.

L’importanza della raccolta nel log management

La procedura di raccolta dei dati di log è importante per ottenere diversi obiettivi a livello aziendale. I principali sono: verificare la vulnerabilità; gestire possibili problemi di sicurezza; controllare gli accessi a dati e applicazioni; il monitoring in real time; controllare eventuali malfunzionamenti a livello applicativo.

Dal punto di vista regolamentare, poi, il log management è molto importante a livello aziendale in quanto consente di osservare i principi più importanti che riguardano la protezione dei dati. Questo è stabilito dalla direttiva “UE 95/46/EC”. È richiesto anche dagli obblighi previsti dal “Regolamento Generale sulla Protezione dei Dati Personali (RGPD o GDPR)“.

Quindi, queste caratteristiche fanno capire quanto sia importante una buona gestione dei log e come possa aiutare le aziende a prevenire eventi potenzialmente invasivi prima che si verifichino.

Questo tipo di azione corrisponde a quello che, in gergo, è chiamato “Privacy by Design”. Secondo questo principio, diventa necessario eseguire le giuste strategie per evitare che si creino dei rischi e delle problematiche relative a violazioni.

Le problematiche da affrontare nel log management

Il log management necessita del corretto equilibrio tra disponibilità dinamica di risorse e numero di dati di log che cresce sempre di più. In più, già dal primo step di acquisizione dei dati di log, è opportuno prendere in considerazione diversi elementi. Questi, spesso, generano diverse complessità come, ad esempio: la quantità di sorgenti di cui tener conto; il numero di data log creati; la molteplicità degli eventi che danno vita a data log; i tipi di data log; la metodologia di acquisizione dei data log; la conformità dei sistemi di protezione dei data log.

Oltre a quanto citato, bisogna anche tenere conto di quei principi di riservatezza e disponibilità dei dati che devono essere rispettati. Questo per fare in modo che si evitino violazioni, sia di tipo intenzionale che accidentale.

È quindi opportuno pianificare le strategie che consentono di adottare le soluzioni idonne per il personale che si occupa del log management. In questo modo, i tecnici potranno intervenire rispettando i requisiti che già citati.

Le caratteristiche di un’infrastruttura di log management

L’infrastruttura per il log management è formata dall’unione di elementi hardware, software e di rete che vengono impostati in modo da poter comunicare in modo efficace tra loro. Le comunicazioni tra questi componenti vengono realizzati all’interno della stessa rete che viene usata per le comuni attività dell’azienda.

Nonostante ciò, per un’azienda è importante anche tener conto della possibilità di effettuare la raccolta dei dati utilizzando una rete differente così che eventuali attacchi di spyware o altri incidenti vadano ad alterare, intercettare o eliminare i dati.

Se dal punto logistico e di architettura non è possibile, in un’azienda, effettuare questa seconda possibilità si dovrebbero adottare accorgimenti alternativi come, ad esempio, la crittografia dei dati.

Sintetizzando, quindi, un’infrastruttura di log management dovrebbe assicurare il rispetto dei seguenti requisiti: mantenere informazioni che servono a raggiungere l’obiettivo di raccolta seguendo i principi di “minimizzazione” e “proporzionalità”; far sì che i dati rimangano inalterabili in tutto il loro arco di vita; assicurare l’integrità dei dati raccolti senza che vengano effettuate modifiche; conservare i dati per un lasso temporale limitato.

L’aggregazione dei dati a livello aziendale

Quando le aziende crescono e raggiungono numeri di applicazioni considerevoli all’interno del loro ambiente, la raccolta dei dati diventa una sfida sempre più importante e determinante.

In più se teniamo conto della difficoltà di raccolta dei data log sufficienti per poter rimanere conformi, del rispetto degli standard di privacy e delle problematiche di sicurezza che nascono dalle minacce moderne, ci accorgiamo facilmente di come la raccolta diventa una sfida sempre più complessa.

Quindi, a livello aziendale, la chiave per creare un sistema di raccolta efficiente sta nella capacità di acquisire in modo dinamico i dati in tempo reale da tutte le fonti disponibili. Possedere una soluzione che consenta di inserire i dati in una posizione centrale, come un data lake, e facilitare il filtraggio, la trasformazione, la classificazione, permette di rendere più semplice il compito di log management per l’azienda.

SOCaaS e il sistema di log management avanzato

Una soluzione molto avanzata è quella offerta dal SOCaaS, in particolare dalla sua componente SIEM, che sfrutta l’innovazione dell’intelligenza artificiale. Questa consente di analizzare i dati raccolti così da trovare possibili dati sospetti.

In più, viene sempre reso disponibile un intervenendo di tipo tecnico qualificato in ogni momento della giornata con compiti precisi e non dispersivi. L’intervento consente di poter verificare le notifiche di allarmi che vengono generati dal sistema così da escludere i falsi positivi, intervenendo per eliminare la minaccia e dare report costanti nel tempo.

La raccolta dei dati sempre maggiore e l’analisi dell’intelligenza artificiale consentono di rendere il servizio molto conveniente e completo.

Le potenzialità del sistema SOCaaS per le aziende

Come abbiamo appena visto, per le aziende è molto conveniente affidarsi ad un servizio SOC (SOCaaS). La potenzialità maggiore è rappresentata proprio dall’innovazione apportata dall’intelligenza artificiale che consente di raggiungere il massimo dei risultati per quanto riguarda l’analisi costante e continua dei dati così che ha la sicurezza di identificare le possibili minacce in tempi brevissimi. Grazie a questo sistema, quindi, si andranno a prevenire e mitigare i rischi.

Un valore aggiunto, poi, è il non dover assumere tecnici specializzati con capacità specifiche nell’identificare e verificare le minacce. Chi si affida a questo servizio potrà anche ricevere dei report sulla situazione e notifiche in caso di problemi.

Il SOCaaS, quindi, consente di poter prendere le giuste precauzioni contro quelle tecniche ancora sconosciute e ha la capacità di trovare il collegamento tra i dati che riguardano possibili attacchi con sistemi ancora non conosciuti. Questo grazie all’analisi del comportamento degli utenti e delle intità dell’infrastruttura (UEBA).

Inoltre, la struttura del sistema è realizzata in modo da apportare un costante miglioramento. Il lavoro sinergico tra tecnici e intelligenza artificiale consente di individuare anche i tentativi di breach non convenzionali.

Per le aziende significa migliorare le proprie difese di adeguarle in basi ai dati raccolti in precedenza.

Il SOCaaS è perfetto per quelle aziende che vogliono lavorare in piena sicurezza utilizzando infrastrutture basate sulla rete. Si tratta di una garanzia di difesa contro attacchi informatici.

I vantaggi di scegliere il nostro SOCaaS per il log management

Scegliere di affidarsi al nostro SOCaaS ha diversi benefici.

Il primo è quello di risparmiare denaro sia nel breve che lungo termine. Infatti, si eviterà di acquistare hardware dedicati e software specifici. In più, non sarà necessario nemmeno assumere nuovi impiegati o aggiornare le competenze di quelli che già lavorano.

Un altro vantaggio è quello di avere il supporto professionale di tecnici che si aggiornano ogni giorno per avere le competenze per combattere i nuovi tipi di minacce. Questo tipo di assistenza non ha prezzo ed è estremamente difficile da ottenere all’intero dell’organico dell’azienda. Questo è anche dovuto all’attuale scarsità di professionisti nel settore.

Un ulteriore vantaggio è quello di avere a disposizione tecnologia sempre aggiornata. Non ci si dovrà occupare e preoccupare di aggiornare sempre i software, perché questi, unici responsabili della raccolta di dati per il SOCaaS, vengono mantenuti sempre all’ultima versione.

Vuoi ottenere maggiori informazioni per approfondire le funzionalità del SOCaaS di SOD? Contattaci per sapere come possiamo aiutarti a tenere alte le difese della tua azienda.

Useful links:

Gli attacchi informatici sono numerosi e non fanno distinzione tra aziende e singoli individui quando prendono di mira un bersaglio. Molto probabilmente avrai già sentito il temine “cyber threat” sui media ma esattamente di cosa stiamo parlando? Altri modi in cui puoi averlo sentito sono “minaccia informatica”, “cyberattacchi” o simili.

Cos’è un Cyber Threat?

Oggi il temine “cyber threat” è usato prevalentemente nel mondo della sicurezza informatica.

Un cyber threat è un atto malevolo concepito con lo scopo di danneggiare sistemi, rubare dati o qualsiasi finalità che ha lo scopo di arrecare danno di qualsiasi natura. Virus, violazioni di dati e attacchi DDoS ne sono compresi. Anche se la minaccia è virtuale, ciò che è reale è l’intento dell’aggressore così come il potenziale impatto. Mentre molti cyberattacchi sono semplici seccature, alcuni sono abbastanza seri. Alcuni, addirittura, minacciano potenzialmente anche vite umane.

Il potenziale impatto che questo genere di attacchi può arrecare è spesso sottovalutato. Il più delle volte, gli attacchi sono facilmente identificabili e non comportano grossi rischi. Invece, altre volte capita di imbattersi in alcune minacce più sofisticate, difficilmente identificabili, che rappresentano un grosso problema anche per molte realtà aziendali.

I cyber threat sono una problematica importante per le aziende. Gli attacchi informatici possono causare interruzioni elettriche, guasti alle attrezzature governative e violazioni di segreti di stato. Possono manipolare le reti telefoniche e informatiche o, come nel caso dei ransomware, possono paralizzare interi sistemi rendendo i dati non accessibili.

Ogni giorno nuove aziende ed organizzazioni mettono piede nel digitale con la consapevolezza dei rischi legati alle loro infrastrutture tecnologiche. In alcuni casi vengono sottovalutate le minacce informatiche e questo significa spesso un grosso danno economico e d’immagine per l’azienda che ha sottovalutato i cyber threat e la sicurezza.

L’aumento dei rischi legati al mondo IT è reale, come lo sono anche le soluzioni di sicurezza dei dati. La cosa migliore da fare è prendere subito le dovute misure di sicurezza.

Tipi di Cyber Threat

I tipi di cyber threat sono numerosi, e bisogna anche considerare che sono in continua evoluzione. L’intento degli hackers di solito è garantirsi un guadagno economico effettuando operazioni di sabotaggio, spionaggio o furto dei dati. Di conseguenza, ci si può aspettare che facciano tutto il possibile per raggiungere i loro scopi.

Praticamente ogni cyber threat rientra in uno sei seguenti dieci tipi di rischi. Gli hackers hanno un’abbondanza di opzioni tra cui scegliere per poter operare. Inoltre, l’alfabetizzazione infomatica è tutto sommato scarsa, quindi gli hacker hanno spesso vita facile, soprattutto per le piccole realtà locali.

I 10 tipi più comuni di minacce informatiche

Malware

È una tipologia di software che esegue un comando malevolo su un dispositivo o all’interno di una rete informatica, corrompendo i dati o prendendo il controllo del sistema.

Phishing

Il phishing è un attacco via e-mail che consiste nell’ingannare il destinatario, facendogli rivelare informazioni riservate o invitandolo a scaricare un malware cliccando su un collegamento presente nel corpo del messaggio. Si tratta di vere e proprie truffe, di cui abbiamo parlato ampiamente in altri articoli. Spesso non coinvolgono nemmeno grandi doti informatiche da parte di chi sferra gli attacchi, solo un po’ di ingegneria sociale.

Vishing

Il vishing è una forma più sofisticata di phishing in cui l’hacker sfrutta la tecnologia VoIP per contattare la vittima, tendando di raggirarla. Esiste anche una variante che invece sfrutta gli sms per attaccare, è chiamata smishing.

Man in the Middle

Come suggerisce il nome stesso, questa tipologia di attacchi si riferisce a quando un hacker si interpone in una conversazione fingendosi una delle due parti, con il fine di sottrare informazioni sensibili. Quello a cui spesso non si pensa, è che la conversazione è tra due macchine e quindi non immdiata da monitorare.

Virus Trojan

L’origine del suo nome prende spunto dal famoso Cavallo di Troia dell’antica Grecia. Il Trojan è un tipo di malware che si infiltra in un sistema informatico nascondendo la sua vera natura. Ad esempio potrebbe spacciarsi per un software conosciuto per poi rilasciare del codice maligno una volta all’interno del dispositivo ospitante.

Ransomware

I ransomware sono degli attacchi che sfruttano la crittografia per rendere inaccessibili le informazioni presenti in un sistema. Il fine è quello di richiedere un riscatto in cambio della possibilità di accedere nuovamente ai dati. Possibilità che a volte, in realtà, non è nemmeno assicurata.

Attacco DDoS

Si verifica quando l’attaccante utilizza molti dispositivi per sovraccaricare di richieste un bersaglio, come ad esempio un sito web, causandone il crash o delle instabilità.

Attacchi ai dispositivi IoT

Questo è un attacco sempre più diffuso per via della natura dei bersagli. Dispositivi come sensori o impianti industriali collegati alla rete sono vulnerabili a molteplici tipi di cyber threat. L’hacker potrebbe prendere il controllo del dispositivo per poi successivamente utilizzarlo in un attacco DDoS. Alternatuvamente potrebbe rubare le informazioni presenti nel dispositivo stesso ottenendo dati importanti per proseguire l’attacco. Dato il loro numero e i sistemi operativi spesso non aggiornati, i dispositivi IoT sono un obiettivo molto appetibile.

Malware all’interno di applicazioni mobile

Cellulari e tablet sono vulnerabili ai malware proprio come ogni altro dispositivo. È possibile inserire malware all’interno di app, nei siti web o nelle e-mail sfruttando il phishing. Una volta compromesso, un dispositivo mobile può fornire l’accesso a informazioni personali, dati di localizzazione e conti finanziari.

Un esempio recente di questo tipo di eventualità è il software Pegasus, utilizzato per monitorare e raccogliere dati di giornalisti in tutto il mondo. (Fonte: The Guardian)

Soluzioni pratiche di difesa e prevenzione

I cyber threat sono sempre in continua espansione e miglioramento. Ogni anno ne vengono creati milioni, in molti seguono le caratteristiche sopracitate, però altri sono tecnologicamente più complessi e più potenti.

Fortunatamente però, ci sono anche sempre più aziende estremamente qualificate nell’ambito della sicurezza informatica che offrono strumenti e servizi all’avanguardia che aiutano a prevenire, identificare e bloccare tempestivamente ogni genere di attacco informatico.

Strumenti di rilevamento delle minacce

Gli strumenti di rilevamento delle minacce sono una parte essenziale dello stack tecnologico di cybersecurity di un’azienda. Il rilevamento delle minacce è anche la prima difesa contro ogni Cyber Threat.

Soluzioni specifiche, come ad esempio l’utilizzo di un SOCaaS, sono di vitale importanza per la salvaguardia di un′infrastruttura informatica, grazie anche all’integrazione del motore SIEM che include UBA e UEBA, garantendo un controllo completo anche sugli utenti.

Un altro strumento utile è sicuramente ACP. Acronis Cyber Protect è una soluzione che integra protezione e gestione dei dati al fine di tutelare endpoint, dati e sistemi. Le sue capacità di automazione forniscono una protezione senza pari, permettendo alle aziende di aumentare la loro produttività e riducendo i rischi.

Vulnerability Assessment & Penetration Test (VA-PT)

I servizi come VA & PT sono test sul campo che mettono alla prova l’infrastruttura in un contesto concreto. I nostri team di hacker white hat trovano vulnerabilità all’interno del sistema per puntare il dito contro le debolezze da risolvere.

Conclusioni

Abbiamo appreso cos’è un cyber threat e le sue più comuni tipologie, scoprendo anche quali soluzioni è possibile adottare al fine di garantire una migliore sicurezza aziendale e dei suoi dipendenti.

La tua azienda quali contromisure ha preso per tutelare la tua sicurezza? Se desideri avere ulteriori informazioni a riguardo puoi contattarci premendo il pulsante qui in basso. Offriamo servizi e soluzioni ad hoc per rafforzare le difese aziendali.

Link utili

Estimated reading time: 5 minuti

Ogni anno cresce costantemente il numero di attacchi che minacciano la sicurezza di dispositivi, sistemi informatici, server e infrastrutture di rete. Questo avviene traendo vantaggio dalle vulnerabilità presenti in questi sistemi. Tra le tante tipologie di attacchi, bisogna prestare particolarmente attenzione all’attacco pass the ticket (PTT).

Con un attacco pass the ticket è possibile sfruttare il protocollo di rete Kerberos, presente in tutti i principali sistemi operativi, per accedere alla sessione di un utente pur non avendo le sue credenziali d’accesso. Un attacco di questo tipo può essere difficile da rilevare e solitamente è in grado di aggirare i più comuni controlli d’accesso al sistema.

Pass The Ticket: cos’è e come funziona

Kerberos

Prima di capire nel dettaglio cos’è e come funziona un attacco PTT è opportuno fare un po’ di chiarezza sul protocollo di rete Kerberos dato che un attacco di questo tipo, sfrutta proprio questo protocollo. Kerberos è un protocollo di rete progettato dal MIT negli anni ’80 ed è diventato uno standard IETF nel 1993. Viene usato per l’autenticazione forte tra diversi terminali tramite un sistema di crittografia a chiave simmetrica, senza trasmettere alcuna password.

Il vantaggio nell’utilizzare il protoccolo Kerberos sta nel suo sistema di autenticazione forte tra client e server. Questo lo rende molto efficace contro i tentativi di phishing e contro gli attacchi “man in the middle“.

Kerberos è integrato in tutti i principali sistemi operativi appartenenti ad aziende note come Microsoft, Apple, Red Hat Linux e molte altre ancora.

Con un attacco pass the ticket è possibile sfruttare l’autenticazione Kerberos per ottenere l’accesso ad un account utente. Le conseguenze che potrebbe comportare un avvenimento del genere non sono da sottovalutare. Tra i tanti scenari immaginabili ad esempio, ci potrebbe essere la possibilità che l’account compromesso goda di elevati privilegi amministrativi garantendo così all’hacker pieno accesso alle risorse.

L’attacco

Un attacco pass the ticket permette di ottenere un accesso privilegiato alle risorse di rete senza dover utilizzare alcuna password utente. Ecco come: in Active Directory, un Ticket Granting Ticket (TGT) ha la funzione di dimostrare che un utente è proprio chi dice di essere. Tramite alcuni strumenti e tecniche, un hacker potrebbe raccogliere questi ticket e utilizzarli per richiedere dei Ticket Granting Service (TGS) con il fine di accedere alle risorse presenti in altre parti della rete.

Un attacco PTT potrebbe comportare dei rischi anche se l’account compromesso non gode di particolari privilegi amministrativi dal momento che l’hacker, tramite il Lateral Movment, potrebbe riuscire ad ottenere l’accesso ad altri account e dispositivi.

La differenza tra il pass the ticket e un attacco pass the hash sta nel fatto che il primo sfrutta i ticket TGT che hanno una scadenza di poche ore, mentre il secondo utilizza gli hash NTLM che cambiano solo nel caso in cui un utente decida di cambiare la sua password. Un ticket TGT deve essere utilizzato entro i tempi della sua scadenza oppure va rinnovato per un periodo di tempo più lungo.

Come difendersi e prevenire un attacco Pass The Ticket

Mantenere sicura una rete e i dispositivi ad essa connessi è un fattore molto importante. Bisogna sempre avere protocolli e software che riescano a garantire una protezione efficace da ogni tipo di minaccia, con sistemi aggiornati che mantengano le informazioni sensibili al sicuro. Le aziende possono avvalersi di tecnologie di rilevamento e risposta degli endpoint. Sarà possibile il rilevamento locale di più ticket utilizzati per la stessa sessione.

Caso account senza privilegi

Nel caso in cui avvenga un attacco pass the ticket, se l’account compresso a cui è stato sottratto il TGT o il TGS era un account con privilegi limitati, la mitigazione potrebbe essere abbastanza semplice. Basta reimpostare la password di Active Directory dell’utente. Un’azione simile invaliderebbe il TGT o il TGS, impedendo all’hacker di generare nuovi ticket.

Caso account con privilegi

Al contrario, se l’attacco PTT ha compromesso un account privilegiato, limitare il danno è molto più difficile. In questi casi, le aziende potrebbero rispondere all’attacco reimpostando il servizio Kerberos TGT in modo da generare una nuova chiave di firma, assicurandosi di eliminare la chiave compromessa.

Successivamente è necessario analizzare nel dettaglio i registri Kerberos e le informazioni di Active Directory per investigare e scoprire a quali risorse di rete sono state compromesse. In questo modo si ha anche modo di capire quali dati potrebbero essere stati sottratti. La tecnologia SIEM consente alle organizzazioni di assimilare, analizzare e analizzare questi dati.

Protezione dall’attacco

Per garantire una protezione completa ad una infrastruttura, impedendo anche attacchi pass the ticket, è bene usare tecnologie di rilevamento valide come UEBA e SIEM. Infatti, è possibile prevenire attacchi Pass The Ticket analizzando il comportamento degli utenti e delle entità. La soluzione UEBA, in questi casi, assicurerebbe l’identificazione rapida di qualsiasi account compromesso, bloccandolo in modo da mitigare i danni.

Alcuni software SIEM inoltre, permettono non solo di analizzare i tradizionali logs ma sono in grado anche di fornire un’analisi accurata della sicurezza, analizzando il comportamento della rete e degli utenti in modo da rilevare tempestivamente la presenza di eventuali minacce all’infrastruttura.

Conclusioni

Abbiamo visto cos’è un attacco pass the ticket e in che modo le aziende possono adottare soluzioni specifiche per intercettare i pericoli e le anomalie di un’intera infrastruttura informatica. Possiamo così mitigare più efficacemente le minacce.

Una soluzione completa, come abbiamo visto, coinvolge un monitoring costante e granulare delle comunicazioni. La soluzione che proponiamo a questo scopo è un SOCaaS.

Se vuoi conoscere i nostri servizi dedicati alla sicurezza, non esitare a contattarci. Puoi usare il pulsante qui sotto, saremo lieti di rispondere a qualsiasi tua domanda.

Useful links:

Estimated reading time: 5 minuti

Come abbiamo già affrontato precedentemente negli scorsi articoli, i ransomware sono una tipologia di malware che, sfruttando la crittografia, attaccano i sistemi informatici, impedendo l’accesso ai dati da parte dei legittimi proprietari. La diffusione di questi attacchi è in costante aumento e senza delle adeguate misure di sicurezza da adoperare a supporto dei sistemi informatici (come ad esempio UBA e UEBA) è più facile che questi attacchi avvengano con successo.

Cosa è accaduto nel 2020

Nello scorso anno, il 39% degli italiani che hanno subito questa tipologia di attacchi ha assecondato le richieste degli hacker e il 43% di essi non è riuscito ad ottenere indietro le informazioni sottratte. [Fonte: Indagine Kaspersky]

Secondo i più recenti sondaggi a livello globale è emerso che gli utenti con età compresa tra i 35 e i 44 anni sarebbero i più propensi a pagare il riscatto, inoltre il 65% di loro ha dichiarato di averlo già fatto in passato.

Il 52% degli utenti (più della metà) con età compresa tra i 16 e i 24 anni hanno versato il denaro ai criminali. Gli utenti con età superiore a 55 anni si sono rivelati i più indisposti, soltanto l’11% di loro ha assecondato le richieste degli hackers. Un terzo degli italiani intervistati (il 33%) ha affermato di aver perso definitivamente l’accesso a quasi tutti i propri dati.

In Italia, soltanto l’11% degli gli utenti che hanno subito questa tipologia di attacchi è riuscito a recuperare e a ripristinare tutti i file criptati. Il 17% dichiara di averne persi solo in parte e il 22% dichiara di aver ottenuto una quantità non significativa di dati.

Deduzioni

Da tutte queste informazioni abbiamo capito che le conseguenze di questi attacchi sono davvero invalidanti per un’azienda. Nell’ultimo anno una percentuale significativa di utenti ha pagato invano per ottenere l’accesso alle proprie informazioni personali.

Pagare non garantisce il recupero delle informazioni sottratte. Questa, per altro, è una componente importante dell’attacco a doppia estorsione, che abbiamo già visto in un altro articolo.

È opportuno effettuare periodicamente molteplici backup dei dati e investire in strumenti di sicurezza in grado di proteggere i vari dispositivi da questa tipologia di minacce informatiche.

UBA e UEBA sono strumenti in grado di comprendere il comportamento routinario di tutti gli utenti in un ambiente IT con il fine di creare una linea di comportamento utile per scovare i comportamenti anomali e bloccare tempestivamente le minacce.

Cosa sono UBA e UEBA

UBA e UEBA sono rispettivamente gli acronimi di User Behavior Analytics e User Behavior and Entity Analytics. Sono molto simili in quanto entrambi sfruttano il machine learning per comprendere come si comportano gli utenti all’interno di un sistema. I due sistemi identificano tutte le attività rischiose e le anomalie che si discostano dal comportamento abitudinario. Queste informazioni possono poi essere usate in molteplici modi, tra cui far scattare una notifica, per fare in modo che un operatore controlli cosa stia succedendo; oppure il blocco dell’evento anomalo come misura cautelare.

La differenza sostanziale tra i due è che il UEBA è in grado di analizzare anche il comportamento delle macchine e non solo degli utenti, a differenza dello UBA, pertanto è in grado di fornire una protezione più completa.

Poniamo il caso che un utente si connetta abitudinariamente ad una VPN per navigare. Con UBA e UEBA è possibile tracciare tutte le abitudini dell’utente e i dati relativi alle tecnologie che utilizza. Ad esempio è possibile ottenere informazioni sulla data di inizio e di fine delle sue sessioni, gli indirizzi IP ai quali si connette, il paese da cui accede e tanti altri attributi di questo genere.

Nel momento in cui l’utente non si dovesse connettere alla VPN per visitare un portale specifico, per esempio quello aziendale, UBA e UEBA segnalerebbero un’anomalia.

Consigli e raccomandazioni

Molte persone non sono informate sulle più comuni minacce informatiche. Nell’ultimo anno soltanto il 28% delle persone ha sentito parlare di attacchi ransomware.

Noi di SOD prendiamo molto a cuore tutti gli aspetti che riguardano la sicurezza di un sistema informatico e la tutela dei suoi utenti. Uno dei nostri obiettivi è sensibilizzare gli utenti informandoli sulla pericolosità di queste minacce informatiche, dando loro consigli utili per far fronte a queste tipologie di attacchi.

Ecco alcuni consigli utili per rispondere agli attacchi:

– Non pagare MAI il riscatto: Il consiglio che diamo sempre in queste situazioni è contattare immediatamente le forze dell’ordine segnalando l’accaduto.

– Cerca di scoprire il nome del malware ransomware: scoprendo il nome del malware si facilita il lavoro agli esperti di sicurezza informatica. Più informazioni hanno a disposizione e più tempestivamente riusciranno a rispondere alla minaccia.

– Mai aprire allegati provenienti da indirizzi email non conosciuti e controllare sempre l’indirizzo email del mittente. Molto spesso gli hacker utilizzano nomi ingannevoli fingendosi aziende note, bisogna sempre verificare che l’indirizzo del mittente corrisponda effettivamente all’indirizzo a noi noto. N.B. Mediante una tecnica chiamata mail source spoofing è possibile per un malintenzionato falsificare il mittente in modo che risulti identico ad uno legittimo a voi conosciuto.

– Mai inserire chiavette USB o altri sistemi di archiviazione esterna se non si è sicuri della loro provenienza.

– Eseguire con frequenza il backup dei dispositivi in modo da poter aver accesso ad una copia recente utilizzabile per il ripristino del dispositivo. E’ opportuno che la copia di backup sia offline come impone la regola del 3-2-1.

– Premunirsi di sistemi e servizi professionali di sicurezza, come UBA e UEBA.

Conclusioni su UBA e UEBA

Secondo i dati risalenti al 2020 è emerso come il rischio derivato da minacce ransomware sia sempre più frequente e come è possibile prevenire e bloccare questi attacchi con UBA e UEBA. Seguendo i consigli riportati in questo articolo è possibile impedire che certe situazioni si manifestino.

Proteggi i tuo dati e quelli della tua azienda, contattaci per ulteriori informazioni premendo il pulsante presente qui in basso, saremo lieti di rispondere ad ogni tua domanda.

Useful links:

Tempo di lettura stimato: 4 minuti

Oggi, affrontare un attacco in un SOC aziendale è molto simile ad essere sotto attacco senza sapere da quale direzione sta arrivando il colpo. La threat intelligence è in grado di tenervi informati sui problemi di sicurezza. Tuttavia, in molti casi, queste informazioni sono fornite solo quando siete già sotto attacco, e raramente sono molto utili se non a posteriori. Ci vorrebbe un approccio diverso all’analisi dei dati, ed è proprio quello che proponiamo con la cybersecurity predittiva.

Nella cybersecurity, ci si affida ancora alla threat intelligence come strumento difensivo fondamentale. Purtroppo, le informazioni sulle minacce coprono solo un sottoinsieme delle minacce che sono già state trovate, mentre gli aggressori innovano costantemente. Questo significa che nuovi eseguibili malware, domini di phishing e strategie di attacco sono creati in continuazione.

Le informazioni sulle minacce hanno un forte valore per la risposta reattiva agli incidenti. Aiuta quando si fa perno durante un’indagine, identificando l’intento o altri dati utili, e fornisce ulteriore assistenza investigativa. Ma ha un valore limitato per il rilevamento, poiché gli attori delle minacce evitano di riutilizzare la loro infrastruttura di attacco da un obiettivo all’altro.

Se gli indizi che vedrete sono diversi da quelli conosciuti dagli attacchi precedenti, cosa si può fare per andare avanti con un rilevamento efficace? Una domanda legittima, per cui forse la cybersecurity predittiva ha una risposta.

…e se si potesse sapere cosa sta per colpire?

SOCaaS: cybersecurity predittiva

Occhi sugli avversari piuttosto che sugli attacchi passati

La soluzione SOCaaS offerta da SOD porta capacità di cybersecurity predittiva alla sicurezza informatica. La soluzione mappa gli avversari, invece delle minacce, e analizza le loro azioni per prevedere il comportamento e gli strumenti utilizzati nei loro attacchi.

Il motore analitico traduce i modelli comportamentali in profili di infrastrutture di attacco avversarie, che indicano come (trojan, phishing o altre forme di attacco) e dove (filiali, clienti, partner, pari, settore e aree geografiche) gli aggressori stanno progettando di colpire la vostra azienda.

Questo fornisce una mappa di attacco preventiva, che identifica gli avversari in base alla loro fase di attacco e alla posizione attuale all’interno del panorama aziendale esteso. Ma non solo, infatti sono identificate anche le informazioni sull’avversario, i modelli di attacco tipici e le possibili contromisure che possono essere prese in anticipo. In questo modo si può annullare la minaccia prima che si materializzi.

Cybersecurity predittiva: capire prima ciò che accadrà

Il nostro SOCaaS fornisce capacità di rilevamento predittivo contro le minacce interne ed esterne con la combinazione di analisi del comportamento di utenti, entità e avversari. Il nostro Next-Gen SIEM utilizza un approccio guidato dall’analisi per il rilevamento delle minacce. Il SOC fornisce visibilità nelle prime fasi cruciali di un attacco. Cioè quando gli attori informatici stanno prendendo di mira, pianificando e preparando l’infrastruttura per un attacco.