Backup as a Service

Piergiorgio Venuti

Piergiorgio Venuti

Piano di Disaster Recovery: Salvaguardare il Futuro della Tua Azienda

Il mondo digitale odierno è un ambiente dinamico e in costante evoluzione, dove la sicurezza e la continuità operativa rappresentano non solo un’esigenza, ma un vero e proprio imperativo per le aziende di ogni dimensione e settore. In questo contesto, un Piano di Disaster Recovery (DR) ben strutturato si rivela essenziale per garantire la resilienza e la rapidità di risposta…

Ransomware e NAS: un rischio che non si considera

Nonostante alcuni declini stagionali, il ransomware è ancora una seria minaccia alla sicurezza, soprattutto per chi la sottovaluta. Spesso si pensa che per proteggersi da un ransomware basti avere una copia di backup dei dati. Questo punto di vista non prende in considerazione vari aspetti. Uno tra tutti, il rapporto che c’è tra ransomware e NAS (Network Access Storage), dove…

Giacomo Lanzi

Giacomo Lanzi

Ransomware a doppia estorsione: Cosa sono e come difendersi

Cercando di alzare la posta in gioco e guadagnare più soldi con il ransomware, i criminali informatici utilizzano sempre più spesso una tattica nota come ransomware a doppia estorsione. Non solo criptano i dati e chiedono un riscatto alla vittima per riottenere l’accesso. Minacciano anche di caricarli online se le loro condizioni non vengono soddisfatte. Facciamo un passo indietro, il…

Giacomo Lanzi

Giacomo Lanzi

I Ransomware piu’ pericolosi nel 2020

Tempo di lettura: 5 min La minaccia ransomware (o cyber estorsione) e’ in aumento. Nel 2020 si e’ registrato un picco nel numero di incidenti segnalati e nella quantita’ di hacker che tentano di estorcere denaro alle organizzazioni. E’ importante che ogni organizzazione faccia tutto il possibile per combattere questi criminali ed essere informati e’ un elemento chiave. In questo…

Giacomo Lanzi

Giacomo Lanzi

Acronis Active Protection: difesa dai ransomware

Tempo di lettura: 4 min Acronis Active Protection e’ una tecnologia anti-ransomware avanzata. Protegge attivamente tutti i dati dei vostri sistemi: documenti, dati di ogni tipo e file di backup Acronis. E’ una tecnologia disponibile per i sistemi operativi Windows e Mac OS X e protegge dalle piu’ recenti azioni ransomware come Petya, WannaCry, Locky e Osiris. Cos’e’ un Ransomware?…

Alessandro Stesi

Alessandro Stesi

Soluzioni Corporate di backup Test di auto-protezione

Tempo di lettura: 4 min Introduzione Alla luce del crescente numero di attacchi ransomware in cui i cryptolocker interrompono i processi di database per sbloccare i file di database per la crittografia (Cerber, GlobeImposter, Rapid, Serpent) e possono crittografare backup locali e di rete per richiedere il pagamento di un riscatto (Rapid, Spora), abbiamo deciso di testare le capacità di…

Utilizzo del Machine Learning per proteggere i dati

Tempo di lettura: 5 min Utilizzo del Machine Learning per proteggere i dati Introdotto nel gennaio 2017, Acronis Active Protection è una tecnologia avanzata che sfrutta l’analisi avanzata per monitorare i sistemi alla ricerca di comportamenti di tipo ransomware e per arrestarli rapidamente. Nonostante i risultati positivi di test indipendenti e i riconoscimenti dei media, Acronis ha voluto rendere la…

Alessandro Stesi

Alessandro Stesi

Johnson Electric quadruplica la velocita’ di backup e blocca gli attacchi di ransomware con Acronis Backup

Tempo di lettura: 4 min Acronis Backup ha semplificato le procedure di protezione dei dati e bloccato i frequenti attacchi di ransomware. Presentazione dell’azienda Johnson Electric è uno dei maggiori fornitori al mondo di motori, solenoidi, micro interruttori, circuiti stampati flessibili e microelettronica. Con una capacità produttiva annua di oltre 1 miliardo di unità, Johnson Electric offre prodotti e servizi ai più rigorosi…

Alessandro Stesi

Alessandro Stesi

Backup in cloud efficiente, semplice e sicuro per G Suite

Tempo di lettura: 4 min backup per G-suite Acronis Cyber Cloud ti offre il backup in cloud efficiente, semplice e sicuro per proteggere i dati di G Suite archiviati in Gmail, Drive, Rubrica e Calendario da un ampio ventaglio di minacce. Acronis Backup garantisce la continuità aziendale, abilita l’accesso rapido ai dati e contribuisce a mantenere la conformità. Proteggi…

Alessandro Stesi

Alessandro Stesi

Acronis Cyber Cloud 7.9 e’ finalmente disponibile Backup e protezione contro il mining di criptovalute per G Suite

Acronis Data Cloud 7.8 ha definitivamente lasciato il posto ad Acronis Cyber Cloud 7.9: la distribuzione della nostra più recente soluzione è stata completata in tutto il mondo. Quali sono le novità per te e per i tuoi clienti? La soluzione ti aiuta a differenziare il tuo marchio per emergere rispetto ai concorrenti: il nuovo nome della soluzione Acronis Cyber…

Alessandro Stesi

Alessandro Stesi

[Modifica del nome] Acronis Data Cloud -> Acronis Cyber Cloud

Come sapete, Acronis Data Cloud riceverà una serie di nuovi miglioramenti essenziali (come il backup per G Suite e la protezione da crittografia) e sarà rinominata Acronis Cyber Cloud in poche settimane. Acronis Cyber Cloud: contraddistingue la nostra soluzione di protezione dei dati perché parla ai punti deboli del cliente. ♦ Offrendo la protezione dei dati di prossima…

Alessandro Stesi

Alessandro Stesi

Acronis Cyber Cloud Active Protection: Racconto di due attacchi di ransomware

Attacchi ransomware Attacchi ransomware Con il ransomware che prende oggi di mira i backup, le soluzioni di backup tradizionali mettono a rischio le aspettative legate alla business continuity e creano un falso senso di sicurezza. Oggi i responsabili devono adottare una soluzione di nuova generazione per bloccare le minacce prima che possano causare danni irreversibili, come il fallimento. Le informazioni…

Protezione dati moderna: La differenza e’ nel Cloud

Tempo di lettura: 4 min Protezione dati moderna Come proteggere completamente le aziende – con facilita’ Semplificare è spesso un prezioso mantra di successo. Tuttavia, in un ambiente IT complesso e in continua evoluzione, non è necessariamente l’approccio ottimale per i fornitori di servizi. Nel caso della protezione dei dati, la semplificazione può non solo sembrare improbabile, ma potenzialmente imprudente….

Piergiorgio Venuti

Piergiorgio Venuti

Acronis Data Cloud 7.7 | Tutte le novita’ della versione 7.7

Acronis Data Cloud 7.7 Tutte le novita’ della versione Acronis Cloud Backup 7.7 ♦ Release di Acronis Cloud Backup ◊ Con il nuovo portale di gestione multi-servizio ♦ Release di Acronis Disaster Recovery Cloud ♦ Acronis Files Cloud integrato in Acronis Cloud Backup ♦ Acronis Cloud Backup con cinque miglioramenti chiave …

Piergiorgio Venuti

Piergiorgio Venuti

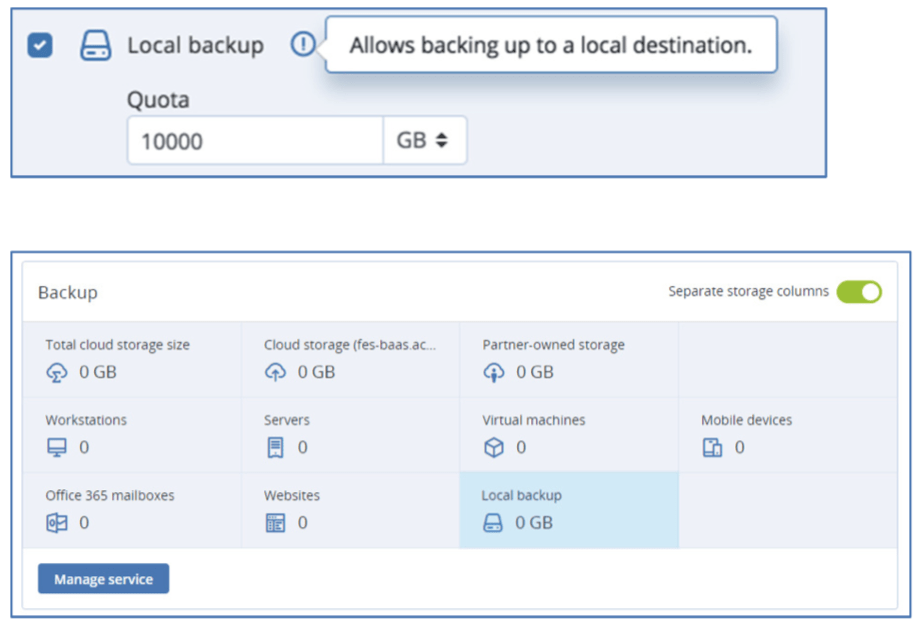

Acronis Data Cloud 7.7 | Backup locale

Nuove modalita’ di fatturazione e reporting per l’offerta Backup locale In occasione del rilascio di Acronis Data Cloud 7.7 all’interno del nostro servizio Acronis Cloud Backup stiamo introducendo alcune migliorie allo scopo di aiutarti a fornire servizi di maggiore qualità ai tuoi clienti, incrementando al tempo stesso il tuo fatturato. Tra queste novita’ figura l’opzione di offerta di backup locale,…

Alessandro Stesi

Alessandro Stesi

Modello aziendale di abbonamento – Nozioni di base

Tempo di lettura: 5 min L’abbonamento è un metodo conveniente per ricevere aggiornamenti, prodotti o servizi in modo regolare e continuativo. Questo modello di business ha superato la prova del tempo. Nel corso degli anni, i clienti soddisfatti hanno usufruito di servizi regolari sottoscrivendo notizie, riviste, CD, vino e persino biglietti per l’opera. E poi è arrivata la nuvola. Il…

Piergiorgio Venuti

Piergiorgio Venuti

Nuovo modello Acronis Cloud Backup per utenti finali e nuovo piano per rivenditori

Nuovo modello Acronis Backup Cloud per utenti finali e nuovo piano per rivenditori Il nostro servizio Acronis Cloud Backup si rinnova con due tipologie di abbonamento distinte per gli utenti finali e per i rivenditori/system integrator. Con la prima infatti è possibile soddisfare le esigenze di piccole e medie imprese che necessitano di avere una soluzione professionale per la gestione…

Piergiorgio Venuti

Piergiorgio Venuti

Acronis Cloud Backup | La soluzione di Backup-as-a-Service numero 1 per i System Integrator e i rivenditori

ACRONIS CLOUD BACKUP PER SYSTEM INTEGRATOR: Con costi di ingresso pari a zero, un modello aziendale a consumo e opzioni di distribuzione altamente flessibili, Acronis Cloud Backup ti permette di accedere velocemente a nuovi mercati, generare nuovo business e fare crescere rapidamente la tua attività. Perche’ scegliere Acronis Cloud Backup? Acronis Backup Cloud è una soluzione altamente personalizzabile e conveniente che è…

Piergiorgio Venuti

Piergiorgio Venuti

Alternativa al NAS

Il NAS (Network Attached Storage) è un ottimo strumento a basso costo per memorizzare i propri dati come i backup (singoli file/cartelle o intere immagini di sistemi operativi). Grazie al suo collegamento (ethernet o wifi) con la rete locale (LAN) è possibile copiare con estrema facilità i contenuti dal proprio pc o server verso il NAS utilizzando sistemi manuali e/o automatici….

Piergiorgio Venuti

Piergiorgio Venuti

Rimani in controllo dei tuoi dati

Alla velocità attuale del business, è facile perdere il controllo dei tuoi dati suddivisi tra server fisici e virtuali, PC e dispositivi mobili, Cloud privati e pubblici. E come ogni fan di corse sa, la velocità è fondamentale, ma la velocità senza controllo può essere disastrosa. [btnsx id=”5020″] Con un controllo migliore, è possibile gestire in modo più sicuro il rischio…

Piergiorgio Venuti

Piergiorgio Venuti

7 motivi per NON rinnovare un backup tradizionale

Veeam Availability Ogni giorno sempre più clienti dei backup tradizionali passano a Veeam®. Perché? Perché le tecnologie progettate per l’era client-server non possono offrire l’Availability 24.7.365 di cui necessitano le aziende moderne, né la capacità di ripristinare in pochi minuti o secondi qualsiasi servizio IT in esecuzione nel cloud ibrido. [bg_collapse view=”button-blue” color=”#ffffff” icon=”eye” expand_text=”Maggiori informazioni” collapse_text=”Mostra meno” ] La sostituzione…

Ransomware e BaaS

Episodi come quello accaduto ieri ci ricordano sempre più l’importanza di avere un backup. Il Backup in Cloud può essere una valida contromisura ai Ransomware. http://www.tgcom24.mediaset.it/mondo/hacker-europol-cyberattacco-senza-precedenti-serve-indagine_3071352-201702a.shtml

Piergiorgio Venuti

Piergiorgio Venuti

Veeam Backup Remote Access in Veeam Backup & Replication 9.5 Update 2

Veeam Backup Remote Access. Siamo lieti di annunciare il rilascio della versione RTM di Veeam Backup & Replication 9.5 Update 2 in esecuzione sul servizio Veeam Cloud Connect! Questo è l’ultimo aggiornamento per il nostro prodotto di punta e aggiunge il supporto per la prossima versione di Veeam Agent per Microsoft Windows 2.0 insieme ad altri miglioramenti significativi e correzioni di…

Piergiorgio Venuti

Piergiorgio Venuti

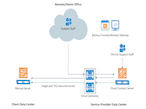

Due modi per implementare il tuo BaaS (Backup as a Service)

Il BaaS (Backup as a Service) è il servizio che consente alla tua azienda di salvare una copia (prende il nome di copia off-site) dei dati in Cloud. In questo modo potrai memorizzare in un luogo sicuro le tue informazioni per poi ripristinarle in qualsiasi momento in caso di guasti.Il BaaS è un uno dei modi per implementare la regola…

Piergiorgio Venuti

Piergiorgio Venuti

BaaS con Veeam Cloud Connect

Veeam 2017 Availability Report 3 passi per evitare di spendere 21.8 M di $ in costi dovuti a interruzioni [btnsx id=”4157″] Esaminare gli impatti nel mondo reale quando gli obiettivi di Availability non vengono soddisfatti. Veeam® ha incaricato ESG di svolgere un sondaggio tra oltre 1.000 IT Decision Maker per comprendere meglio le sfide legate a protezione, ripristino e disponibilità…

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications