Estimated reading time: 6 minuti

I continui progressi in ambito di automazione della sicurezza informatica hanno permesso agli analisti di potersi dedicarsi maggiormente all’analisi delle minacce più importanti. Questo evitando di sprecare energie eseguendo operazioni ripetitive.

Anche se questi progressi tecnologici portano benefici in termini di tempo, è fondamentale avere il controllo completo su tutti i processi integrati dai sistemi automatizzati. Proprio per questo è importante utilizzare strumenti che semplificano il compito, come ad esempio un SOAR.

SOAR è l’acronimo di Security Orchestration, Automation and Response e descrive l’insieme delle funzionalità impiegate per proteggere i sistemi informatici dalle minacce.

Le funzioni di automazione della sicurezza informatica consentono di alleggerire il carico di lavoro delle organizzazioni, automatizzando i comportamenti consueti di basso valore. Il grado di automazione dev’essere regolato adeguatamente e i team di sicurezza devono stabilire quali azioni debbano includere l’interazione umana, che rappresenta l’aspetto fondamentale nei processi di analisi.

I vantaggi che comporta l’impiego di un SOAR sono sostanzialmente due: riduzione del tempo di risposta agli incidenti informatici e miglioramento dell’efficienza del SOC.

SOAR: progetti di automazione per la sicurezza informatica

È necessario effettuare alcune analisi preliminari prima di poter avviare un progetto di automazione di sicurezza SOAR.

Fase 1: Identificazione delle Procedure Standard Operative (SOPs) da attivare in risposta delle minacce

Prima di avviare un progetto di automazione, è opportuno effettuare delle analisi delle Procedure Standard presenti in azienda, ovvero dei processi di risposta e di investigazione degli incidenti che si vuole automatizzare. È importante identificare quali casi d’uso si vogliono implementare e migliorare prima di passare al passaggio successivo.

Fase 2: Analisi degli strumenti da orchestrare all’interno dei processi

Questa seconda fase consiste nell’analisi degli strumenti che bisogna orchestrare all’interno dei processi per poter effettuare indagini ed eseguire azioni correttive.

Fase 3: Verifica e creazione di connettori API

La terza fase consiste nel verificare che tutti i connettori API per effettuare le singole azioni identificate al punto due siano disponibili o sviluppabili.

Fase 4: Creazione dei connettori API mancanti

Alcune soluzioni SOAR presenti sul mercato sono molto chiuse e per poter effettuare qualche modifica è necessario rivolgersi al produttore. La flessibilità dev’essere una caratteristica chiave di un SOAR, così come la possibilità di poter scrivere e modificare in autonomia i connettori.

Fase 5: Miglioramento dei processi utilizzando workflow grafici

Con la logica dei playbook è possibile creare workflow grafici, in modo da avere sotto controllo tutti quei processi che devono essere eseguiti da un SOAR nell’automazione della sicurezza informatica.

Fase 6: Automazione progressiva

È importante decidere come dev’essere eseguita ogni singola azione dei processi. Qui sotto elenchiamo tre tipologie di azioni:

– Totalmente automatiche: tutte quelle azioni eseguite direttamente dal SOAR senza l’ausilio dell’intervento umano.

– Semi automatiche: le azioni che necessitano un’attivazione da parte di un analista.

– Manuali: tutti i task che un analista deve svolgere manualmente, utilizzando altre tecnologie.

Automazione sicurezza informatica e orchestrazione: le differenze

Quando parliamo di orchestrazione, ci riferiamo alla possibilità di poter gestire tutti gli strumenti di cui gli analisti hanno bisogno, permettendo loro di replicare i processi di risposta alle minacce e di ottenere tutte le informazioni di cui hanno bisogno per poter prendere le giuste decisioni.

Un’automazione della sicurezza informatica, invece, permette di accelerare l’implementazione dei processi, dato che l’operatore interviene solo quando bisogna prendere delle decisioni gestionali.

Automazione della sicurezza informatica in un SOAR

Il SOAR è uno strumento che permette alle organizzazioni di poter replicare i propri processi operativi di sicurezza in un flusso di lavoro che consenta di orchestrare diverse tecnologie esistenti col fine di identificare, tracciare e rispondere agli incidenti informatici in maniera efficace e tempestiva. Gli analisti, in genere, hanno un’infinità di compiti da svolgere e l’automazione dei compiti e dei processi svolge un ruolo fondamentale, permettendo loro di concentrarsi sulle minacce più importanti.

Il SOAR non sostituisce l’intervento umano ma aiuta a velocizzare in modo significativo le attività degli analisti, essendo uno strumento che permette di far dialogare tra loro più tecnologie in un’unica piattaforma.

Quali sono i processi di sicurezza informatica che possono essere automatizzati

Il SOAR è progettato per gestire gli incidenti di sicurezza in un ambiente IT, in considerazione all’enorme quantità di strumenti adottati per rispondere alle minacce. Negli ultimi anni, il numero di reati informatici è salito vertiginosamente. Sono sempre più comuni i tentativi di phishing, smishing, doxing, ransomware e altre tipologie di intrusione più sofisticate.

Un numero maggiore di attacchi comporta un incremento dei processi, e conseguenzialmente anche degli strumenti e delle risorse umane impiegate per eseguire tutte le operazioni necessarie per garantire una corretta protezione di un sistema IT. Grazie al SOAR, gli analisti hanno la possibilità di ricevere notifiche e task fondamentali, permettendo loro di verificare tutte le informazioni raccolte e attivare le contromisure di contenimento.

Il SOAR non solo gestisce gli incidenti di sicurezza informatica, ma è utile anche a svolgere tutte quelle operazioni ripetitive.

Aumentare la velocità di risposta agli incidenti

Il SOAR permette di far seguire le Procedure Operative Standard (SOP), assegnando task e aumentando la collaborazione tra macchine e il team di sicurezza. L’esecuzione di procedure all’interno delle SOP può richiedere molto tempo come, ad esempio, tutte quelle attività ripetitive come l’analisi degli alert e la generazione reportistica.

Per i team di sicurezza, è inaccettabile sprecare energie dietro tutte queste procedure. Un SOAR aiuta ad automatizzare tutte quelle attività ripetitive che presentano minori rischi, consentendo agli analisti di lavorare in modo coordinato.

Una volta individuata e analizzata una minaccia, assegna il task agli operatori e, grazie all’automatizzazione dei compiti ripetitivi, gli analisti ottengono tempestivamente tutte le informazioni necessarie da utilizzare nei processi decisionali in modo da contenere la minaccia.

Il SOAR analizza automaticamente gli alert, documentandone le caratteristiche e classificando la loro natura. I dati collezionati vengono trasmessi agli analisti che, non avendo più la necessità di dover accedere a tanti diversi strumenti, possono focalizzare la loro attenzione sulle minacce reali in modo da sfruttare le loro competenze nelle attività che necessitano dell’analisi da parte dell’uomo e nelle attività di lateral movment.

Senza SOAR, la fase di analisi e le risposte a tutti gli alert vengono eseguite manualmente dagli analisti, con gran dispendio di tempo ed energie, aumentando significativamente il tempo di risposta ad un incidente informatico.

SOAR:soluzione per tutte le aziende

Inizialmente il SOAR era principalmente adottato dalle grandi organizzazioni e aziende che avevano creato ambienti SOC interni con molteplici dipendenti.

Un SOAR ben progettato e implementato è in grado di essere scalato sia verticalmente che orizzontalmente. Considerando che anche le piccole e medie aziende hanno bisogno di un SOAR, è possibile adottare un modello scalabile che offre alle organizzazioni più piccole gli stessi vantaggi che offrono alle organizzazioni più grandi.

Conclusioni

Abbiamo visto cos’è un SOAR e il suo impiego come strumento di automazione della sicurezza informatica, utilizzato per alleviare il carico di lavoro degli analisti, automatizzando un’ampia gamma di attività ripetitive.

A differenza di molte altre aziende, la nostra soluzione SOCaaS include anche la possibilità, per il cliente, di utilizzare il SOAR. Se desideri saperne di più, non esitare a contattarci, siamo pronti a rispondere a tutte le tue domande.

Useful links:

Estimated reading time: 6 minuti

Proprio come qualsiasi altro campo IT, il mercato della cybersecurity è guidato dall’hype. Attualmente si fa hype verso l’XDR, ossia eXtended Detection and Response.

XDR è la novità per quello che concerne il rilevamento e alla risposta alle minacce, un elemento chiave della difesa dell’infrastruttura e dei dati di un’azienda.

Cos’è esattamente l’XDR?

XDR è un’alternativa ai tradizionali approcci reattivi che forniscono solo una layer visibility sugli attacchi. Mi riferisco a procedure come il rilevamento e la risposta degli endpoint (EDR), l’analisi del traffico di rete (NTA) e i SIEM, di cui abbiamo parlato in molti altri articoli.

La layer visibility implica che si adottino diversi servizi, stratificati (layer), che tengono sotto controllo ciascuno una specifica entità nell’infrastruttura. Questo può essere problematico. Infatti, bisogna assicurarsi che i livelli non finiscano isolati, rendendo difficile, o quasi impossibile gestire e visualizzare i dati. La layer visibility fornisce informazioni importanti, ma può anche portare a problemi, tra cui:

Collezionare troppi avvisi incompleti e senza contesto. L’EDR rileva solo il 26% dei vettori iniziali di attacco e a causa dell’elevato volume di avvisi di sicurezza, il 54% dei professionisti della sicurezza ignora gli avvisi che dovrebbero essere indagati.

Indagini complesse e dispendiose in termini di tempo che richiedono competenze specialistiche. Con l’EDR, il tempo medio per identificare una violazione è aumentato a 197 giorni, e il tempo medio per contenere una violazione è aumentato a 69 giorni.

Strumenti incentrati sulla tecnologia piuttosto che sull’utente o sul business. L’EDR si concentra sulle lacune tecnologiche piuttosto che sulle esigenze operative degli utenti e delle aziende. Con più di 40 strumenti utilizzati in un Security Operations Center (SOC) medio, il 23% dei team di sicurezza passa il tempo a mantenere e gestire gli strumenti di sicurezza piuttosto che eseguire indagini. (Fonte)

Per i team di sicurezza già sovraccarichi, il risultato può essere un flusso infinito di eventi, troppi strumenti e informazioni da alternare, tempi più lunghi per il rilevamento e spese per la sicurezza che superano il budget e non sono nemmeno pienamente efficaci.

La novità nell’eXtended Detection Response

XDR implementa un approccio proattivo al rilevamento delle minacce e alla risposta. Offre visibilità sui dati attraverso le reti, i cloud e gli endpoint, mentre applica l’analisi e l’automazione per affrontare le minacce sempre più sofisticate di oggi. I vantaggi dell’approccio XDR per i team di sicurezza sono molteplici:

Identificare le minacce nascoste, furtive e sofisticate in modo proattivo e rapido.

Tracciare le minacce attraverso qualsiasi fonte o posizione all’interno dell’organizzazione.

Aumentare la produttività delle persone che operano con la tecnologia.

Ottenere di più dai loro investimenti in sicurezza.

Concludere le indagini in modo più efficiente.

Dal punto di vista del business, XDR permette alle compagnie di individuare i cyber threat e fermare gli attacchi, oltre a semplificare e rafforzare i processi di sicurezza. Di conseguenza, consente alle aziende di servire meglio gli utenti e accelerare le iniziative di trasformazione digitale. Quando utenti, dati e applicazioni sono protetti, le aziende possono concentrarsi sulle priorità strategiche.

Perché considerarlo per la propria azienda

I due motivi principali per cui è vantaggioso questo tipo di approccio sono: gli endpoint non hanno visibilità sulle minacce in luoghi come i servizi cloud, inoltre, potrebbe non essere possibile mettere un software agent su tutti gli endpoint dell’azienda.

Ma ci sono anche altre motivazioni da considerare. L’aggiunta di altre fonti di dati può fornire maggiore contesto nei risultati dell’EDR, migliorando il triage e l’indagine degli avvisi. I provider si stanno movimentando non solo per fornire maggiori dati meglio organizzati, ma anche consegnando piattaforme di analisi per alleggerire il carico analitico sugli operatori. Questo si traduce in facilità d’uso e costi operativi ridotti.

L’XDR può sembrare molto attraente come prodotto: Integrazione stretta delle parti, contenuto altamente sintonizzato (poiché il fornitore ha il controllo totale sugli eventi dalle fonti di dati), uso di analitiche e automazione della risposta.

A cosa prestare attenzione prima dell’adozione

Alcuni provider stanno posizionando il loro XDR come la soluzione definitiva al rilevamento delle minacce. Tuttavia, molti fornitori non sono in grado di offrire tutti gli strumenti necessari per ottenere il vantaggio venduto. Alcuni provider offrono nel pacchetto il monitoring di endpoint e cloud, altri di endpoint e rete, ma se si esaminano le esigenze complete della maggior parte delle organizzazioni, ci sono spesso dettagli mancanti nell’immagine complessiva.

Se poi, una volta che l’azienda si impegna con un provider e nota una mancanza in uno dei settori monitorati, quali sono le possibili soluzioni? Si genera una situazione di vendor lock-in da cui svincolarsi significa recidere un contratto per poi aprirne un altro, con tutti i costi che ne conseguono.

L’XDR come un approccio, non come prodotto

Prima di sottoscrivere un contratto con un provider che vende un soluzione come definitiva, è sempre bene soppesare in modo analitico i vantaggi e le implicazioni.

L’integrazione stretta e bidirezionale di più capacità di rilevamento e risposta alle minacce è la prima caratteristica distintiva. Ma non è necessario acquistare due componenti tecnologici dallo stesso fornitore per ottenere una buona integrazione. Infatti, molti prodotti hanno la capacità di integrarsi con alcune soluzioni di altri fornitori come uno dei loro principali punti di forza.

L’approccio XDR deve fornire una piattaforma che consente la necessaria raccolta e conservazione dei dati, ma anche forti capacità di analisi, di orchestrare e automatizzare le azioni di risposta fornite dalle altre parti della soluzione. Un Next Generation SIEM cloud based è una soluzione perfetta.

Come muoversi dunque?

L’interesse per i prodotti XDR è un chiaro segnale che l’eccessiva frammentazione stava portando un’eccessiva complessità. Un po’ di consolidamento è un bene, ma deve essere fatto proteggendo la flessibilità e la capacità di seguire le soluzioni migliori.

Secondo noi, un SOCaaS è una soluzione ottimale. Fornisce un SIEM di nuova generazione, con forti capacità di analisi. Inoltre, integra anche un’intelligenza artificiale che aiuta nel riconoscere in tempo le minacce tramite l’analisi del comportamento. Un SOCaaS è il futuro delle piattaforme operative di sicurezza.

Per sapere con i nostri servizi possono aiutarti a proteggere i dati della tua azienda e dei tuoi clienti, contattaci, risponderemo volentieri a ogni tuo dubbio.

Useful links:

Estimated reading time: 6 minuti

I dati di threat intelligence forniscono alle aziende approfondimenti rilevanti e tempestivi necessari per comprendere, prevedere, rilevare e rispondere alle minacce alla sicurezza informatica. Le soluzioni di intelligence sulle minacce raccolgono, filtrano e analizzano grandi volumi di dati grezzi relativi a fonti esistenti o emergenti di minacce. Il risultato sono feed di threat intelligence e rapporti di gestione. I data scientist e i team di sicurezza utilizzano questi feed e report per sviluppare un programma con risposte mirate agli incidenti per attacchi specifici.

Tutti, dalla prevenzione delle frodi alle operazioni di sicurezza all’analisi dei rischi, traggono vantaggio dalla threat intelligence. Il software di intelligence sulle minacce fornisce visualizzazioni interattive e in tempo reale dei dati relativi alle minacce e alle vulnerabilità.

Il vantaggio offerto agli analisti ed esperti di sicurezza è evidente e serve a identificare facilmente e rapidamente i modelli degli attori delle minacce. Comprendere la fonte e l’obiettivo degli attacchi aiuta i capi d’azienda a mettere in atto difese efficaci per mitigare i rischi e proteggersi dalle attività che potrebbero avere un impatto negativo sull’azienda.

La cyber threat intelligence può essere classificata come strategica, tattica oppure operativa. Quella Strategica riguarda le capacità e gli intenti generali degli attacchi informatici. Di conseguenza anche lo sviluppo di strategie informate associate alla lotta contro le minacce a lungo termine. Quella Tattica riguarda le tecniche e le procedure che gli aggressori potrebbero utilizzare nelle operazioni quotidiane. Infine, la threat intelligence Operativa, fornisce informazioni altamente tecniche a livello forense riguardanti una specifica campagna di attacco.

Il ciclo della threat intelligence

Le soluzioni di intelligence sulle minacce raccolgono dati grezzi sugli attori e le minacce da varie fonti. Questi dati vengono poi analizzati e filtrati per produrre feed e rapporti di gestione che contengono informazioni che possono essere utilizzate in soluzioni automatizzate di controllo della sicurezza. Lo scopo principale di questo tipo di sicurezza è quello di mantenere le organizzazioni informate sui rischi delle minacce persistenti avanzate, delle minacce zero-day e degli exploit, e su come proteggersi da esse.

Il ciclo di intelligence delle minacce informatiche consiste nelle seguenti fasi.

Pianificazione: I requisiti dei dati devono essere prima definiti.

Raccolta: Si raccolgono grandi quantità di dati grezzi da fonti interne ed esterne di threat intelligence.

Elaborazione: I dati grezzi sono filtrati, categorizzati e organizzati.

Analisi: Questo processo trasforma i dati grezzi in flussi di informazioni sulle minacce con l’uso di tecniche analitiche strutturate in tempo reale e aiuta gli analisti a individuare gli indicatori di compromissione (IOC).

Diffusione: I risultati dell’analisi vengono immediatamente condivisi con i professionisti della sicurezza informatica e gli analisti di threat intelligence.

Feedback: Se tutte le domande trovano risposta, il ciclo si conclude. Se ci sono nuovi requisiti, il ciclo ricomincia dalla fase di pianificazione.

Indicatori comuni di compromissione

Le aziende sono sempre più sotto pressione per gestire le vulnerabilità della sicurezza e il panorama delle minacce è in continua evoluzione. I feed di threat intelligence possono aiutare in questo processo identificando gli indicatori comuni di compromissione (IOC). Non solo, possono anche raccomandare i passi necessari per prevenire attacchi e infezioni. Alcuni degli indicatori di compromissione più comuni includono:

Indirizzi IP, URL e nomi di dominio: Un esempio potrebbe essere un malware che prende di mira un host interno che sta comunicando con un noto attore di minacce.

Indirizzi e-mail, oggetto delle e-mail, link e allegati: Un esempio potrebbe essere un tentativo di phishing che si basa su un utente ignaro che clicca su un link o un allegato e avvia un comando dannoso.

Chiavi di registro, nomi di file e hash di file e DLL: Un esempio potrebbe essere un attacco da un host esterno che è già stato segnalato per un comportamento nefasto o che è già infetto.

Quali strumenti per la threat intelligence

Il crescente aumento del malware e delle minacce informatiche ha portato a un’abbondanza di strumenti di threat intelligence che forniscono preziose informazioni per proteggere le aziende.

Questi strumenti si presentano sotto forma di piattaforme sia open source che proprietarie. Queste forniscono una serie di capacità di difesa contro le minacce informatiche, come l’analisi automatizzata dei rischi, la raccolta di dati privati, strumenti di ricerca rapida di threat intelligence, la segnalazione e condivisione di queste informazioni tra più utenti, avvisi curati, analisi dei rischi di vulnerabilità, monitoraggio del dark web, mitigazione automatizzata dei rischi, threat hunting e molto altro.

Abbiamo parlato di uno di questi strumenti in un altro articolo: il Mitre Att&ck. Questo è uno strumento molto utile per conoscere i comportamenti e le tecniche di attacco hacker. Questo grazie alle informazioni raccolte dalla threat intelligence e la conseguente condivisione. Un framework come questo è molto efficiente per creare meccanismi difensivi che consentono di mettere in sicurezza le infrastrutture aziendali.

Intelligenza artificiale e informazioni sulle minacce

Come abbiamo visto prima, la raccolta di informazioni da varie fonti non è altro che una delle fasi. Queste devono poi venire analizzate e successivamente elaborate in protocolli di controllo, per essere davvero utili per la sicurezza.

Per questo tipo di lavori di analisi, definizione di comportamenti baseline e controllo dei dati ci si affida sempre di più all’intelligenza artificiale e al deep learning. Un Next Generation SIEM, affiancato a una soluzione UEBA sono perfetti per questo tipo di protezione.

Il controllo del comportamento delle entità all’interno del perimetro effettuato dal UEBA è in grado di identificare ogni comportamento sospetto, in base alle informazioni raccolte e analizzate dal SIEM.

Conclusioni

Gli strumenti di difesa che abbiamo nominato sono il valore primario di un piano di sicurezza aziendale. Adottare soluzioni specifiche, implementare la threat intelligence e quindi una ricerca attiva degli indicatori di minacce, offre una posizione di vantaggio strategica. L’azienda può operare un passo avanti ai criminali, i quali possono far leva solo sull’effetto sorpresa contro le loro vittime. Proprio per questa situazione generale, ogni azienda dovrebbe essere nelle condizioni di non farsi cogliere alla sprovvista. Implementare soluzioni proattive è ormai necessario.

La threat intelligence è quindi un’arma da difesa dietro la quale mettere al riparo le risorse più importanti per poter lavorare in tranquillità.

Se vuoi sapere come possiamo aiutarti con i nostri servizi dedicati alla sicurezza, non esitare a contattarci, saremo lieti di rispondere a ogni domanda.

Useful links:

Cyber Threat Intelligence (CTI) – maggiore efficacia per la sicurezza IT

Progetti di Secure Online Desktop

Cos’è la Cyber Security? Definizione e proposte

Prevenire il shoulder surfing e il furto di credenziali aziendali

Tempo di lettura stimato: 7 minuti

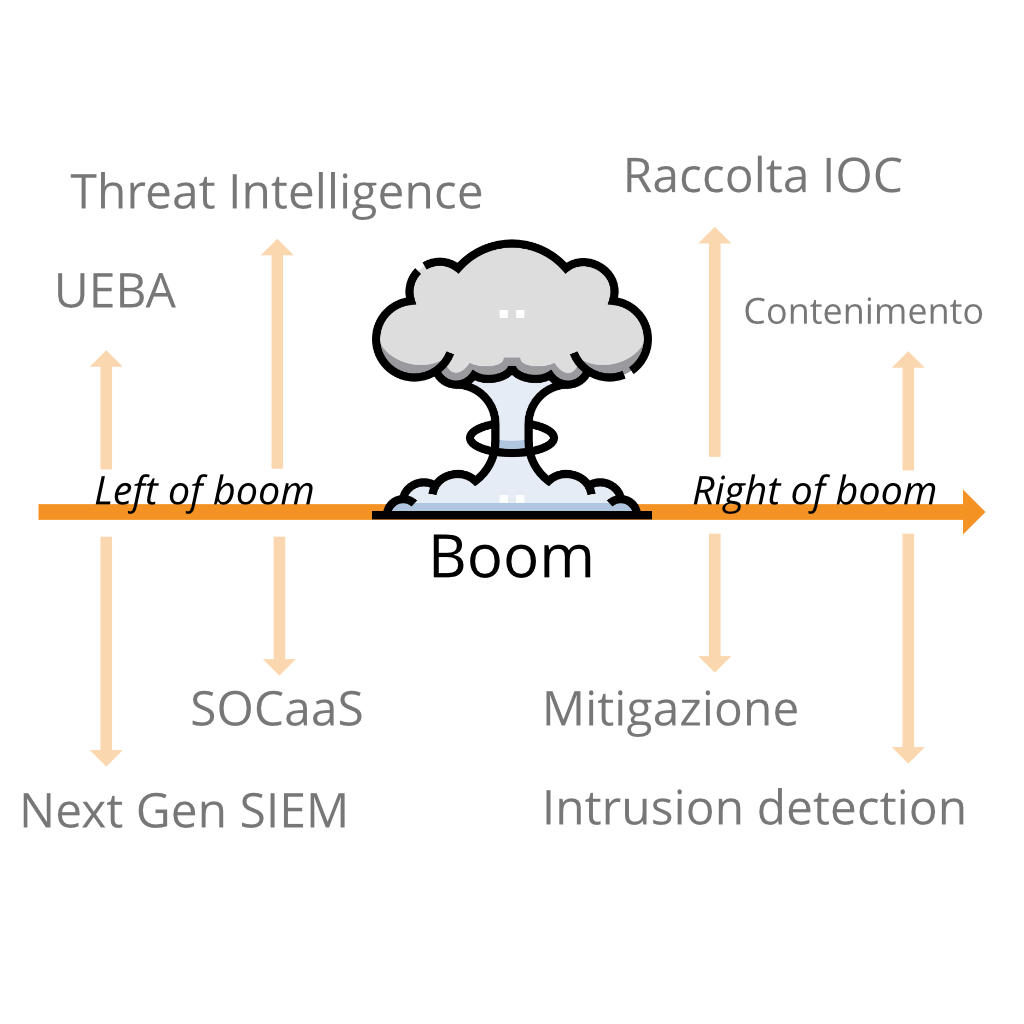

Quando parliamo di “left of boom” o “right of boom” ci riferiamo ad un concetto che all’apparenza può sembrare superficiale. Invece, è un potente strumento che offre la possibilità di analizzare i conflitti di sicurezza sia da un punto di vista offensivo che da uno difensivo. In una ipotetica linea temporale di un attacco, ciò che si trova alla sua sinistra (left of boom) si riferisce a quello che accade prima. Analogamente, ciò che sta alla destra, è quello che avviene dopo.

Nel linguaggio comune molto spesso anziché “boom” si utilizza il termine “bang”, ma il significato resta comunque invariato. Si tratta, in sostanza, dell’evento stesso intorno al quale si analizza il periodo precedente e successivo.

Quindi, “left of boom” è l’insieme di eventi che si verificano prima dell’attacco. “Right of boom”, invece, è l’insieme di eventi che seguono il “boom”. Questa è la differenza sostanziale tra i due termini. Se le azioni difensive riescono a rilevare gli eventi nel periodo “left of boom”, è possibile trovare e adottare soluzioni per prevedere quando accadrà il “boom”.

Per una persona inesperta nell’ambito della sicurezza informatica, questi concetti riguardanti la linea temporale di un attacco informatico potrebbero non essere nemmeno presi in considerazione, per questo motivo molte aziende preferiscono avvalersi di un SOCaaS.

Left of Boom

Un buon penetration tester riesce a rilevare alcuni eventi di tipo “left of boom”, ma spesso si tralascia la raccolta di informazioni sulle minacce. Certe volte non è in grado di distinguere tra loro concetti come “ingegneria della sicurezza, scoperta e risoluzione delle vulnerabilità” da un “controllo di prevenzione automatizzato”.

Non esiste in realtà un vero strumento valido di prevenzione, più che altro i controlli di sicurezza sono controlli di rilevamento. Alcuni di questi controlli integrano dei meccanismi di risposta automatizzati che impediscono il susseguirsi di spiacevoli eventi.

Un’applicazione web che previene attacchi di tipo XSS o SQLI è davvero utile per rilevare input non validi e risponde scartando il contenuto prima che l’iniezione possa verificarsi.

Un firewall progettato per bloccare le porte rileva semplicemente il traffico indesiderato in relazione al protocollo usato per la connessione e al numero della porta verso la quale si desidera accedere, interrompendo e reimpostando la richiesta di connessione.

Questi esempi si legano bene al concetto di “right of boom”. I controlli di prevenzione rilevano il “boom”, l’evento, e rispondono immediatamente arginando i possibili danni. “Left of boom” e “right of boom” sono così vicini nella linea temporale che sono difficilmente distinguibili, fino a quando non si esegue un’analisi accurata degli eventi.

Questo è uno dei motivi per cui i professionisti, nell’ambito della sicurezza informatica, amano i controlli di prevenzione. Lavorano rapidamente per correggere gli errori prima che gli hacker riescano a raggiungere i loro obbiettivi, limitando i danni.

Un SOCaaS in questi casi è una delle soluzioni migliori da adottare per proteggere l’integrità di un sistema informatico.

Right of Boom

Generalmente minore è la distanza tra “right of boom” e il tempo di risposta ad una minaccia, minori sono le conseguenze provocate da un eventuale attacco informatico. Ovviamente questa è solo una considerazione logica, non vale come regola assoluta.

Per alcune violazioni, la linea temporale tra l’evento e l’eliminazione completa della minaccia è discutibile, poiché il rilevamento è avvenuto dopo che l’hacker ha raggiunto il suo obbiettivo. Se gli hacker riescono ad infiltrarsi nel sistema ma vengono fermati in tempo, non arrecando nessun danno all’infrastruttura. In questo secondo caso, quindi, non c’è il “boom” di cui stiamo parlando.

Un esempio di right of boom

Per spiegare meglio il concetto di “right of boom” potremmo prendere come esempio un comune “malware”. I malware generalmente vengono sviluppati per attaccare in massa molti dispositivi, senza tanta discrezione. Con “right of boom” ci riferiamo a quel periodo di tempo che è passato da quando è avvenuta l’infezione da parte del malware.

Se hai letto gli altri articoli pubblicati da noi avrai appreso come gli hacker utilizzano queste tipologie di infezioni allo scopo di raccogliere informazioni sensibili, che vengono rivendute ad un terzo soggetto. Se il “right of boom” è più breve del tempo che l’hacker impiega per vendere queste informazioni, il danno può essere contenuto.

I migliori sistemi di sicurezza riescono ad accorciare il tempo “right of boom” riuscendo a raccogliere informazioni sugli attaccanti nel “left of boom”. Ci si può riuscire implementando delle contromisure in base al modello di minaccia. Questi strumenti permettono di scansionare intere infrastrutture, osservando i nuovi indicatori di minaccia giorni o addirittura settimane prima che gli attacchi si distribuiscano.

Come abbiamo visto anche in altri articoli, non sempre gli attacchi si svolgono in breve tempo. È, anzi, più probabile che gli hacker coinvolti agiscano in un primo, lento, periodo solo per raccogliere le informazioni necessario per sferrare l’attacco. Nel periodo “right of boom”, tornano utili strumenti come la cyber threat intelligence e un team di threat hunting.

Perché sono importanti i concetti “Right e Left of boom”

Se ci mettessimo nell’ottica dell’hacker, il concetto di “right of boom” e di “left of boom” può aiutare a decidere quale schema d’azione sia meglio intraprendere.

Supponiamo il caso in cui un hacker abbia a disposizione due metodi per potersi introdurre in un sistema informatico. Se uno dei due metodi potrebbe venire rilevato nel periodo “left of boom”, invece l’altro nel “right of boom”, è ovvio che l’hacker preferirà il secondo. Infatti, questo garantirebbe maggiori probabilità di successo dell’attacco.

Analogamente, tra due metodi che possono essere rilevati “right of boom” si sceglie quello che ha più possibilità di venir scoperto in ritardo. Più tempo passa dal boom alla rilevazione, maggiori sono le probabilità di successo. Questo tipo di ragionamento è importante per determinare quale tattica ha una linea temporale più ampia.

Ragionare in quest’ottica non è affatto semplice, richiede delle conoscenze avanzate da parte dell’esperto di sicurezza. Richiede inoltre il dover prendere in considerazione tutte quelle ipotesi che potrebbero potenzialmente determinare il successo dell’hacker.

Velocità

Un hacker è in grado di riuscire a prevedere se, utilizzando determinate tattiche, riuscirebbe a raggiungere l’obbiettivo più velocemente rispetto all’esperto che cerca di rilevare gli attacchi. Il “boom” è il primo contatto, nell’insieme delle tattiche d’intrusione utilizzate per accedere illegalmente ad un sistema informatico. Le rimanenti tattiche si collocano prima e dopo di esso.

Velocità e furtività solitamente si annullano a vicenda. Infatti, molto spesso si può essere più veloci sacrificando parte della furtività.

Velocità e furtività non vanno molto d’accordo quando parliamo di attacchi informatici. Essere furtivi, evitando di lasciare tracce, richiede più attenzione e quindi inevitabilmente anche più tempo. Tuttavia se lo scopo di un hacker non è un singolo obbiettivo ma una serie di più obbiettivi, l’essere veloci può rivelarsi efficace.

Per difendersi dagli attacchi, è possibile raccogliere gli indicatori di compromissione (IOC) per rimediare alle vulnerabilità presenti e per introdurre nuovi controlli di rilevamento, rendendo più sicuro il sistema informatico.

Conclusioni

È importante conoscere il concetto di linea temporale degli attacchi e abbiamo visto come i concetti di “left of boom” e “right of boom” influenzino i meccanismi di risposta alle minacce di intrusione.

I concetti che abbiamo visto in questo articolo, nonostante non aggiungano niente di concreto alle tecniche di difesa o di attacco di un sistema, offrono un punto di vista. Nella continua lotta tra hacker e operatori di sicurezza, avere una strategia vincente significa non solo disporre di strumenti efficienti, ma anche pianificare in modo dettagliato ogni dettaglio, prima e dopo gli attacchi.

Per sapere come un SOCaaS può aiutarti a monitorare l’infrastruttura aziendale e cogliere gli indizi “left of boom”, non esitare a contattarci, sapremo rispondere a ogni domanda e ti offriremo una soluzione per la tua azienda.

Useful links:

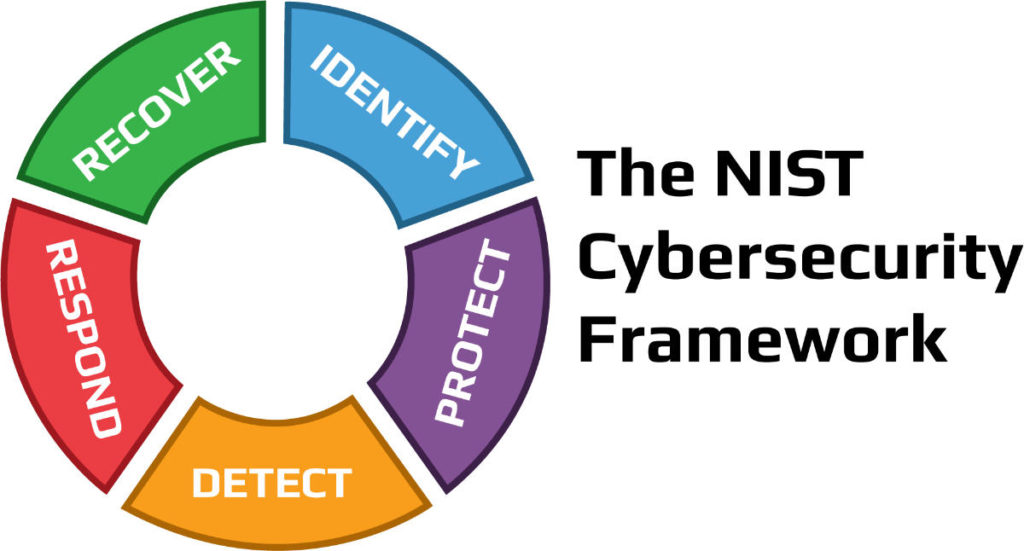

Il NIST Cybersecurity Framework è un insieme di linee guida sviluppato per ridurre i rischi legati alla sicurezza informatica. Elenca delle attività specifiche associate alla gestione del rischio di sicurezza informatica basandosi su standard e linee guida già esistenti. È uno dei più popolari framework dedicati alla sicurezza informatica ed è impiegato in modo diffuso perché fornisce un aiuto sotto l’aspetto della gestione del rischio.

Redatto dal National Institute of Standards and Technology (NIST), questo quadro di cybersecurity affronta la mancanza di standard quando si tratta di cybersecurity. Infatti, fornisce un insieme uniforme di regole, linee guida e standard per le organizzazioni da utilizzare nei vari settori. Il NIST Cybersecurity Framework (a volte abbreviato NIST CSF) è ampiamente considerato come il gold-standard per costruire un programma di cybersecurity.

Sia che tu abbia appena iniziato a stabilire un programma di cybersecurity o che tu stia già eseguendo un programma abbastanza maturo, il framework può fornire valore aggiunto. Agisce come uno strumento di gestione della sicurezza di alto livello che aiuta a valutare il rischio di cybersecurity in tutta l’organizzazione.

La struttura del NIST Cybersecurity Framework

Il NIST Cybersecurity Framework è strutturato principalmente in tre parti:

Core: contiene una serie di attività, risultati e riferimenti su aspetti e approcci legati alla sicurezza informatica.

Implementation Tiers: è un sistema di classificazione che aiuta le organizzazioni a fare chiarezza sugli aspetti dedicati alla gestione del rischio di sicurezza informatica.

Profile: in sostanza è l’elenco dei risultati che un’organizzazione ha scelto, in base alle proprie necessità, dalle categorie e sotto-categorie della struttura.

Funzioni e categorie delle attività di cybersecurity

Il Core del NIST possiamo dividerlo in 5 sezioni, che a loro volta sono suddivise in 23 categorie. Per ogni categoria si definisce una serie di sotto-categorie, per un totale complessivo di 108 sotto-categorie. Ogni sotto-categoria, fornisce delle Risorse informative che fanno riferimento a sezioni specifiche di altri standard di sicurezza, come ISO 27001, COBIT, NIST SP 800-53, ANSI/ISA e CCS CSC.

La complessità di questo framework, ha dato origine alla creazione di progetti di legge che guidano il NIST a creare delle linee guida facilmente accessibili alle piccole e alle medie imprese.

Sezioni del NIST Cybersecurity Framework

Identificazione (Identify)

La funzione di identificazione si concentra sul porre le basi per un efficace programma di cybersecurity. Questa funzione assiste nello sviluppo di una comprensione organizzativa per gestire il rischio di cybersecurity per sistemi, persone, beni, dati e capacità. Per consentire a un’organizzazione di concentrare e dare priorità ai suoi sforzi, coerentemente con la sua strategia di gestione del rischio e le esigenze di business, questa funzione ha sottolineato l’importanza di comprendere il contesto di business, le risorse che supportano le funzioni critiche, e i relativi rischi di cybersecurity.

Le attività essenziali in questa sezione del NIST includono:

Individuare le risorse fisiche e software per stabilire la base di un programma di gestione delle risorse

Definire l’ambiente di business dell’organizzazione, compreso il suo ruolo nella catena di fornitura

Scegliere le politiche di cybersecurity stabilite per definire il programma di governance e identificare i requisiti legali e normativi relativi alle capacità di cybersecurity dell’organizzazione

Identificare le vulnerabilità degli asset, le minacce alle risorse organizzative interne ed esterne e le attività di risposta al rischio per valutare il rischio

Stabilire una strategia di gestione del rischio, compresa l’identificazione della tolleranza al rischio

Produrre una strategia di gestione del rischio della catena di fornitura, comprese le priorità, i vincoli, le tolleranze di rischio e le ipotesi usate per sostenere le decisioni di rischio associate alla gestione dei rischi della catena di fornitura

Protezione (Protect)

La funzione di protezione del NIST delinea salvaguardie appropriate per garantire la fornitura di servizi di infrastrutture critiche. Inoltre, supporta la capacità di limitare o contenere l’impatto di un potenziale evento di cybersecurity.

Le attività critiche in questo gruppo includono:

Implementare le protezioni per la gestione delle identità e il controllo degli accessi all’interno dell’organizzazione, compreso l’accesso fisico e remoto

Responsabilizzare il personale attraverso la formazione sulla consapevolezza della sicurezza, compresa la formazione degli utenti privilegiati e basata sui ruoli

Stabilire una protezione della sicurezza dei dati coerente con la strategia di rischio dell’organizzazione per proteggere la riservatezza, l’integrità e la disponibilità delle informazioni

Implementare processi e procedure per mantenere e gestire le protezioni dei sistemi informativi e delle risorse

Proteggere le risorse organizzative attraverso la manutenzione, comprese le attività di manutenzione a distanza

Gestire la tecnologia per garantire la sicurezza e la resilienza dei sistemi, coerentemente con le politiche, le procedure e gli accordi organizzativi

Rilevamenti (Detect)

Rilevare potenziali incidenti di cybersecurity è fondamentale e questa funzione del Framework definisce le attività appropriate per identificare il verificarsi di un evento di cybersecurity in modo tempestivo. Le attività in questa funzione includono:

Garantire il rilevamento di anomalie ed eventi e la comprensione del loro potenziale impatto

Implementare capacità di monitoraggio continuo per monitorare gli eventi di cybersecurity e verificare l’efficacia delle misure di protezione, comprese le attività di rete e fisiche

Risposte (Respond)

La funzione di risposta del NIST si concentra sulle attività appropriate per agire in caso di un incidente di cybersecurity rilevato e supporta la capacità di contenere l’impatto di un potenziale incidente di cybersecurity.

Le attività essenziali per questa funzione includono:

Garantire l’esecuzione del processo di pianificazione della risposta durante e dopo un incidente

Gestire le comunicazioni con gli stakeholder interni ed esterni durante e dopo un Analizzare l’incidente per Garantire una risposta efficace e sostenere le attività di recupero, compresa l’analisi forense e la determinazione dell’impatto degli incidenti

Eseguire attività di mitigazione per prevenire l’espansione di un evento e per risolvere l’incidente

Implementare miglioramenti incorporando le lezioni apprese dalle attività di rilevamento/risposta attuali e precedenti

Recupero (Recover)

La funzione recupero del framework identifica le attività appropriate per rinnovare e mantenere i piani di resilienza e per ripristinare qualsiasi capacità o servizio che sia stato compromesso a causa di un incidente di cybersecurity. Il recupero tempestivo alle normali operazioni è importante per ridurre l’impatto di un incidente.

Le attività essenziali per questa funzione si sovrappongono in qualche modo a quelle di risposta e includono:

Assicurare che l’organizzazione implementi processi e procedure di pianificazione del recupero per ripristinare i sistemi e/o gli asset colpiti da incidenti di cybersecurity

Implementare miglioramenti basati sulle lezioni apprese e sulle revisioni delle strategie esistenti

Le comunicazioni interne ed esterne sono coordinate durante e dopo il recupero da un incidente di cybersecurity

Come iniziare con il NIST Cybersecurity Framework

Allinearsi con il framework significa enumerare tutte le vostre attività ed etichettare questi elementi con una di queste 5 etichette di funzione. Per esempio, l’etichetta Identify sarà per gli strumenti che vi aiutano a inventariare le vostre risorse. Strumenti come Firewall andranno in Protect. Tuttavia, a seconda delle loro capacità, li potreste voler mettere anche in Detect insieme ai vostri SIEM. Gli strumenti di risposta agli incidenti e i playbook vanno in Respond. I vostri strumenti di backup e ripristino fanno parte di Recover.

Una volta che avete fatto questo esercizio, alcune delle sezioni potrebbero sembrare più vuote di altre e potreste sentirvi a disagio per la descrizione della funzione corrispondente.

Questo è un bene, perché ora potete articolare ciò che manca al vostro programma di cybersecurity.

Conclusioni

In questo articolo abbiamo compreso cos’è il NIST Cybersecurity Framework e come è strutturato analizzando alcune delle sue sezioni principali e degli elementi che compongono queste sezioni.

Tuttavia, il nostro consiglio è quello di rivolgervi a un provider SaaS che vi possa fornire gli strumenti per implementare il NIST in modo efficiente senza alcun rischio. Le nostre soluzioni SaaS possono aiutare in questo senso e invitiamo a contattarci per sapere come i nostri servizi possono aiutare la tua azienda in ambito di sicurezza informatica.

Non esitare a contattarci per saperne di più, risponderemo a ogni vostra domanda.

Useful links:

Estimated reading time: 7 minuti

Le applicazioni di Cyber Threat Analytics monitorano i log di sicurezza e il network per rilevare in maniera tempestiva eventuali infezioni malware (per esempio, gli attacchi zero day e i ransomware), la compromissione del sistema, le attività di “lateral movement”, pass-the-hash, pass-the-ticket e altre tecniche avanzate d’intrusione. L’uso di un SOCaaS permette di estrapolare dati da sorgenti come firewalls, proxy, VPN, IDS, DNS, endpoints, e da tutti i dispositivi connessi alla rete con lo scopo di identificare modelli dannosi come il “beaconing”, connessioni a domini generati digitalmente, azioni eseguite da robot e tutti i comportamenti anomali.

Il nostro sistema SOCaaS è dotato di intelligenza artificiale che arricchisce e trasforma gli eventi SIEM, in modo da identificare le minacce nell’intero ambiente IT, includendo anche le applicazioni aziendali critiche.

Quali sono i vantaggi a livello aziendale?

L’uso di un SOCaaS. Qui sotto è riportata una lista con soltanto alcuni dei vantaggi che l’uso di un SOCaaS può comportare un rapido rilevamento delle violazioni, la riduzione dell’impatto di queste. Inoltre, un SOCaaS fornisce risposte e indagini complete sulle minacce, diminuisce i costi di monitoring e gestione, così come i costi di conformità.

L’uso di un SOCaaS permette, inoltre, di ricevere segnalazioni quantificate e non soggettive su minacce e rischi.

Casi d’uso SOCaaS

Dopo una panoramica generale sui vantaggi che potrebbe offrire all’azienda l’uso di un SOCaaS, vediamo in quali contesti viene normalmente impiegato.

Un SOCaaS è costituito da elementi che sono molto idonei per essere applicati in caso di esecuzioni anomale di applicazioni, così come nell’analisi del traffico bot verso un sito web dannoso.

In altri casi il SOCaaS individua query DNS insolite, una possibile attività di comando e controllo a distanza, analizza gli spike in byte verso destinazioni esterni e quindi controlla anche il traffico, relazionandolo in un contesto applicazione/porta.

Altri scenari in cui l’uso di un SOCaaS è ideale sono i rilevamenti di exploit, di sessioni dalla durata insolita, ma anche di connessioni a IP o domini in blacklist e di attività anomale in genere.

Infine, è in grado anche di individuare attacchi di SPAM mirato e i tentativi di phishing.

Threat Models

Analizzando gli indicatori di minaccia è possibile rilevare comportamenti correlati su più origini di dati, per rilevando anche tutte quelle minacce che solitamente passano inosservate. Molteplici indicatori di minaccia che si verificano in uno schema e che coinvolgono entità simili tendono a presentare un maggior rischio di costituire una minaccia reale.

I Threat Models definiscono questi schemi e combinano le policy e gli indicatori di minaccia per rilevare i comportamenti correlati su più sorgenti di dati, identificando le minacce che potrebbero passare inosservate. In seguito sono riportati alcuni dei Threat Models più comuni che sono inclusi nell’uso di un SOCaaS

Rilevamento dei Lateral Movement

Questo Threat Model rileva i possibili scenari di “lateral movement”, impiegati dagli aggressori per diffondersi progressivamente in una rete alla ricerca di risorse e dati chiave. I segnali di un attacco del genere possono essere vari e li possiamo dividere in tre categorie: Autenticazione anomala, privilegi sospetti, processo anomalo.

Autenticazione anomala è solitamente individuabile tramite alcuni indizi. Per esempio se un account accede a un host mai raggiunto prima. Oppure se vengono usate credenziali esplicite su più host, oppure ancora se viene rilevato un tipo/processo di autenticazione sospetto.

Per quello che riguarda i privilegi sospetti, ecco alcuni indicatori rilevabili con l’uso di un SOCaaS:

- attività di provisioning anomala

- escalation sospetta dei privilegi

- accesso anomalo agli oggetti della condivisione della rete

Un processo anomalo viene individuato in questo modo tramite l’uso di un SOCaaS: un codice processo inconsueto, oppure la creazione sospetta di attività pianificate. Alternativamente possono essere rilevati dei cambiamenti sospetti alle impostazioni del registro di sistema.

Rilevamento di host compromessi

Questo modello viene impiegato nell’uso di un SOCaaS per rilevare gli host che mostrano segni di infezione e compromissione mettendo in relazione le anomalie basate su host e rete sulla stessa entità.

Un possibile allarme è dato dalle anomalie nel traffico in uscita. Questo si verifica quando il traffico si dirige verso domini casuali o host notoriamente malevoli. In altri casi, invece, un numero anomalo di domini contattati è un altro campanello di allarme rilevabile tramite l’uso di un SOCaaS.

Sono trovate anomalie nell’endpoint quando si trovano processi rari o un uso sospetto di porte o protocolli da parte del processo stesso. Una possibilità è anche quella di rilevare un agente inconsueto.

Rilevazione APT tramite uso di un SOCaaS

La rilevazione APT individua gli attacchi alle reti informatiche sanitarie, in cui lo scopo dell’aggressore solitamente è quello di ottenere un accesso non autorizzato a una rete con l’intenzione di rimanere inosservato per un periodo prolungato.

Questo include tentativi di phishing, l’individuazione di una scansione di rete o un’elusione dei controlli. In fase di delivery, invece, potrebbe essere individuato traffico verso domini casuali, un’anomalia nel traffico DHCP o traffico destinato verso host notoriamente dannosi.

In fase di exploit, gli indicatori possono essere: la rilevazione di attività da account terminati, traffico DNS anomalo, ma anche un processo di autenticazione sospetto. Un altro possibile indicatore individuabile con l’uso di SOCaaS è un’anomalia nella velocità della rete.

Tramite l’uso di un SOCaaS possono essere individuati anche casi di esfiltrazione di dati. I segnali in questo caso sono l’upload non autorizzato di dati sulla rete.

Modello rilevamento Phishing tramite uso di SOCaaS

Questo modello è in grado di rilevare possibili tentativi di phishing verso utenti all’interno dell’organizzazione. Ne abbiamo parlato anche in altri articoli, ed ecco alcuni indicatori di questo tipo di attacchi. Un campanello di allarme è sicuramente il rilevamento di campagne di phishing note. Non è raro, inoltre, che si individuino attacchi di spear phishing.

L’uso di un SOCaaS è in grado anche di individuare possibili tentativi di phishing o Campagne di phishing persistenti, grazie al confronto con email da mittenti/domini/indirizzi IP noti nelle blacklist. Come al solito, bisogna fare attenzione agli allegati e-mail sospetti, ma l’uso di un SOCaaS potrebbe automatizzare, almeno in parte, i controlli.

È poi possibile individuare delle anomalie del traffico in uscita, per esempio quello verso domini casuali, anch’esso possibile segnale di phishing. Possono essere indicatori anche il classico traffico verso host malevoli, un numero anomalo di domini rari a cui si è acceduto.

Enumerazione di Host/Account su LDAP

Utilizzato, solitamente, per identificare potenziali asset o enumerazioni di account sulla rete da parte di entità maligne.

Esecuzione di processi sospetti

- Processo/MD5 anomalo rilevato

- Uso di possibili set di strumenti di enumerazione AD (Active Directory)

- Rilevato l’uso di strumenti e utilità malevoli

Scansione della rete

- Possibili account AD/privilegi di enumerazione

- Conteggio dei servizi LDAP o SMB

- Numero anomalo di richieste di ticket di servizio Kerberos

- Port scanning

Anomalie di autenticazione

- Account che accedono a un host per la prima volta

- Uso di account mai visti prima sulla rete

- Numero anormalo di richieste di autenticazione fallite

Ricognizione seguita da un potenziale sfruttamento

Questo modello di minaccia mira a identificare i tentativi di ricognizione della rete che hanno avuto successo, seguiti da indicatori di sfruttamento.

Scansione esterna

- Scansione delle porte da host esterni

- Enumerazione di host da host esterni

Scansione della rete

- Possibile conteggio di account/privilegi AD

- Enumerazione di servizi LDAP

- Numero insolto di richieste di ticket di servizio Kerberos

- Picchi nel traffico LDAP

- Enumerazione di servizi SMB

Anomalie nei processi

- Rilevamento dei processi o MD5 anomali

- Creazione sospetta di attività pianificate

- Rilevati cambiamenti sospetti alle impostazioni del registro di sistema

Conclusioni

Abbiamo visto quali sono i maggiori casi d’uso SOCaaS, dando uno sguardo ad alcuni dei modelli di minaccia più comuni che include nel suo sistema di protezione. Per avere informazioni sui modelli di minaccia relativi ai malware e sugli identificatori di minaccia visitate questo articolo.

L’uso di un SOCaaS è una soluzione aziendale solida e di grande valore, chiedici cosa può fare per la tua azienda, saremo lieti di rispondere a ogni domanda.

Useful links:

Estimated reading time: 4 minuti

Quando ci si riferisce all’intelligenza artificiale spesso si fa riferimento alle grandi tecnologie che potrebbero controllare il mondo, con un’evidente vena di fantascienza. La realtà è ben diversa ed è contraddistinta da una tecnologia dalle grandi potenzialità, che è in grado di assicurare innumerevoli vantaggi. Oggi parliamo di come l’intelligenza artificiale possa essere implementata nel monitoring.

L’utilizzo di queste tecnologie è inderogabilmente trasversale a molti settori dell’economia, ma è anche fruibile in alcuni aspetti della vita di tutti i giorni. Alcuni esempi vanno dalle lavatrici che pesando il carico della biancheria riescono a scegliere quale sia il programma di lavaggio più vantaggioso, agli assistenti vocali che ci semplificano la vita di tutti i giorni.

Molto importanti nel settore aziendale sono i sistemi di monitoraggio che sono stati messi appunto a partire da queste tecnologie di cui parleremo più a fondo tra un momento.

Grazie all’ottimizzazione della capacità di calcolo operata dall’intelligenza artificiale, è possibile aumentare l’efficienza degli apparati aziendali. Vediamo come.

Che cos’è l’intelligenza artificiale e come può innovare il monitoring?

Oggi l’intelligenza artificiale viene declinata sotto numerosi aspetti. Forse quello più importante è l’elaborazione di un quantitativo elevato di dati fornendo poi risposte a quesiti complessi. Alla base dell’intelligenza artificiale vi è lo studio di algoritmi che si occupano di eseguire operazioni matematiche complesse.

L’intelligenza artificiale è uno strumento molto utile all’interno di un’azienda, in quanto è in grado di portare a termine elaborazioni molto sofisticate e precise. Queste operazioni sono in grado di migliorare in modo considerevole l’operatività e la produttività di numerosi comparti dell’azienda stessa.

Applicata al monitoring, per esempio, l’intelligenza artificiale è capace di analizzare i log provenienti dalla rete, sia in termini di prestazioni che di comportamento. Il grande passo avanti nell’analisi e nel monitoring di un’infrastruttura consiste proprio nel riconoscere se alcuni comportamenti che emergono dai log siano rischiosi o meno.

Per raggiungere questi risultati è essenziale disporre di tutte quelle caratteristiche che sono disponibili tramite intelligenza artificiale.

Quali sono i vantaggi dell’utilizzo dell’intelligenza artificiale per il monitoring?

L’intelligenza artificiale è in grado di fornire alle aziende che scelgono di utilizzarla innumerevoli vantaggi. Non soltanto per quanto concerne il miglioramento delle prestazioni dei sistemi informatici, ma anche per rendere più efficiente e migliorare la sicurezza degli stessi, prevenendo gli attacchi.

Questo avviene grazie all’analisi dei log sia da un punto di vista tecnico che comportamentale. L’analisi tecnica evidenzia eventuali problemi in corso, mentre l’analisi comportamentale è in grado di prevenire o individuare immediatamente azione sospette.

Come può il nostro sistema di monitoraggio migliorare l’efficienza aziendale?

Il nostro sistema di monitoring è in grado di migliorare l’efficienza aziendale attraverso le numerose analisi tecniche in grado di essere attuate non soltanto sull’intero sistema, ma anche sulle singole unità.

La capacità inoltre di analizzare i dati in modo approfondito, permette di migliorare la gestione di tutta la struttura informatica e prevenire sovraccarichi o attacchi. Complessivamente si aumentano allo stesso tempo efficienza e sicurezza dell’infrastruttura tramite intelligenza artificiale applicata al monitoring.

Ma c’è di più: questi sistemi di analisi e monitoring sono in grado di inserirsi con estrema efficacia in architetture complesse. Potendo analizzare grandi quantità di dati e potendo dedurre comportamenti e azioni da questi, l’efficienza nella sicurezza è assicurata.

Ulteriore vantaggio è il fatto che questo sistema di monitoring non richiede hardware specifico. Sui sistemi da controllare sono installati degli agenti software che hanno il solo compito di mandare i dati sotto forma di log al sistema di analisi.

Questi sistemi dunque si rivelano come la soluzione ideale per tenere sotto controllo grandi e piccoli architetture informatiche, con l’obiettivo di migliorare l’efficienza e di aumentare la sicurezza complessiva. Insomma, un’applicazione davvero interessante e utile dell’intelligenza artificiale nel monitoring.

Quali sono i campi di impiego di questa tecnologia?

Noi applichiamo sistemi di Intelligenza artificiale al monitoring traendo enorme vantaggio per nostri clienti. In primo luogo possiamo collezionare grandi quantità di dati, arricchirli in modo automatico e infine analizzarli. Le analisi si svolgono sia da un punto di vista tecnico che da quello comportamentale.

Il risultato è un sistema dedicato, il nostro SOCaaS, che rende estremamente efficiente la mitigazione del rischio, particolarmente veloce l’intervento in caso di anomalia e fornisce, inoltre, report regolari.

Questo servizio è in grado di riunire tutte le caratteristiche elencate nell’articolo, e di proporlo come soluzione per le aziende che vogliono un sistema di sicurezza superiore.

Migliore efficienza, sicurezza, versatilità, operatività, sono solo alcuni dei paradigmi utilizzati per definire i servizi che mettiamo a disposizione dei nostri clienti. Abbiamo come obiettivo principale quello di semplificare e di rendere più efficiente la sicurezza informatica della vostra azienda.

Non esitare a contattarci se vuoi saperne di più, saremo lieti di rispondere a ogni domanda.

Useful links:

Tempo di lettura stimato: 8 minuti

Quando parliamo di log management ci riferiamo a un preciso processo che consiste nella raccolta centralizzata di dati che provengono da diversi ambienti operativi come: dispositivi, database, applicazioni e molto altro ancora. I log vengono prodotti da diversi eventi di sistema, molti particolarmente importanti in ambito aziendale.

Vediamo, quindi, alcuni dettagli importanti che riguardano la gestione del log management.

L’importanza della raccolta nel log management

La procedura di raccolta dei dati di log è importante per ottenere diversi obiettivi a livello aziendale. I principali sono: verificare la vulnerabilità; gestire possibili problemi di sicurezza; controllare gli accessi a dati e applicazioni; il monitoring in real time; controllare eventuali malfunzionamenti a livello applicativo.

Dal punto di vista regolamentare, poi, il log management è molto importante a livello aziendale in quanto consente di osservare i principi più importanti che riguardano la protezione dei dati. Questo è stabilito dalla direttiva “UE 95/46/EC”. È richiesto anche dagli obblighi previsti dal “Regolamento Generale sulla Protezione dei Dati Personali (RGPD o GDPR)“.

Quindi, queste caratteristiche fanno capire quanto sia importante una buona gestione dei log e come possa aiutare le aziende a prevenire eventi potenzialmente invasivi prima che si verifichino.

Questo tipo di azione corrisponde a quello che, in gergo, è chiamato “Privacy by Design”. Secondo questo principio, diventa necessario eseguire le giuste strategie per evitare che si creino dei rischi e delle problematiche relative a violazioni.

Le problematiche da affrontare nel log management

Il log management necessita del corretto equilibrio tra disponibilità dinamica di risorse e numero di dati di log che cresce sempre di più. In più, già dal primo step di acquisizione dei dati di log, è opportuno prendere in considerazione diversi elementi. Questi, spesso, generano diverse complessità come, ad esempio: la quantità di sorgenti di cui tener conto; il numero di data log creati; la molteplicità degli eventi che danno vita a data log; i tipi di data log; la metodologia di acquisizione dei data log; la conformità dei sistemi di protezione dei data log.

Oltre a quanto citato, bisogna anche tenere conto di quei principi di riservatezza e disponibilità dei dati che devono essere rispettati. Questo per fare in modo che si evitino violazioni, sia di tipo intenzionale che accidentale.

È quindi opportuno pianificare le strategie che consentono di adottare le soluzioni idonne per il personale che si occupa del log management. In questo modo, i tecnici potranno intervenire rispettando i requisiti che già citati.

Le caratteristiche di un’infrastruttura di log management

L’infrastruttura per il log management è formata dall’unione di elementi hardware, software e di rete che vengono impostati in modo da poter comunicare in modo efficace tra loro. Le comunicazioni tra questi componenti vengono realizzati all’interno della stessa rete che viene usata per le comuni attività dell’azienda.

Nonostante ciò, per un’azienda è importante anche tener conto della possibilità di effettuare la raccolta dei dati utilizzando una rete differente così che eventuali attacchi di spyware o altri incidenti vadano ad alterare, intercettare o eliminare i dati.

Se dal punto logistico e di architettura non è possibile, in un’azienda, effettuare questa seconda possibilità si dovrebbero adottare accorgimenti alternativi come, ad esempio, la crittografia dei dati.

Sintetizzando, quindi, un’infrastruttura di log management dovrebbe assicurare il rispetto dei seguenti requisiti: mantenere informazioni che servono a raggiungere l’obiettivo di raccolta seguendo i principi di “minimizzazione” e “proporzionalità”; far sì che i dati rimangano inalterabili in tutto il loro arco di vita; assicurare l’integrità dei dati raccolti senza che vengano effettuate modifiche; conservare i dati per un lasso temporale limitato.

L’aggregazione dei dati a livello aziendale

Quando le aziende crescono e raggiungono numeri di applicazioni considerevoli all’interno del loro ambiente, la raccolta dei dati diventa una sfida sempre più importante e determinante.

In più se teniamo conto della difficoltà di raccolta dei data log sufficienti per poter rimanere conformi, del rispetto degli standard di privacy e delle problematiche di sicurezza che nascono dalle minacce moderne, ci accorgiamo facilmente di come la raccolta diventa una sfida sempre più complessa.

Quindi, a livello aziendale, la chiave per creare un sistema di raccolta efficiente sta nella capacità di acquisire in modo dinamico i dati in tempo reale da tutte le fonti disponibili. Possedere una soluzione che consenta di inserire i dati in una posizione centrale, come un data lake, e facilitare il filtraggio, la trasformazione, la classificazione, permette di rendere più semplice il compito di log management per l’azienda.

SOCaaS e il sistema di log management avanzato

Una soluzione molto avanzata è quella offerta dal SOCaaS, in particolare dalla sua componente SIEM, che sfrutta l’innovazione dell’intelligenza artificiale. Questa consente di analizzare i dati raccolti così da trovare possibili dati sospetti.

In più, viene sempre reso disponibile un intervenendo di tipo tecnico qualificato in ogni momento della giornata con compiti precisi e non dispersivi. L’intervento consente di poter verificare le notifiche di allarmi che vengono generati dal sistema così da escludere i falsi positivi, intervenendo per eliminare la minaccia e dare report costanti nel tempo.

La raccolta dei dati sempre maggiore e l’analisi dell’intelligenza artificiale consentono di rendere il servizio molto conveniente e completo.

Le potenzialità del sistema SOCaaS per le aziende

Come abbiamo appena visto, per le aziende è molto conveniente affidarsi ad un servizio SOC (SOCaaS). La potenzialità maggiore è rappresentata proprio dall’innovazione apportata dall’intelligenza artificiale che consente di raggiungere il massimo dei risultati per quanto riguarda l’analisi costante e continua dei dati così che ha la sicurezza di identificare le possibili minacce in tempi brevissimi. Grazie a questo sistema, quindi, si andranno a prevenire e mitigare i rischi.

Un valore aggiunto, poi, è il non dover assumere tecnici specializzati con capacità specifiche nell’identificare e verificare le minacce. Chi si affida a questo servizio potrà anche ricevere dei report sulla situazione e notifiche in caso di problemi.

Il SOCaaS, quindi, consente di poter prendere le giuste precauzioni contro quelle tecniche ancora sconosciute e ha la capacità di trovare il collegamento tra i dati che riguardano possibili attacchi con sistemi ancora non conosciuti. Questo grazie all’analisi del comportamento degli utenti e delle intità dell’infrastruttura (UEBA).

Inoltre, la struttura del sistema è realizzata in modo da apportare un costante miglioramento. Il lavoro sinergico tra tecnici e intelligenza artificiale consente di individuare anche i tentativi di breach non convenzionali.

Per le aziende significa migliorare le proprie difese di adeguarle in basi ai dati raccolti in precedenza.

Il SOCaaS è perfetto per quelle aziende che vogliono lavorare in piena sicurezza utilizzando infrastrutture basate sulla rete. Si tratta di una garanzia di difesa contro attacchi informatici.

I vantaggi di scegliere il nostro SOCaaS per il log management

Scegliere di affidarsi al nostro SOCaaS ha diversi benefici.

Il primo è quello di risparmiare denaro sia nel breve che lungo termine. Infatti, si eviterà di acquistare hardware dedicati e software specifici. In più, non sarà necessario nemmeno assumere nuovi impiegati o aggiornare le competenze di quelli che già lavorano.

Un altro vantaggio è quello di avere il supporto professionale di tecnici che si aggiornano ogni giorno per avere le competenze per combattere i nuovi tipi di minacce. Questo tipo di assistenza non ha prezzo ed è estremamente difficile da ottenere all’intero dell’organico dell’azienda. Questo è anche dovuto all’attuale scarsità di professionisti nel settore.

Un ulteriore vantaggio è quello di avere a disposizione tecnologia sempre aggiornata. Non ci si dovrà occupare e preoccupare di aggiornare sempre i software, perché questi, unici responsabili della raccolta di dati per il SOCaaS, vengono mantenuti sempre all’ultima versione.

Vuoi ottenere maggiori informazioni per approfondire le funzionalità del SOCaaS di SOD? Contattaci per sapere come possiamo aiutarti a tenere alte le difese della tua azienda.

Useful links:

Estimated reading time: 6 minuti

Oggi vediamo una delle ultime novità per il nostro SOCaaS, l’Autonomous Threat Sweeper (ATS). Un sistema in grado di supportare il SOC in modo innovativo e proteggere dalle più innovative minacce.

Il Garante della Privacy, attraverso il provvedimento datato 27 maggio 2021, ha introdotto alcune modifiche in materia di violazione di dati sensibili e personali. Un particolare riferimento è stato fato ai numerosi casi di data breach. In sostanza si è inasprita la normativa relativa al sistema delle notifiche. La normativa prevede l’applicazione di una determinata procedura da adottare in caso di violazione dei dati.

Non è semplice restare aggiornati sulle continue normative in tema di privacy, né tantomeno avere a disposizione dei sistemi di prevenzione di minacce informatiche come i ransomware che lavorano nell’ombra e sempre più aggressivi e pericolosi. Per questo motivo la protezione dalle minacce è divenuta una questione non più facilmente gestibile attraverso sistemi non professionali. Oggi sono richieste specifiche competenze informatiche continuamente in aggiornamento e professionisti operanti nel settore, soprattutto per le aziende.

Contesto: l’inarrestabile crescita dei ransomware

Come sappiamo, con il termine ransomware si definisce una categoria di un malware in grado di cifrare i file e documenti contenuti nel computer attaccato, in alcuni casi anche nella rete a cui è collegato. Lo abbiamo visto in vari articoli attraverso degli esempi noti.

l ransomware negli ultimi anni si sono diffusi moltissimo, tanto da essere catalogati come la minaccia informatica più pericolosa per le aziende.

Fra le principali aziende prese di mira vi sono quelle che dispongono di un elevato quantitativo di dati sensibili le quali, qualora venissero sottratti esporrebbero l’azienda alla sfiducia da parte dei loro clienti. La crittografia dei file memorizzati all’interno dei dispositivi viene, quindi, risolta solo a seguito del pagamento di un riscatto.

Purtroppo, una volta compromesso, il sistema non consente agli utenti di poter accedere ai dati presenti all’interno dei loro dispositivi impedendo di fatto l’utilizzo.

Attualmente il ransomware è una delle principali minacce informatiche, tanto da essere catalogata come un modello di business redditizio. Questo a causa dei costanti miglioramenti apportati ai loro software che rendono l’utilizzo da parte di hacker sempre più semplice. Il risultato è un crescente numero di attacchi eseguiti con strumenti che hanno richiesto quasi nessuna competenza specifica.

Sicurezza informatica: aumento del rischio = aumento polizze assicurative

In tema di sicurezza informatica gli aspetti da considerare sono diversi, tra questi, appunto, vi è quello legato ai software ransomware. Questi richiedono una maggiore definizione dei requisiti di segnalazione in caso di data breach a causa dell’aumento di un rischio sistemico.

Questo problema ha generato, di riflesso, un aumento dei prezzi del mercato delle assicurazioni. Poiché tali minacce, oltre a essere sempre più frequenti, sono la causa di elevati danni alle aziende, le compagnie assicurative hanno alzato i prezzi. Ma non solo, oggi pretendono anche dagli assicurati requisiti specifici, atti a dimostrare l’utilizzo di sistemi di difesa adeguati in ambito IT.

Autonomous Threat Sweeper: la nuova tecnologia integrata nel SOCaaS

Il rilevamento preventivo dei malware è la soluzione prioritaria da adottare al fine di non correre il rischio di essere attaccati da un malware che possa appropriarsi dei dati aziendali.

Ciò che preoccupa, tuttavia, non è solo l’aumento del costo delle assicurazioni, ma la maggiore definizione dei requisiti richiesti. I requisiti, cioè, relativi alle segnalazioni da inoltrare in caso di di data breach e il conseguente aumento di un rischio sistemico.

Il SOC as a Service è un servizio dedicato interamente alla sicurezza informatica delle aziende, che prevede la raccolta dei dati e l’arricchimento finalizzata all’individuazione proattiva degli attacchi di ingegneria sociale. Il sistema comprende un Security Data Lake (SDL), la gestione degli eventi e delle informazioni (SIEM) e l’analisi dei comportamenti degli utenti (UEBA).

Attraverso l’Autonomous Threat Sweeper (ATS) il team è in grado di fornire alle aziende una copertura 24/7 attraverso una ricerca automatica. Questa, una volta attivata, è in grado non solo di prevenire attacchi dall’esterno, ma di scovare anche eventuali malware installati in precedenza all’interno dei dispositivi aziendali.

Tale sistema consente di automatizzare un rilevamento rapido di queste minacce. Una volta individuate è facile mettere in pratica azioni mirate al fine di contrastarne gli attacchi. Poiché gli attacchi informatici sono e saranno sempre presenti nella vita aziendale di tutti i giorni, è sicuramente importante essere attrezzati al meglio. Gli attacchi continueranno a crescere in ampiezza e scala e non scordiamoci il trend nel mercato della scarsità di tecnici. Possiamo solo mettere in gioco sistemi che automatizzino le prime fasi di controllo e individuazione.

L’Autonomous Threat Sweeper (ATS) è attualmente uno dei pochi sistemi in grado di codificare anticipatamente gli attacchi informatici di ultima generazione. La sua copertura include le reti e i dispositivi aziendali.

Autonomous Threat Sweeper (ATS)

Autonomous Threat Sweeper (ATS) è un sistema costantemente aggiornato in grado di rilevare le minacce di ultima generazione. Questo garantisce alle aziende che si rivolgono a noi di essere sempre protette dai rischi informatici di ultima generazione alle infrastrutture e dispositivi.

Abbiamo già parlato di SIEM, strumenti software in grado di fornire ai professionisti della cyber security un’analisi dei log e degli eventi al fine offrire un minitoring delle minacce in tempo reale. Ecco, l’ATS migliora persino le funzionalità di un software così complesso e accurato come il SIEM, rendendolo in grado di rilevare minacce basse e lente attraverso post-hoc.

In sostanza, con l’ATS si potrà accelerare il processo di rilevamento delle minacce al fine di evitare danni che compromettono anche la solidità dell’infrastruttura.

Conclusioni: Come comportarsi in caso di violazione

Nel caso in cui si verificasse una violazione informatica, con o senza dolo, che comporti la perdita, distruzione, modifica o divulgazione non autorizzata o l’accesso non autorizzato ai dati trattati da un’azienda, il titolare del trattamento dei dati nominato dalla stessa dovrà notificare la violazione subita entro 72 ore.

Successivamente potrebbero scattare indagini per capire l’entità del danno e poi anche sanzioni in caso di negligenza. Adottando un Autonomous Threat Sweeper la vostra azienda sarà in grado di intercettare le minacce prima che possano fare alcun danno.

Prevenire data breach, richieste di riscatto e altri attacchi alla sicurezza informatica è semplice, se ci si rivolge a persone competenti. Chiedici ulteriori dettagli su come possiamo supportare la vostra azienda per quello che riguarda la sicurezza informatica. Saremo lieti di rispondere ad ogni vostro dubbio.

Useful links:

Webinar: SOCaaS (Security Operation Center as a Service) e NGS (Next Generation SIEM)

Pass the Ticket: how to mitigate it with a SOCaaS

Use cases of a SOCaaS for companies part 2

Use cases of a SOCaaS for companies part 1

Predictive cybersecurity with our SOCaaS

Gli attacchi informatici sono numerosi e non fanno distinzione tra aziende e singoli individui quando prendono di mira un bersaglio. Molto probabilmente avrai già sentito il temine “cyber threat” sui media ma esattamente di cosa stiamo parlando? Altri modi in cui puoi averlo sentito sono “minaccia informatica”, “cyberattacchi” o simili.

Cos’è un Cyber Threat?

Oggi il temine “cyber threat” è usato prevalentemente nel mondo della sicurezza informatica.

Un cyber threat è un atto malevolo concepito con lo scopo di danneggiare sistemi, rubare dati o qualsiasi finalità che ha lo scopo di arrecare danno di qualsiasi natura. Virus, violazioni di dati e attacchi DDoS ne sono compresi. Anche se la minaccia è virtuale, ciò che è reale è l’intento dell’aggressore così come il potenziale impatto. Mentre molti cyberattacchi sono semplici seccature, alcuni sono abbastanza seri. Alcuni, addirittura, minacciano potenzialmente anche vite umane.

Il potenziale impatto che questo genere di attacchi può arrecare è spesso sottovalutato. Il più delle volte, gli attacchi sono facilmente identificabili e non comportano grossi rischi. Invece, altre volte capita di imbattersi in alcune minacce più sofisticate, difficilmente identificabili, che rappresentano un grosso problema anche per molte realtà aziendali.

I cyber threat sono una problematica importante per le aziende. Gli attacchi informatici possono causare interruzioni elettriche, guasti alle attrezzature governative e violazioni di segreti di stato. Possono manipolare le reti telefoniche e informatiche o, come nel caso dei ransomware, possono paralizzare interi sistemi rendendo i dati non accessibili.

Ogni giorno nuove aziende ed organizzazioni mettono piede nel digitale con la consapevolezza dei rischi legati alle loro infrastrutture tecnologiche. In alcuni casi vengono sottovalutate le minacce informatiche e questo significa spesso un grosso danno economico e d’immagine per l’azienda che ha sottovalutato i cyber threat e la sicurezza.

L’aumento dei rischi legati al mondo IT è reale, come lo sono anche le soluzioni di sicurezza dei dati. La cosa migliore da fare è prendere subito le dovute misure di sicurezza.

Tipi di Cyber Threat

I tipi di cyber threat sono numerosi, e bisogna anche considerare che sono in continua evoluzione. L’intento degli hackers di solito è garantirsi un guadagno economico effettuando operazioni di sabotaggio, spionaggio o furto dei dati. Di conseguenza, ci si può aspettare che facciano tutto il possibile per raggiungere i loro scopi.

Praticamente ogni cyber threat rientra in uno sei seguenti dieci tipi di rischi. Gli hackers hanno un’abbondanza di opzioni tra cui scegliere per poter operare. Inoltre, l’alfabetizzazione infomatica è tutto sommato scarsa, quindi gli hacker hanno spesso vita facile, soprattutto per le piccole realtà locali.

I 10 tipi più comuni di minacce informatiche

Malware

È una tipologia di software che esegue un comando malevolo su un dispositivo o all’interno di una rete informatica, corrompendo i dati o prendendo il controllo del sistema.

Phishing

Il phishing è un attacco via e-mail che consiste nell’ingannare il destinatario, facendogli rivelare informazioni riservate o invitandolo a scaricare un malware cliccando su un collegamento presente nel corpo del messaggio. Si tratta di vere e proprie truffe, di cui abbiamo parlato ampiamente in altri articoli. Spesso non coinvolgono nemmeno grandi doti informatiche da parte di chi sferra gli attacchi, solo un po’ di ingegneria sociale.

Vishing

Il vishing è una forma più sofisticata di phishing in cui l’hacker sfrutta la tecnologia VoIP per contattare la vittima, tendando di raggirarla. Esiste anche una variante che invece sfrutta gli sms per attaccare, è chiamata smishing.

Man in the Middle

Come suggerisce il nome stesso, questa tipologia di attacchi si riferisce a quando un hacker si interpone in una conversazione fingendosi una delle due parti, con il fine di sottrare informazioni sensibili. Quello a cui spesso non si pensa, è che la conversazione è tra due macchine e quindi non immdiata da monitorare.

Virus Trojan

L’origine del suo nome prende spunto dal famoso Cavallo di Troia dell’antica Grecia. Il Trojan è un tipo di malware che si infiltra in un sistema informatico nascondendo la sua vera natura. Ad esempio potrebbe spacciarsi per un software conosciuto per poi rilasciare del codice maligno una volta all’interno del dispositivo ospitante.

Ransomware

I ransomware sono degli attacchi che sfruttano la crittografia per rendere inaccessibili le informazioni presenti in un sistema. Il fine è quello di richiedere un riscatto in cambio della possibilità di accedere nuovamente ai dati. Possibilità che a volte, in realtà, non è nemmeno assicurata.

Attacco DDoS

Si verifica quando l’attaccante utilizza molti dispositivi per sovraccaricare di richieste un bersaglio, come ad esempio un sito web, causandone il crash o delle instabilità.

Attacchi ai dispositivi IoT

Questo è un attacco sempre più diffuso per via della natura dei bersagli. Dispositivi come sensori o impianti industriali collegati alla rete sono vulnerabili a molteplici tipi di cyber threat. L’hacker potrebbe prendere il controllo del dispositivo per poi successivamente utilizzarlo in un attacco DDoS. Alternatuvamente potrebbe rubare le informazioni presenti nel dispositivo stesso ottenendo dati importanti per proseguire l’attacco. Dato il loro numero e i sistemi operativi spesso non aggiornati, i dispositivi IoT sono un obiettivo molto appetibile.

Malware all’interno di applicazioni mobile

Cellulari e tablet sono vulnerabili ai malware proprio come ogni altro dispositivo. È possibile inserire malware all’interno di app, nei siti web o nelle e-mail sfruttando il phishing. Una volta compromesso, un dispositivo mobile può fornire l’accesso a informazioni personali, dati di localizzazione e conti finanziari.

Un esempio recente di questo tipo di eventualità è il software Pegasus, utilizzato per monitorare e raccogliere dati di giornalisti in tutto il mondo. (Fonte: The Guardian)

Soluzioni pratiche di difesa e prevenzione

I cyber threat sono sempre in continua espansione e miglioramento. Ogni anno ne vengono creati milioni, in molti seguono le caratteristiche sopracitate, però altri sono tecnologicamente più complessi e più potenti.

Fortunatamente però, ci sono anche sempre più aziende estremamente qualificate nell’ambito della sicurezza informatica che offrono strumenti e servizi all’avanguardia che aiutano a prevenire, identificare e bloccare tempestivamente ogni genere di attacco informatico.

Strumenti di rilevamento delle minacce

Gli strumenti di rilevamento delle minacce sono una parte essenziale dello stack tecnologico di cybersecurity di un’azienda. Il rilevamento delle minacce è anche la prima difesa contro ogni Cyber Threat.