Utilizzo del Machine Learning per proteggere i dati

Home » Utilizzo del Machine Learning per proteggere i dati

Utilizzo del Machine Learning per proteggere i dati

Tempo di lettura: 5 min

Utilizzo del Machine Learning per proteggere i dati

Introdotto nel gennaio 2017, Acronis Active Protection è una tecnologia avanzata che sfrutta l’analisi avanzata per monitorare i sistemi alla ricerca di comportamenti di tipo ransomware e per arrestarli rapidamente. Nonostante i risultati positivi di test indipendenti e i riconoscimenti dei media, Acronis ha voluto rendere la soluzione ancora più robusta. Abbiamo raggiunto lo scopo con successo sfruttando il machine learning e le tecnologie di intelligenza artificiale.

L’AIUTO DEL MACHINE LEARNING

Il machine learning è spesso un termine associato a grandi dati: l’analisi di enormi volumi di dati per produrre risultati attuabili. Poiché il machine learning è basato sulla quantità di dati e sugli algoritmi scelti, più grande è il campione di dati, migliori saranno i risultati.

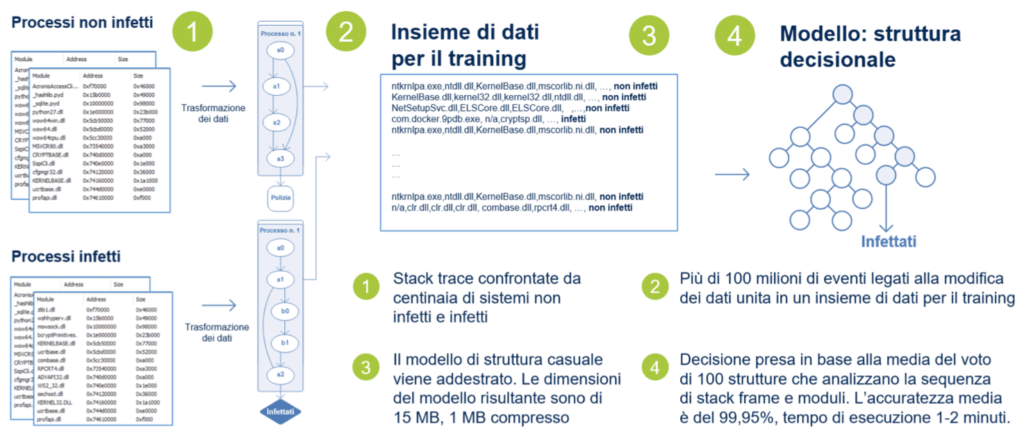

In che modo Acronis utilizza questa tecnologia? Il primo passo consiste nell’eseguire un’analisi delle tracce stack che riporta le subroutine del programma. Questa tecnica viene comunemente utilizzata per alcuni tipi di debug, aiutando gli ingegneri del software a capire dove risiede un problema o come varie subroutine lavorano insieme durante l’esecuzione.

Acronis applica questo approccio a un attacco ransomware, utilizzando l’apprendimento automatico per rilevare le iniezioni di codice dannose.

[btnsx id=”4456″]

Utilizzo del Machine Learning per proteggere i dati

COME FUNZIONA IL MACHINE LEARNING

Acronis ha analizzato enormi volumi di dati non infetti utilizzando sistemi Windows che eseguono decine di processi legittimi. Da questi processi abbiamo, quindi, ottenuto milioni di tracce stack legittime e abbiamo costruito diversi modelli di comportamento “buono” utilizzando l’apprendimento delle strutture decisionali. Abbiamo anche raccolto tracce stack dannose da varie fonti per fornire controesempi.

In base a questi milioni di campioni di apprendimento, vengono identificati modelli di comportamento.

Con l’apprendimento delle strutture decisionali, possiamo passare dall’osservazione di un elemento, per trarre conclusioni sul suo valore obiettivo, alla creazione di un modello che predica in modo accurato il valore di un nuovo elemento basato su fattori identificabili. I modelli consentono ad Acronis di integrare risposte adeguate ai valori obiettivi. Piuttosto che rallentare la macchina client raccogliendo e inviando dati da analizzare, i modelli integrati offrono lo stesso livello di protezione con maggiore efficienza.

QUANDO SI ATTIVA IL MACHINE LEARNING?

Come affermato in precedenza, Acronis Active Protection si basa sull’euristica comportamentale. Nella versione 2.0 abbiamo aggiunto diverse nuove euristiche che cercano processi legittimi. Se Acronis Active Protection rileva un comportamento anomalo in un processo legittimo, prelevauna traccia dello stack e la invia al modulo del machine learning di Acronis. Qui il comportamento viene confrontato con i modelli esistenti di tracce stack infette e non infette per determinare se si tratta di una minaccia o meno.

Se si stabilisce che il comportamento presenta una natura dannosa, l’utente riceve un avviso che suggerisce di bloccare il processo.

NUOVO LIVELLO DI PROTEZIONE ANTI-RANSOMWARE

Con il machine learning all’avanguardia, tutte queste tecnologie portano Acronis Active Protection a un livello completamente nuovo, specialmente quando si tratta di combattere le minacce zero-day. Esso crea un modello per processi legittimi, quindi anche se gli aggressori trovano una nuova vulnerabilità o un modo per infiltrarsi nel sistema, il machine learning rileverà i processi del ransomware e li bloccherà.

L’infrastruttura del machine learning di Acronis è costruita in modo tale che i nuovi dati resi anonimi del programma vengano caricati regolarmente per l’analisi. Questa infrastruttura è in grado di gestire milioni di richieste simultaneamente e, grazie al costante flusso di informazioni, i nuovi modelli comportamentali sono pronti in modo estremamente più rapido. Nel frattempo, gli aggiornamenti costanti dell’euristica dei prodotti aumentano ulteriormente la sicurezza. Nessuna parte di questo lavoro discreto e puntuale è visibile agli utenti: ad essi basta semplicemente attivare Acronis Active Protection e dimenticarsene.

[btnsx id=”4100″]

LE PROSSIME NOVITA’

Acronis continua a espandere l’uso di questa tecnologia utilizzando il machine learning per l’analisi del codice statico. Questa analisi verrà eseguita nella fase di pre-esecuzione; pertanto, quando si scarica un file o si copia un file su un disco rigido, il relativo codice verrà immediatamente controllato per rilevare eventuali anomalie. Se emerge qualcosa di sospetto, il processo può essere bloccato prima che venga lanciato da un utente o da uno script automatico.

In effetti, i modelli di machine learning possono essere utilizzati per analizzare gli script e Acronis sta già lavorando in questa direzione. A prova di ciò, i test di NioGuard Security Lab hanno dimostrato che mentre la maggior parte delle soluzioni antivirus non sono in grado di rilevare un attacco basato su script, Acronis Active Protection funziona perfettamente. Nonostante questo successo, continueremo a migliorare ulteriormente le nostre tecnologie anti-ransomware.

Articoli correlati:

Condividi

RSS

Piu’ articoli…

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

- Red Team, Blue Team e Purple Team: quali sono le differenze?

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (20)

- ownCloud (7)

- Privacy (8)

- Secure Online Desktop (14)

- Security (215)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

CSIRT

CSIRT

- ArcaneDoor: rilevato sfruttamento in rete di vulnerabilità relative a prodotti Cisco ASA/FTD

(AL04/240424/CSIRT-ITA) Aprile 24, 2024È stata rilevata una campagna di attacchi che prenderebbe di mira i software Cisco Adaptive Security Appliance (ASA) e Cisco Firepower Threat Defense (FTD)

- Campagna phishing a tema “messaggio fax”

(AL03/240424/CSIRT-ITA) Aprile 24, 2024È stata rilevata una campagna di phishing, volta a carpire le credenziali utente delle potenziali vittime, che esorta la potenziale vittima a visualizzare un presunto messaggio di tipo “fax” ospitato su una risorsa remota.

- Risolte vulnerabilità in Google Chrome

(AL02/240424/CSIRT-ITA) Aprile 24, 2024Google ha rilasciato un aggiornamento per il browser Chrome al fine di correggere 4 vulnerabilità di sicurezza, di cui una con gravità “critica”.

- Aggiornamenti per Ruby

(AL01/240424/CSIRT-ITA) Aprile 24, 2024Rilevate 3 vulnerabilità nelle componenti Rdoc, StringIO e Regex Search del linguaggio di programmazione Ruby.

- Critical Patch Update di Oracle

(AL01/240417/CSIRT-ITA) - Aggiornamento Aprile 23, 2024Oracle ha rilasciato il Critical Patch Update di aprile che descrive molteplici vulnerabilità su più prodotti, di cui 18 con gravità “critica”. Tra queste, alcune potrebbero essere sfruttate per eseguire operazioni non autorizzate o compromettere la disponibilità del servizio sui sistemi target.

- Aggiornamenti Mensili Microsoft

(AL01/221012/CSIRT-ITA) - Aggiornamento Aprile 23, 2024Microsoft ha rilasciato gli aggiornamenti di sicurezza mensili che risolvono un totale di 84 nuove vulnerabilità, di cui 2 di tipo 0-day.

- Rilevato sfruttamento in rete di vulnerabilità relative a OpenMetadata

(AL03/240422/CSIRT-ITA) Aprile 22, 2024Rilevato lo sfruttamento attivo in rete di 5 vulnerabilità, di cui una con gravità “critica” - già sanate dal vendor il 15 marzo 2024 - in carichi di lavoro Kubernetes di OpenMetadata, piattaforma open source per la gestione di metadati. Tali vulnerabilità, potrebbero consentire a un attaccante remoto l'esecuzione arbitraria di codice sulle istanze Kubernetes […]

- Sanate vulnerabilità su GitHub Enterprise Server

(AL02/240422/CSIRT-ITA) Aprile 22, 2024Rilasciati aggiornamenti di sicurezza che risolvono 3 vulnerabilità, di cui 2 con gravità “alta”, in GitHub Enterprise Server, nota piattaforma di sviluppo software.

- Vulnerabilità in prodotti Solarwinds

(AL01/240422/CSIRT-ITA) Aprile 22, 2024Rilevate 2 vulnerabilità di sicurezza con gravità “alta” in SolarWinds Platform. Tali vulnerabilità, qualora sfruttate, potrebbero permettere l’accesso e la manipolazione di informazioni sensibili sui dispositivi interessati.

- La Settimana Cibernetica del 21 aprile 2024 Aprile 22, 2024Scarica il riepilogo delle notizie pubblicate dallo CSIRT Italia dal 15 al 21 aprile 2024.

darkreading

darkreading

- Cyberattack Gold: SBOMs Offer an Easy Census of Vulnerable Software Aprile 26, 2024Attackers will likely use software bills-of-material (SBOMs) for searching for software potentially vulnerable to specific software flaws.

- Minimum Viable Compliance: What You Should Care About and Why Aprile 26, 2024Understand what security measures you have in place, what you need to keep secure, and what rules you have to show compliance with.

- Military Tank Manual, 2017 Zero-Day Anchor Latest Ukraine Cyberattack Aprile 26, 2024The targeted operation utilized CVE-2017-8570 as the initial vector and employed a notable custom loader for Cobalt Strike, yet attribution to any known threat actor remains elusive.

- PCI Launches Payment Card Cybersecurity Effort in the Middle East Aprile 26, 2024The payment card industry pushes for more security in financial transactions to help combat increasing fraud in the region.

- Chinese Keyboard Apps Open 1B People to Eavesdropping Aprile 25, 2024Eight out of nine apps that people use to input Chinese characters into mobile devices have weakness that allow a passive eavesdropper to collect keystroke data.

- FTC Issues $5.6M in Refunds to Customers After Ring Privacy Settlement Aprile 25, 2024The refunds will be made to individual affected customers through thousands of PayPal payments, available to be redeemed for a limited time.

- 5 Attack Trends Organizations of All Sizes Should Be Monitoring Aprile 25, 2024Recent trends in breaches and attack methods offer a valuable road map to cybersecurity professionals tasked with detecting and preventing the next big thing.

- The Biggest 2024 Elections Threat: Kitchen-Sink Attack Chains Aprile 25, 2024Hackers can influence voters with media and breach campaigns, or try tampering with votes. Or they can combine these tactics to even greater effect.

- Godfather Banking Trojan Spawns 1.2K Samples Across 57 Countries Aprile 25, 2024Mobile malware-as-a-service operators are upping their game by automatically churning out hundreds of unique samples on a whim.

- Digital Blitzkrieg: Unveiling Cyber-Logistics Warfare Aprile 25, 2024Cyberattacks on logistics are becoming increasingly common, and the potential impact is enormous.

Full Disclosure

Full Disclosure

- Defense in depth -- the Microsoft way (part 87): shipping more rotten software to billions of unsuspecting customers Aprile 24, 2024Posted by Stefan Kanthak on Apr 24Hi @ll, this post is a continuation of and With the release of .NET Framework 4.8 in April 2019, Microsoft updated the following paragraph of the MSDN article "What's new in .NET Framework" | Starting with .NET Framework 4.5, the clrcompression.dll assembly...

- Response to CVE-2023-26756 - Revive Adserver Aprile 24, 2024Posted by Matteo Beccati on Apr 24CVE-2023-26756 has been recently filed against the Revive Adserver project. The action was taken without first contacting us, and it did not follow the security process that is thoroughly documented on our website. The project team has been given no notice before or after the disclosure. Our team has […]

- BACKDOOR.WIN32.DUMADOR.C / Remote Stack Buffer Overflow (SEH) Aprile 19, 2024Posted by malvuln on Apr 19Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/6cc630843cabf23621375830df474bc5.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Backdoor.Win32.Dumador.c Vulnerability: Remote Stack Buffer Overflow (SEH) Description: The malware runs an FTP server on TCP port 10000. Third-party adversaries who can reach the server can send a specially […]

- SEC Consult SA-20240418-0 :: Broken authorization in Dreamehome app Aprile 19, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 19SEC Consult Vulnerability Lab Security Advisory < 20240418-0 > ======================================================================= title: Broken authorization product: Dreamehome app vulnerable version:

- MindManager 23 - full disclosure Aprile 19, 2024Posted by Pawel Karwowski via Fulldisclosure on Apr 19Resending! Thank you for your efforts. GitHub - pawlokk/mindmanager-poc: public disclosure Affected application: MindManager23_setup.exe Platform: Windows Issue: Local Privilege Escalation via MSI installer Repair Mode (EXE hijacking race condition) Discovered and reported by: Pawel Karwowski and Julian Horoszkiewicz (Eviden Red Team) Proposed mitigation:...

- CVE-2024-31705 Aprile 14, 2024Posted by V3locidad on Apr 14CVE ID: CVE-2024-31705 Title : RCE to Shell Commands" Plugin / GLPI Shell Command Management Interface Affected Product : GLPI - 10.X.X and last version Description: An issue in Infotel Conseil GLPI v.10.X.X and after allows a remote attacker to execute arbitrary code via the insufficient validation of user-supplied input. […]

- SEC Consult SA-20240411-0 :: Database Passwords in Server Response in Amazon AWS Glue Aprile 14, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 14SEC Consult Vulnerability Lab Security Advisory < 20240411-0 > ======================================================================= title: Database Passwords in Server Response product: Amazon AWS Glue vulnerable version: until 2024-02-23 fixed version: as of 2024-02-23 CVE number: - impact: medium homepage: https://aws.amazon.com/glue/ found:...

- [KIS-2024-03] Invision Community <= 4.7.16 (toolbar.php) Remote Code Execution Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10------------------------------------------------------------------------------ Invision Community

- [KIS-2024-02] Invision Community <= 4.7.15 (store.php) SQL Injection Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10-------------------------------------------------------------------- Invision Community

- Multiple Issues in concretecmsv9.2.7 Aprile 11, 2024Posted by Andrey Stoykov on Apr 10# Exploit Title: Multiple Web Flaws in concretecmsv9.2.7 # Date: 4/2024 # Exploit Author: Andrey Stoykov # Version: 9.2.7 # Tested on: Ubuntu 22.04 # Blog: http://msecureltd.blogspot.com Verbose Error Message - Stack Trace: 1. Directly browse to edit profile page 2. Error should come up with verbose stack trace […]

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa Aprile 22, 2024

- Advanced persistent threat (APT): cosa sono e come difendersi Aprile 17, 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza Aprile 15, 2024

- SOAR e l’automazione della sicurezza informatica Marzo 27, 2024

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica Marzo 25, 2024

Recensioni Google

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications