Come sincronizzare calendario attivita’ e contatti con ownCloud

Home » Come sincronizzare calendario attivita’ e contatti con ownCloud

Come sincronizzare calendario attivita’ e contatti con ownCloud

Tempo di lettura: 13 min

Il servizio ownCloud non consente solo di salvare e condividere documenti in Cloud ma possiede numerose funzionalità aggiuntive. Oggi vedremo come utilizzare il servizio ownCloud per sincronizzare e mantenere sincronizzati su piu’ dispositivi i nostri calendari, le attivita’ e i contatti. E’ possibile utilizzare qualsiasi sistema operativo in grado di eseguire un programma di Calendario, Attivita’ e Contatti in grado di sincronizzarsi con un server CalDav/CarDav.

Prerequisiti:

E’ necessario avere un account ownCloud attivo.

Come sincronizzare calendario attivita’ e contatti con ownCloud

In questa guida tratteremo i seguenti argomenti:

♦ Sincronizzare il Calendario con ownCloud sul Mac

♦ Sincronizzare il Promemoria con ownCloud sul Mac

♦ Sincronizzare il Calendario di Outlook con ownCloud su Windows

♦ Sincronizzare i Contatti con ownCloud sul Mac

♦ Sincronizzare il Promemoria con ownCloud su Windows

♦ Sincronizzare i contatti con ownCloud su Windows

♦ Sincronizzare i dispositivi mobile

♦ Perche’ utilizzare questo sistema di sincronizzazione invece di utilizzare i servizi pubblici

Sincronizzare il Calendario con ownCloud sul Mac

In Mac OS le applicazioni Calendario, Attivita’ e Contatti sono preinstallate come anche il plugin per la sincronizzazione con un server CalDav/CardDav come quello incluso nel servizio ownCloud quindi sara’ sufficiente aggiungere l’account internet ownCloud come di seguito descritto per avere il Calendario, le Attivita’ e i Contatti sincronizzati su tutti i dispositivi.

Per sincronizzare il proprio Calendario (Calendar) sul Mac con il calendario ownCloud eseguire i seguenti step:

1 – Aprire l’applicazione Calendario sul proprio Mac (l’applicazione e’ preinstallata e se non gia’ presente nella Dock potra’ essere localizzata nella cartella Applicazioni).

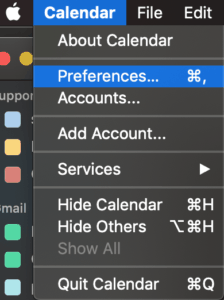

2 – Accedere alle impostazioni (Calendar -> Preferences, oppure cmd+,).

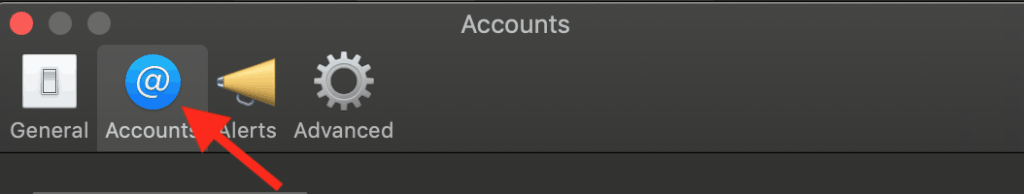

3 – Spostarsi sul tab “Accounts” in alto.

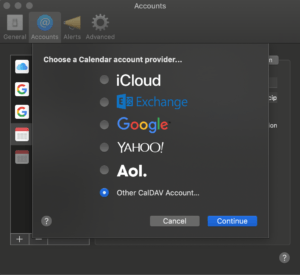

4 – Aggiungere un nuovo account con il pulsante “+”, selezionare “Other CalDav Account…” e premere il bottone “Continue”.

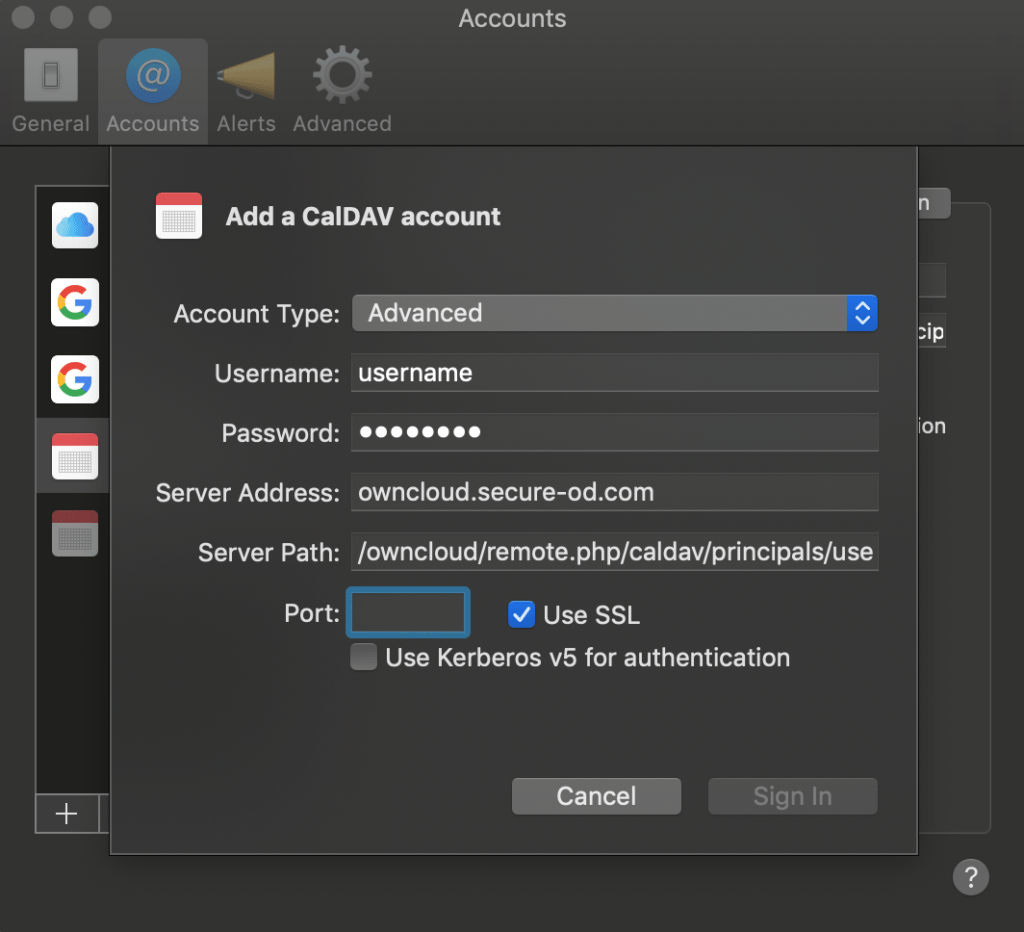

5 – Impostare i seguenti parametri come riportato nella seguente figura e premere il bottone “Sign In”.

Account Type = Advanced

Username = Username del vostro account ownCloud

Password = Password del vostro account ownCloud (oppure la “App password” nel caso in cui abbiate abilitato la Strong Authentication)

Server Address = Indirizzo del vostro server ownCloud

Server Path = /owncloud/remote.php/caldav/principals/username (sostituire a “username” il vostro username)

Port = lasciare il campo vuoto (verrà utilizzata la porta di default)

Use SSL = Abilitare l’opzione (spuntare il riquadro)

Use Kerberos v5 for authentication =Disabilitare l’opzione (non spuntare il riquadro)

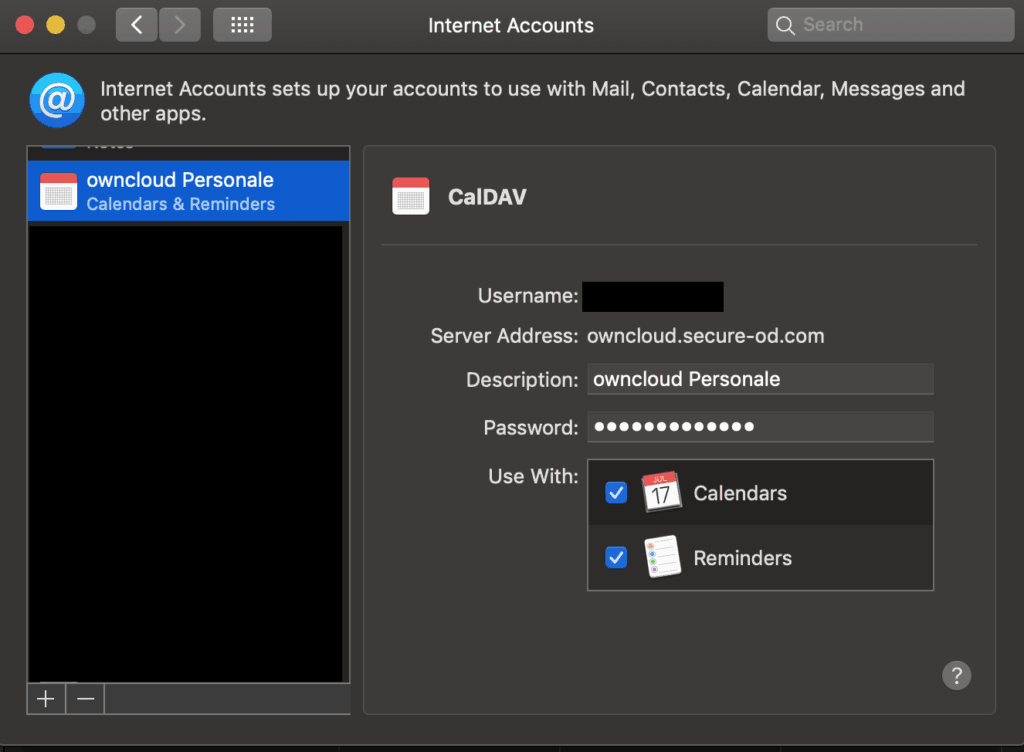

6 – A questo punto, se non vi sono stati errori di autenticazione, l’account e’ stato aggiunto al vostro sistema e sara’ possibile personalizzare altre impostazioni all’interno del tab “Account Information” come Description, la frequenza di aggiornamento, etc. Il nome del calendario appena aggiunto sara’ mostrato sul lato sinistro del vostro calendario.

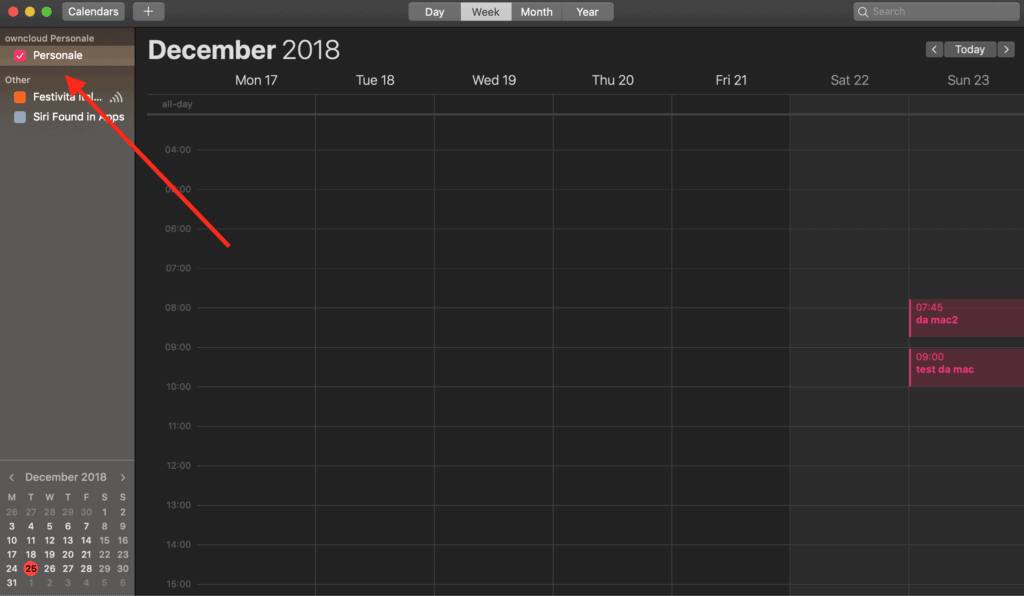

7 – Per provare il corretto funzionamento della sincronizzazione dei calendari e’ possibile aggiungere un evento sul calendario del Mac e verificare che questo venga replicato all’interno del calendario di ownCloud.

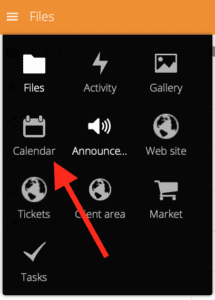

8 – Accedere quindi al calendario di ownCloud mediante l’interfaccia web e cliccare su app Calendar.

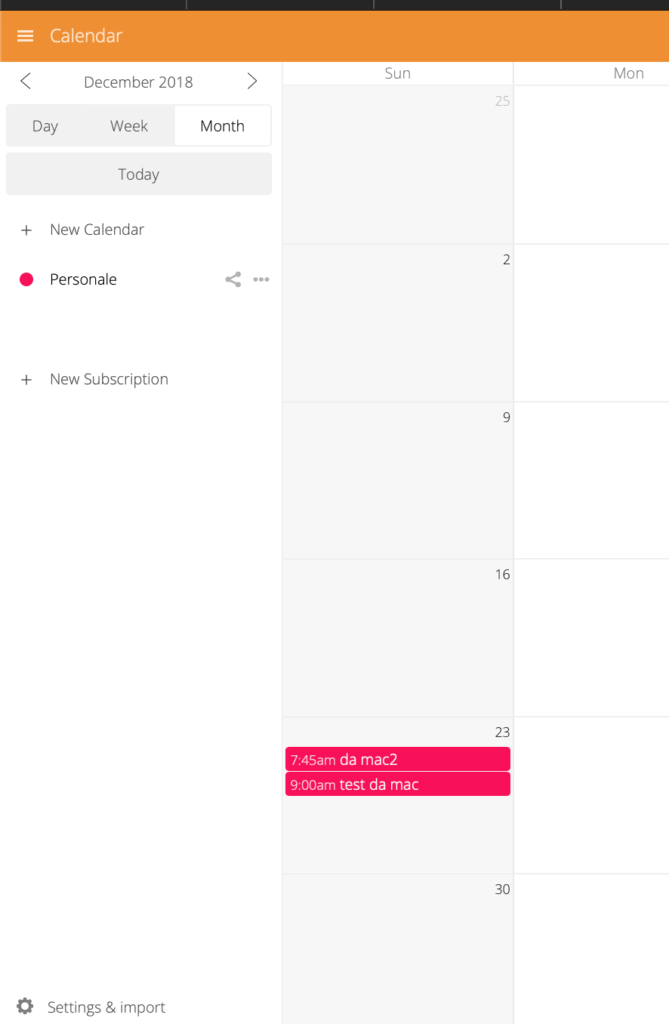

9 – Se tutto ha funzionato correttamente potrete visualizzare gli eventi sincronizzati dal vostro Mac come da immagine sottostante.

Sincronizzare il Promemoria con ownCloud sul Mac

Per sincronizzare il proprio Promemoria (Reminder) sul Mac con il calendario ownCloud eseguire i seguenti step:

1 – Aprire l’applicazione Promemoria (l’applicazione e’ preinstallata e se non già’ presente nella Dock potrà essere localizzata nella cartella Applicazioni).

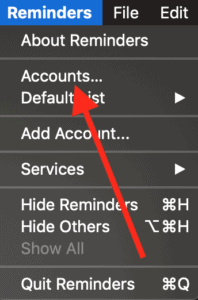

2 – Accedere alle impostazioni dell’account da “Reminder -> Accounts…”

3 – Selezionare l’account precedentemente creato e spuntare il flag su Reminders.

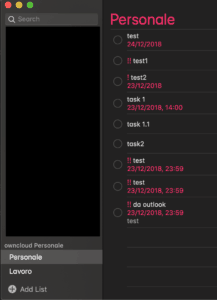

4 – Accedendo al Promemoria e’ possibile visualizzare i promemoria sincronizzati con ownCloud.

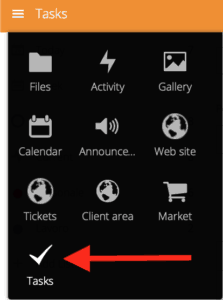

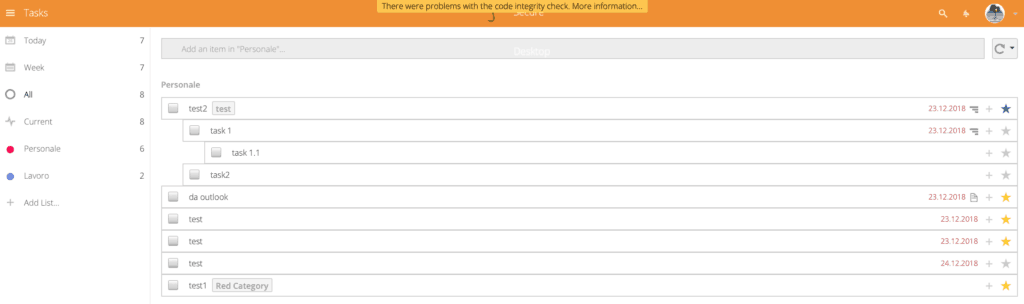

5 – Per avere conferma della sincronizzazione e’ sufficiente accedere al tab Tasks del proprio ownCloud.

6 – I promemoria risulteranno perfettamente sincronizzati.

Sincronizzare i Contatti con ownCloud sul Mac

La sincronizzazione dei contatti con ownCloud sul Mac non è supportata sebbene in alcune circostanze funzioni pertanto riportiamo ugualmente gli step da compiere:

1 – Aprire l’applicazione Contacts (l’applicazione e’ preinstallata e se non già’ presente nella Dock potrà essere localizzata nella cartella Applicazioni).

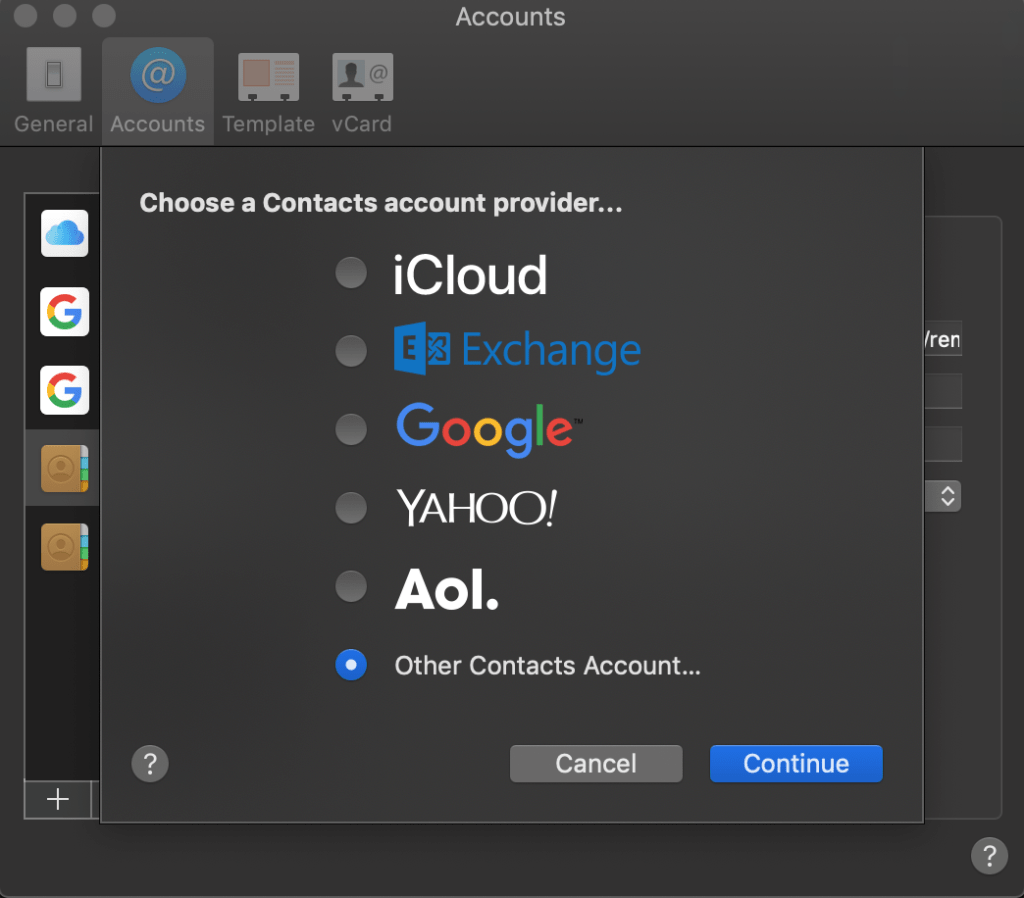

2 – Accedere alle impostazioni (Contacts -> Preferences, oppure cmd+,), spostarsi sul tab “Accounts” in alto e aggiungere un nuovo account con il pulsante “+”, selezionare “Other Contacts Account…” e premere il bottone “Continue”.

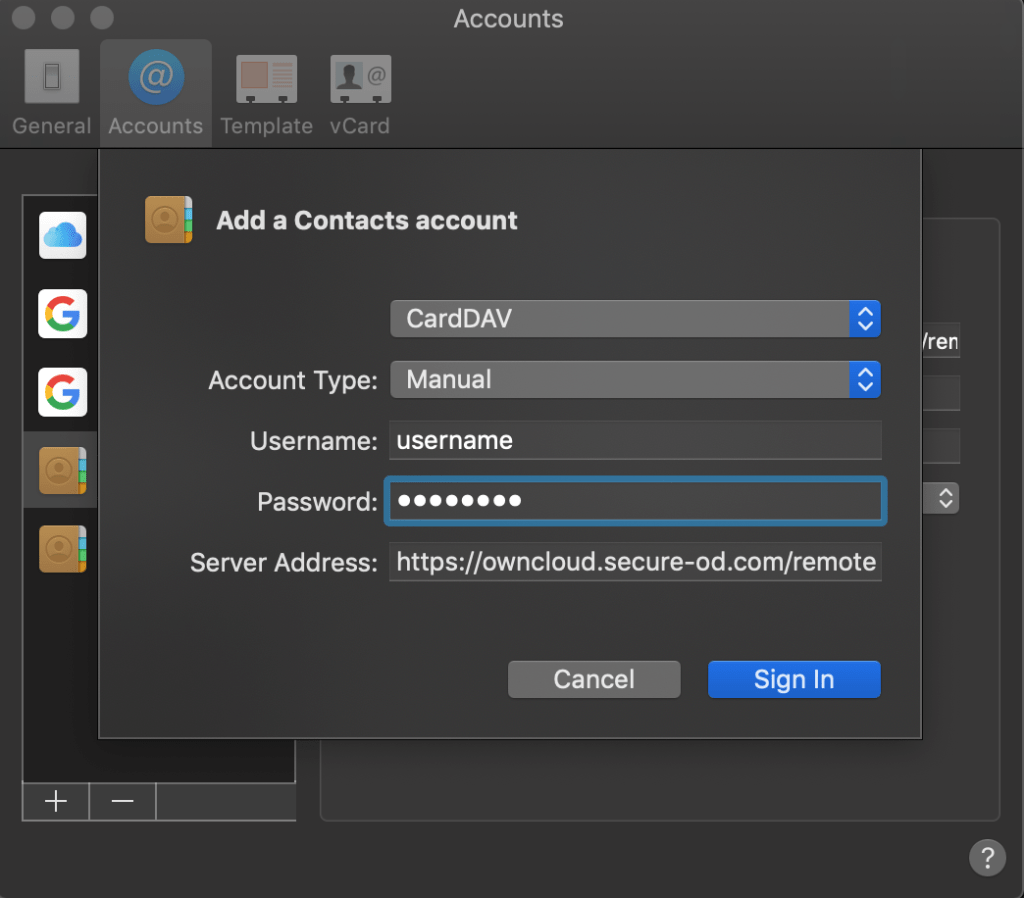

5 – Impostare i seguenti parametri come riportato nella seguente figura e premere il bottone “Sign In”.

Account Type = Manual

Username = Username del vostro account ownCloud

Password = Password del vostro account ownCloud (oppure la “App password” nel caso in cui abbiate abilitato la Strong Authentication)

Server Address = https://owncloud.secure-od.com/remote.php/dav/principals/users/username (sostituire a “username” la vostra username)

Sincronizzare il Calendario di Outlook con ownCloud su Windows

A differenza del Mac, come visto sopra, sui sistemi Windows per poter sincronizzare il calendario, i contatti e le attività di MS Outlook è necessario installare un plugin aggiuntivo in grado di instaurare una connessione con un server CalDav/CarDav remoto.

Per questa guida abbiamo utilizzato un plugin gratuito chiamato Outlookcaldavsynchronizer scaricabile al seguente indirizzo:

Download

ma e’ possibile utilizzare un qualsiasi plugin in grado di connettersi ad un server CalDav.

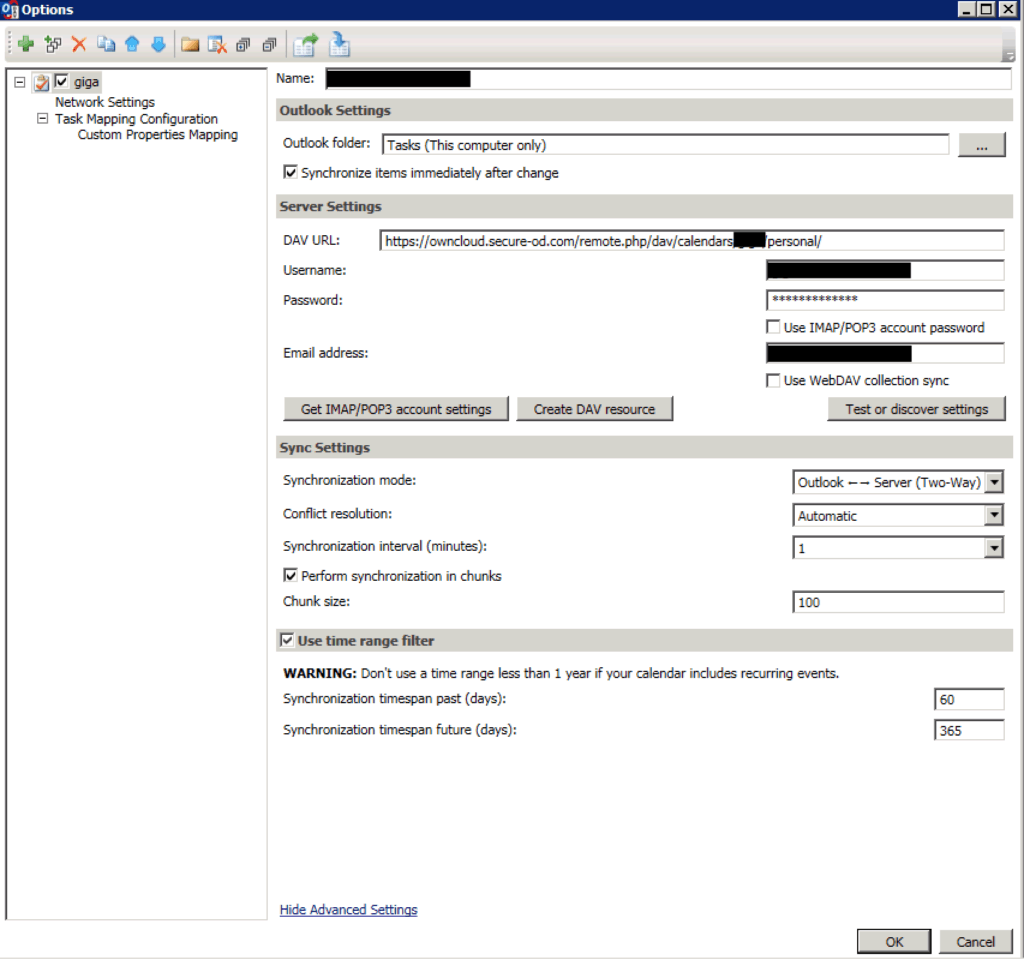

Per sincronizzare il proprio Calendario sul Windows con il calendario ownCloud eseguire i seguenti step:

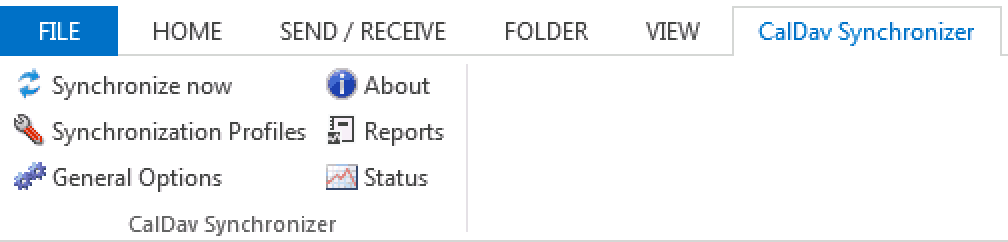

1 – Una volta installato il plugin Caldavsynchronizer questo sara’ visibile nella tool bar in alto.

2 – Cliccando su “Synchronization Profiles” e’ possibile configurare il plugin in modo da connettersi al nostro ownCloud.

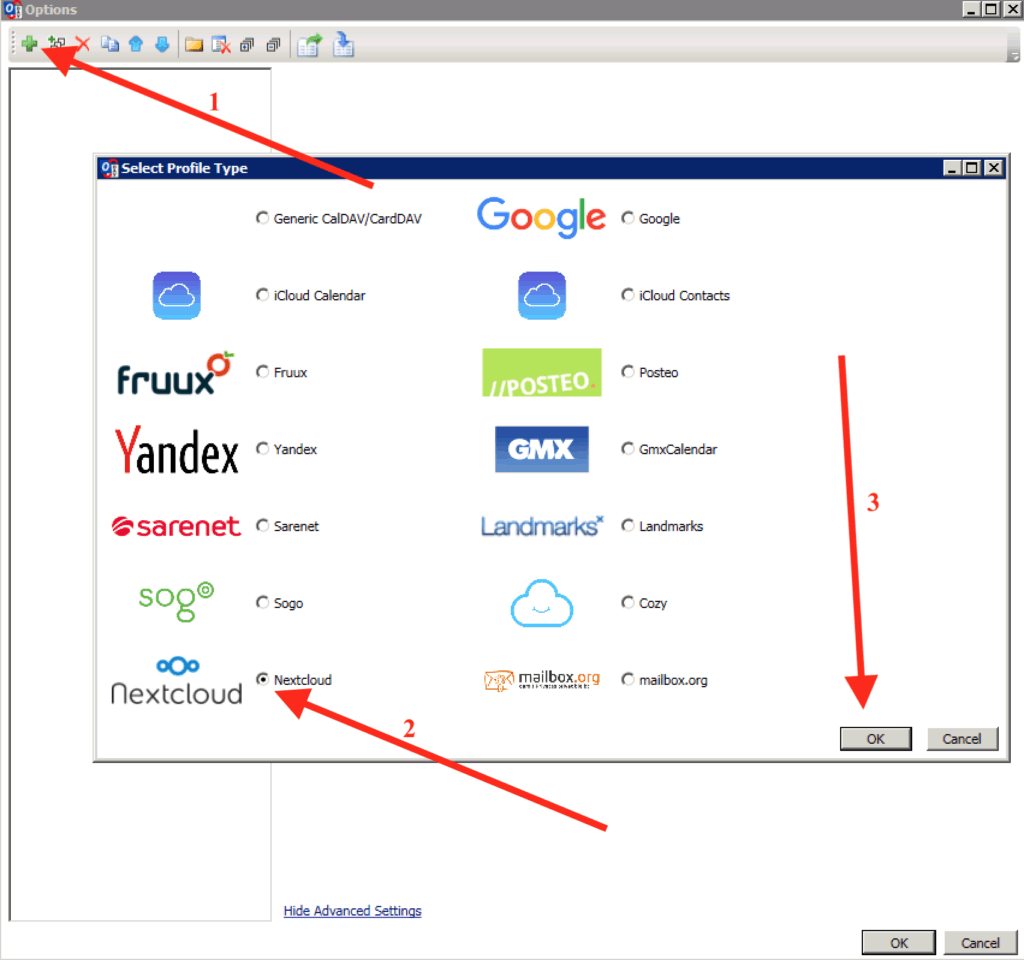

3 – Cliccare l’icona verde raffigurante il più “+” e successivamente selezionare “Nextcloud” come tipo profilo.

4 – Impostare i seguenti parametri:

Name: Un qualsiasi nome che volete associare al vostro profilo, potrebbe essere il vostro username di ownCloud

Outlook Folder: Selezionate Calendar

Synchronize items immediately after change: Spuntare questo flag se volete che il calendario si aggiorni automaticamente con quello ownCloud subito dopo aver inserito un evento

DAV URL: Inserite https://owncloud.secure-od.com/remote.php/dav/calendars/username/personal sostituendo a “username” il vostro username come comunicato in fase di attivazione del servizio ownCloud. Supponendo che il vostro username sia “mariorossi” allora l’url sara’:

https://owncloud.secure-od.com/remote.php/dav/calendars/mariorossi/personal

Username: Username del vostro account ownCloud

Password: Password del vostro account ownCloud (oppure la “App password” nel caso in cui abbiate abilitato la Strong Authentication)

Email address: Il vostro indirizzo e-mail

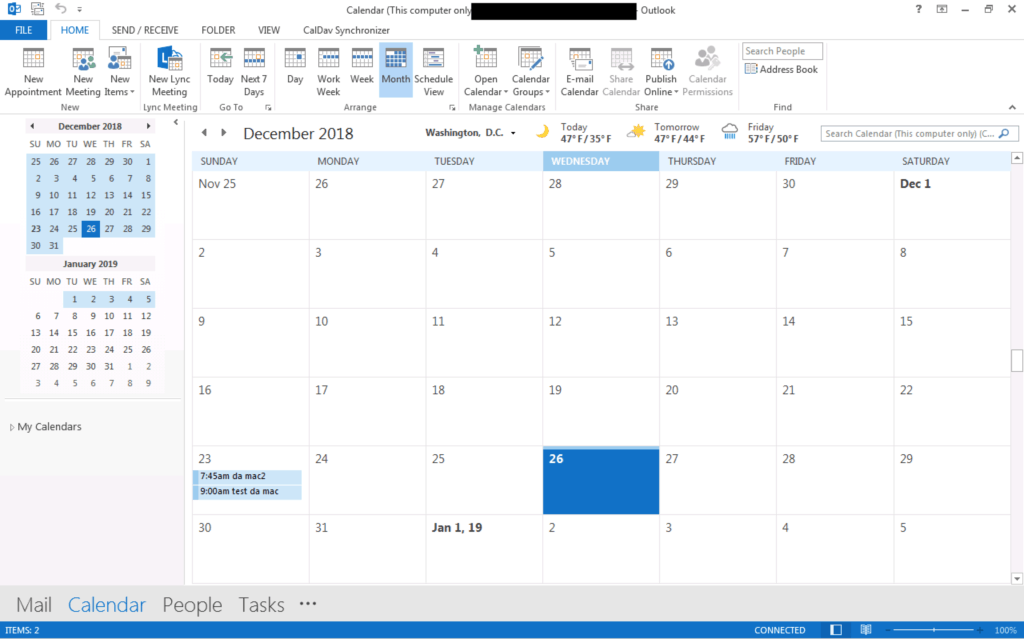

5 – Accedendo ora al vostro calendario potrete vedere i vostri appuntamenti sincronizzati dopo aver cliccato su “Synchronize now”.

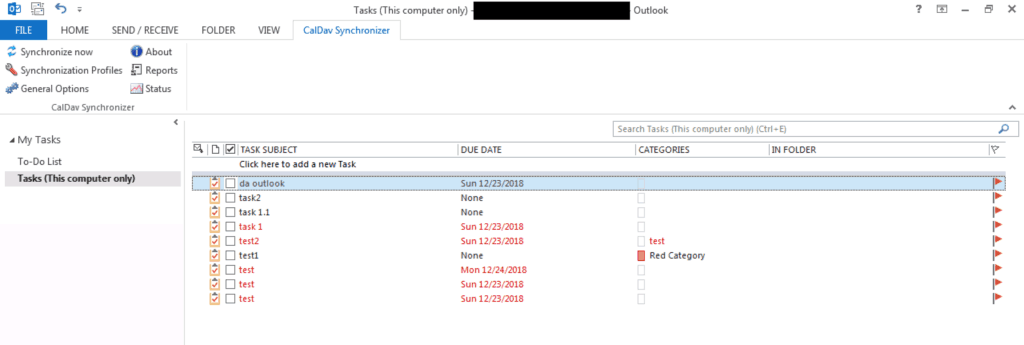

Sincronizzare il Promemoria con ownCloud su Windows

Ripetere i punti di cui sopra creando un nuovo profilo di sincronizzazione modificando al punto 4 il “Folder Outlook” in Tasks. Accedendo al vostro Promemoria (Tasks) potrete visualizzare i task sincronizzati con il vostro account ownCloud.

E’ anche possibile sincronizzare la vostra “To-Do list” semplicemente trascinando gli elementi da sincronizzare dalla To-Do List al Tasks sul pannello laterale sinistro sotto “My Tasks”. Il plugin Outlookcaldavsynchronizer utilizzato consente di sincronizzare solo i Folder Calendar; Contacts e Tasks pertanto per sincronizzare gli elementi della To-Do list e’ necessario spostare gli elementi in Tasks, nulla vieta pero’ di utilizzare un plugin di sincronizzazione più avanzato.

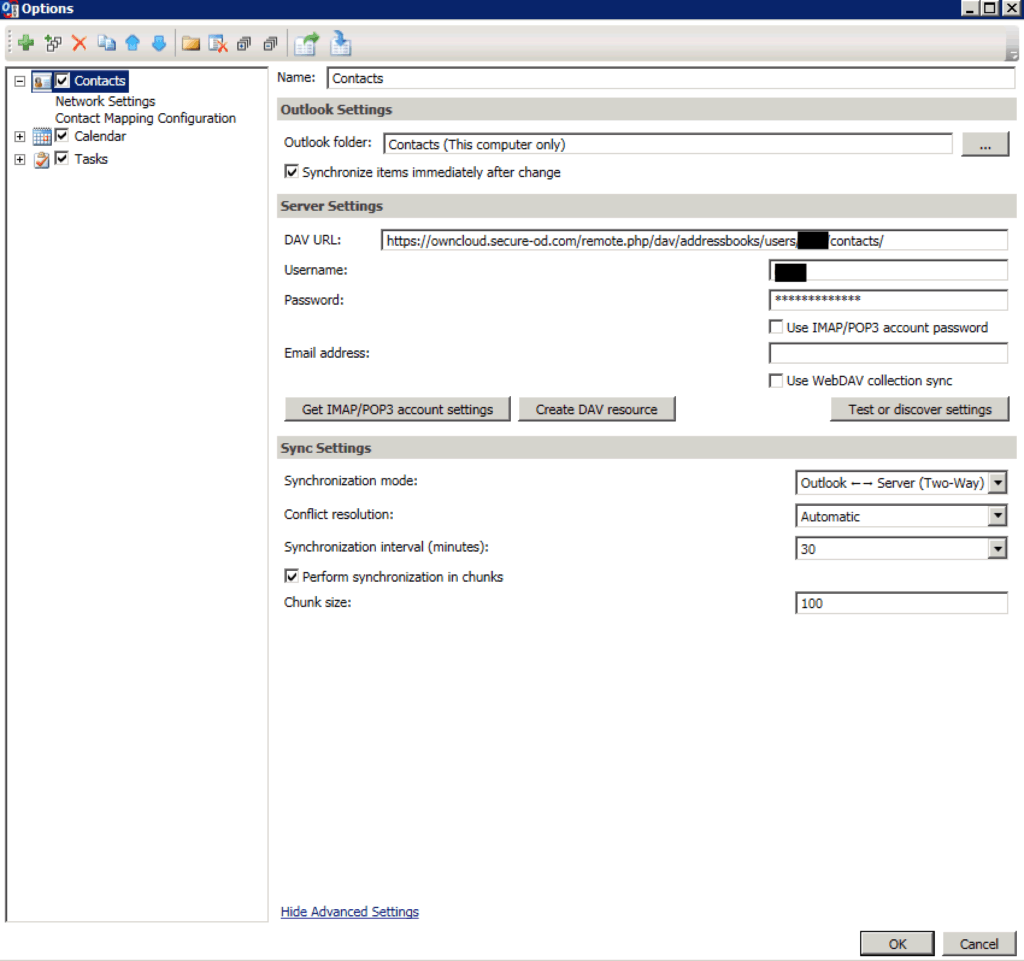

Sincronizzare i contatti con ownCloud su Windows

Ripetere i punti di cui sopra creando un nuovo profilo di sincronizzazione modificando al punto 4 il “Folder Outlook” in Calendar ed impostando il DAV URL su:

https://owncloud.secure-od.com/remote.php/dav/principals/users/username

sostituendo “username” con il vostro username.

Accedendo al vostro Contatti (People) potrete visualizzare i contatti sincronizzati con il vostro account ownCloud.

Sincronizzare i dispositivi mobile

Le applicazioni Calendario, Attivita’ e contatti possono essere sincronizzate anche sui dispositivi mobile (Android, IOS, Window Mobile, etc) con l’analogo principio, e’ sufficiente aggiungere un account per la connessione al vostro server CalDav/CardDav incluso nel vostro abbonamento ownCloud. In questo modo ad esempio si potrebbe aggiungere un evento sul calendario del pc e vederlo sincronizzato sul proprio telefonino e viceversa.

Perche’ utilizzare questo sistema di sincronizzazione invece di utilizzare i servizi pubblici

Le funzionalità di CalDav/CardDav ossia la possibilita’ di sincronizzare i proprio calendari, promemoria e contatti viene offerta anche da altri servizi pubblici come iCloud, Gmail, Office 365, etc, pertanto questo non e’ l’unico modo per raggiungere tale risultato. In questo modo pero’ si può aumentare la confidenzialità del dato e quindi la sicurezza perché, come ad esempio nel caso di “ownCloud Enterprise” si ha a disposizione un’istanza Cloud dedicata (Cloud Privato) evitando di condividere le proprie informazioni con un servizio pubblico.

Sicurezza

Alcune considerazioni sulla sicurezza, tale sistema consente di avere:

♦ Canali trasmissivi cifrati: Tutte le comunicazioni dal vostro dispositivo (Mac, Pc, Mobile) al server ownCloud sono protette da certificati digitali SSL validi pertanto le vostre credenziali di autenticazione come anche qualsiasi informazione scambiata con il server ownCloud saranno cifrate.

♦ Dati cifrati: I dati sul server ownCloud vengono cifrati con una pre-shared key definita dall’utente e protetta da una master key sempre di proprietà dell’utente. Anche in caso di compressione del server ownCloud da voi utilizzato i dati non saranno accessibile sul server in quanto cifrati con un algoritmo robusto.

♦ Strong Authentication: E’ possibile abilitare la Strong Authentication (Two Factor Authentication) dell’account mediante diversi sistemi (come l’OTP di Google) aggiungendo così un ulteriori livello di sicurezza al vostro account.

♦ Dati su Cloud Privato: Nel caso di Cloud Privato i vostri dati risiederanno su un’istanza Cloud Privata non condivisa non altri utenti.

Articoli correlati:

Condividi

RSS

Piu’ articoli…

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

- Red Team, Blue Team e Purple Team: quali sono le differenze?

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (20)

- ownCloud (7)

- Privacy (8)

- Secure Online Desktop (14)

- Security (215)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

CSIRT

CSIRT

- Sanate vulnerabilità su GitLab CE/EE

(AL01/240112/CSIRT-ITA) - Aggiornamento Maggio 2, 2024Rilasciati aggiornamenti di sicurezza che risolvono diverse vulnerabilità, di cui 2 con gravità “critica” e una con gravità “alta”, in GitLab Community Edition (CE) e Enterprise Edition (EE).

- Aggiornamenti di sicurezza per Acronis Cyber Protect

(AL03/240502/CSIRT-ITA) Maggio 2, 2024Acronis ha rilasciato aggiornamenti di sicurezza per risolvere 4 vulnerabilità, di cui 3 con gravità “alta”, relativi al prodotto Cyber Protect Cloud Agent per sistemi operativi Windows, Mac e Linux.

- Vulnerabilità in prodotti SonicWall

(AL02/240502/CSIRT-ITA) Maggio 2, 2024SonicWall ha recentemente rilevato 2 vulnerabilità nella piattaforma Global Management System (GMS), soluzione per la gestione unificata dei propri prodotti. Tale vulnerabilità, qualora sfruttata, potrebbe permettere a un utente malintenzionato il bypass dei meccanismi di autenticazione e l’accesso a informazioni sensibili sui dispositivi target.

- Risolte vulnerabilità in prodotti Cisco

(AL01/240502/CSIRT-ITA) Maggio 2, 2024Aggiornamenti di sicurezza Cisco sanano 3 vulnerabilità in alcuni prodotti IP Phone e Video Phone, soluzioni per le comunicazioni VoIP e la videofonia aziendale. Tali vulnerabilità, qualora sfruttate, potrebbero permettere la compromissione della disponibilità del servizio e la divulgazione di informazioni sensibili.

- Aggiornamenti Mensili Microsoft

(AL07/240409/CSIRT-ITA) - Aggiornamento Aprile 30, 2024Microsoft ha rilasciato gli aggiornamenti di sicurezza mensili che risolvono un totale di 150 nuove vulnerabilità.

- Vulnerabilità nel linguaggio di programmazione “R”

(AL01/240430/CSIRT-ITA) Aprile 30, 2024Rilevata vulnerabilità nel linguaggio di programmazione statistica "R". Tale vulnerabilità, qualora sfruttata, potrebbe consentire l’esecuzione di codice arbitrario sui sistemi target tramite l’apertura di file “.rds” o “.rdx” opportunamente predisposti.

- Rilevato sfruttamento in rete della vulnerabilità CVE-2023-48365 relativa a Qlik Sense

(AL03/240429/CSIRT-ITA) Aprile 30, 2024Rilevato lo sfruttamento attivo in rete della vulnerabilità CVE-2023-48365 con gravità “critica” - già sanata dal vendor a settembre 2023 - relativa a Qlik Sense, piattaforma di business intelligence e data integration. Tale vulnerabilità potrebbe consentire a un attaccante non autenticato l'esecuzione da remoto di codice arbitrario sui sistemi target.

- CrushFTP: rilevato sfruttamento in rete della CVE-2024-4040

(AL02/240429/CSIRT-ITA) Aprile 29, 2024Rilevato lo sfruttamento attivo in rete di una vulnerabilità con gravità “critica” - già sanata dal vendor – presente in CrushFTP, software per il trasferimento sicuro di file. Tale vulnerabilità, qualora sfruttata, potrebbe consentire ad un attaccante remoto non autenticato di leggere file sul dispositivo, bypassare l'autenticazione ottenendo privilegi amministrativi, eseguire codice sul server ed […]

- Vulnerabilità in prodotti QNAP

(AL01/240429/CSIRT-ITA Aprile 29, 2024Aggiornamenti di sicurezza QNAP risolvono alcune vulnerabilità, di cui una con gravità “critica” e 2 con gravità “alta” nei prodotti QTS, QuTS hero, QuTScloud e nel componente aggiuntivo Media Streaming.

- La Settimana Cibernetica del 28 aprile 2024 Aprile 29, 2024Scarica il riepilogo delle notizie pubblicate dallo CSIRT Italia dal 22 al 28 aprile 2024.

darkreading

darkreading

- Dropbox Breach Exposes Customer Credentials, Authentication Data Maggio 2, 2024Threat actor dropped in to Dropbox Sign production environment and accessed emails, passwords, and other PII, along with APIs, OAuth, and MFA info.

- Name That Edge Toon: Puppet Master Maggio 2, 2024Feeling creative? Submit your caption and our panel of experts will reward the winner with a $25 Amazon gift card.

- Safeguarding Your Mobile Workforce Maggio 2, 2024Establishing a robust BYOD security strategy is imperative for organizations aiming to leverage the benefits of a mobile-first workforce while mitigating associated risks.

- Why Haven't You Set Up DMARC Yet? Maggio 2, 2024DMARC adoption is more important than ever following Google's and Yahoo's latest mandates for large email senders. This Tech Tip outlines what needs to be done to enable DMARC on your domain.

- Microsoft Graph API Emerges as a Top Attacker Tool to Plot Data Theft Maggio 2, 2024Weaponizing Microsoft's own services for command-and-control is simple and costless, and it helps attackers better avoid detection.

- 'DuneQuixote' Shows Stealth Cyberattack Methods Are Evolving. Can Defenders Keep Up? Maggio 2, 2024A recent campaign targeting Middle Eastern government organizations plays standard detection tools like a fiddle. With cyberattackers getting more creative, defenders must start keeping pace.

- Private Internet Search Is Still Finding Its Way Maggio 1, 2024The quest to keep data private while still being able to search may soon be within reach, with different companies charting their own paths.

- UnitedHealth Congressional Testimony Reveals Rampant Security Fails Maggio 1, 2024The breach was carried out with stolen Citrix credentials for an account that lacked multifactor authentication. Attackers went undetected for days, and Change Healthcare's backup strategy failed.

- Intel 471 Acquires Cyborg Security Maggio 1, 2024

- Cobalt's 2024 State of Pentesting Report Reveals Cybersecurity Industry Needs Maggio 1, 2024

Full Disclosure

Full Disclosure

- Microsoft PlayReady white-box cryptography weakness Maggio 1, 2024Posted by Security Explorations on May 01Hello All, There is yet another attack possible against Protected Media Path process beyond the one involving two global XOR keys [1]. The new attack may also result in the extraction of a plaintext content key value. The attack has its origin in a white-box crypto [2] implementation. More […]

- Defense in depth -- the Microsoft way (part 87): shipping more rotten software to billions of unsuspecting customers Aprile 24, 2024Posted by Stefan Kanthak on Apr 24Hi @ll, this post is a continuation of and With the release of .NET Framework 4.8 in April 2019, Microsoft updated the following paragraph of the MSDN article "What's new in .NET Framework" | Starting with .NET Framework 4.5, the clrcompression.dll assembly...

- Response to CVE-2023-26756 - Revive Adserver Aprile 24, 2024Posted by Matteo Beccati on Apr 24CVE-2023-26756 has been recently filed against the Revive Adserver project. The action was taken without first contacting us, and it did not follow the security process that is thoroughly documented on our website. The project team has been given no notice before or after the disclosure. Our team has […]

- BACKDOOR.WIN32.DUMADOR.C / Remote Stack Buffer Overflow (SEH) Aprile 19, 2024Posted by malvuln on Apr 19Discovery / credits: Malvuln (John Page aka hyp3rlinx) (c) 2024 Original source: https://malvuln.com/advisory/6cc630843cabf23621375830df474bc5.txt Contact: malvuln13 () gmail com Media: twitter.com/malvuln Threat: Backdoor.Win32.Dumador.c Vulnerability: Remote Stack Buffer Overflow (SEH) Description: The malware runs an FTP server on TCP port 10000. Third-party adversaries who can reach the server can send a specially […]

- SEC Consult SA-20240418-0 :: Broken authorization in Dreamehome app Aprile 19, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 19SEC Consult Vulnerability Lab Security Advisory < 20240418-0 > ======================================================================= title: Broken authorization product: Dreamehome app vulnerable version:

- MindManager 23 - full disclosure Aprile 19, 2024Posted by Pawel Karwowski via Fulldisclosure on Apr 19Resending! Thank you for your efforts. GitHub - pawlokk/mindmanager-poc: public disclosure Affected application: MindManager23_setup.exe Platform: Windows Issue: Local Privilege Escalation via MSI installer Repair Mode (EXE hijacking race condition) Discovered and reported by: Pawel Karwowski and Julian Horoszkiewicz (Eviden Red Team) Proposed mitigation:...

- CVE-2024-31705 Aprile 14, 2024Posted by V3locidad on Apr 14CVE ID: CVE-2024-31705 Title : RCE to Shell Commands" Plugin / GLPI Shell Command Management Interface Affected Product : GLPI - 10.X.X and last version Description: An issue in Infotel Conseil GLPI v.10.X.X and after allows a remote attacker to execute arbitrary code via the insufficient validation of user-supplied input. […]

- SEC Consult SA-20240411-0 :: Database Passwords in Server Response in Amazon AWS Glue Aprile 14, 2024Posted by SEC Consult Vulnerability Lab via Fulldisclosure on Apr 14SEC Consult Vulnerability Lab Security Advisory < 20240411-0 > ======================================================================= title: Database Passwords in Server Response product: Amazon AWS Glue vulnerable version: until 2024-02-23 fixed version: as of 2024-02-23 CVE number: - impact: medium homepage: https://aws.amazon.com/glue/ found:...

- [KIS-2024-03] Invision Community <= 4.7.16 (toolbar.php) Remote Code Execution Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10------------------------------------------------------------------------------ Invision Community

- [KIS-2024-02] Invision Community <= 4.7.15 (store.php) SQL Injection Vulnerability Aprile 11, 2024Posted by Egidio Romano on Apr 10-------------------------------------------------------------------- Invision Community

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa Aprile 22, 2024

- Advanced persistent threat (APT): cosa sono e come difendersi Aprile 17, 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza Aprile 15, 2024

- SOAR e l’automazione della sicurezza informatica Marzo 27, 2024

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica Marzo 25, 2024

Recensioni Google

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2023 Secure Online Desktop s.r.l. All Rights Reserved. Registered Office: via dell'Annunciata 27 – 20121 Milan (MI), Operational Office: via statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Tax code and VAT number 07485920966 – R.E.A. MI-1962358 Privacy Policy - ISO Certifications